漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-082526

漏洞标题:爱康国宾部分员工安全意识不足或可被恶意攻击

相关厂商:爱康国宾

漏洞作者: pandas

提交时间:2014-11-08 18:16

修复时间:2014-12-23 18:16

公开时间:2014-12-23 18:16

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-11-08: 细节已通知厂商并且等待厂商处理中

2014-11-08: 厂商已经确认,细节仅向厂商公开

2014-11-18: 细节向核心白帽子及相关领域专家公开

2014-11-28: 细节向普通白帽子公开

2014-12-08: 细节向实习白帽子公开

2014-12-23: 细节向公众公开

简要描述:

爱康国宾部分员工安全意识不足或可被恶意利用攻击

详细说明:

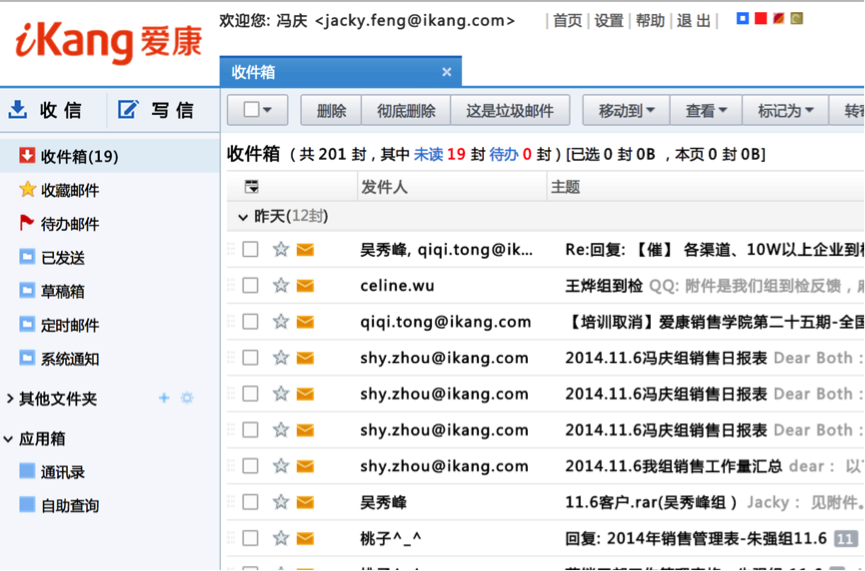

存在问题的站点:mail.ikang.com

eyou5的系统,整体进行了代码重构,比eyou4的安全性上了好几个档次,苦于没有源码,只好黑盒测试下,发现一处安全意识不足导致的密码重置问题。

通过google搜索intext: @ikang.com 搜集出公开的员工邮箱(也可以用别的方式获取)

整理出一个邮箱通讯录,去到http://mail.ikang.com/?q=resetpw进行密码重置,由于很多员工安全意识不足,导致密码找回问题很简单,比如“我是谁”,“我的手机号”等等可容易猜测的问题。

进入邮箱后可以导出通讯录进行更大规模的密码找回攻击,进而造成恶性循环。

漏洞证明:

案例一:

[email protected] 何超

问题竟然是“我是谁”

答案:何超

案例二:

搜索引擎获得邮箱信息

邬锦辉 [email protected] 021-23265042 13917586376

曹明锋 [email protected] 021-23265163 13817689682

安宁宁 [email protected] 021-23265048 15221006010

刘学影 [email protected] 021-23265071 15121035223

尝试找回,前2个提示不存在,怀疑可能是离职了。第三个又犯了上面的错误:

这哥们答案带有广告性质,同样也是悲剧:

还有一些案例,就不列举了。

修复方案:

员工安全意识的培养任重而道远。

版权声明:转载请注明来源 pandas@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2014-11-08 19:47

厂商回复:

谢谢

最新状态:

暂无