漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-085822

漏洞标题:爱康国宾某站任意文件上传导致getshell

相关厂商:爱康国宾

漏洞作者: pandas

提交时间:2014-12-04 10:52

修复时间:2015-01-18 10:54

公开时间:2015-01-18 10:54

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-12-04: 细节已通知厂商并且等待厂商处理中

2014-12-04: 厂商已经确认,细节仅向厂商公开

2014-12-14: 细节向核心白帽子及相关领域专家公开

2014-12-24: 细节向普通白帽子公开

2015-01-03: 细节向实习白帽子公开

2015-01-18: 细节向公众公开

简要描述:

晚上继续给爱康做测试,又发现2个高危问题,内部邮箱直接给了厂商一个,这边再提交一个任意文件上传拿getshell的漏洞。

详细说明:

上次在乌云提交了贵司上海国宾的一处信息泄露导致的getshell之后,贵司修复的也比较及时,对报告中暴露出来的问题均已进行了修复,赞一个。

免责声明:本次测试未对数据进行破坏,备份及下载。以发现问题为目的,旨在提高企业的安全运维建设。

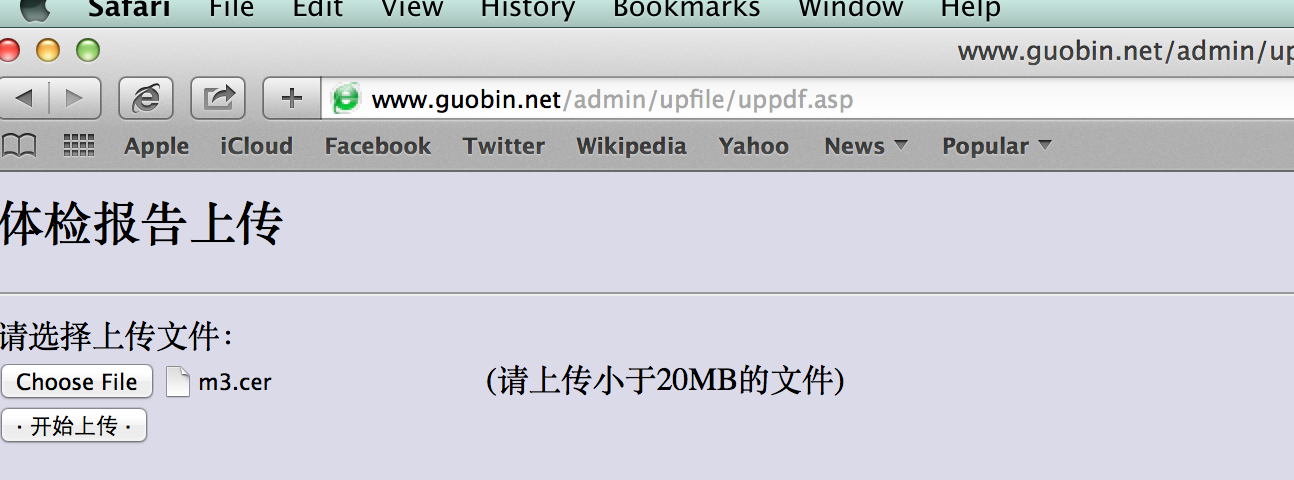

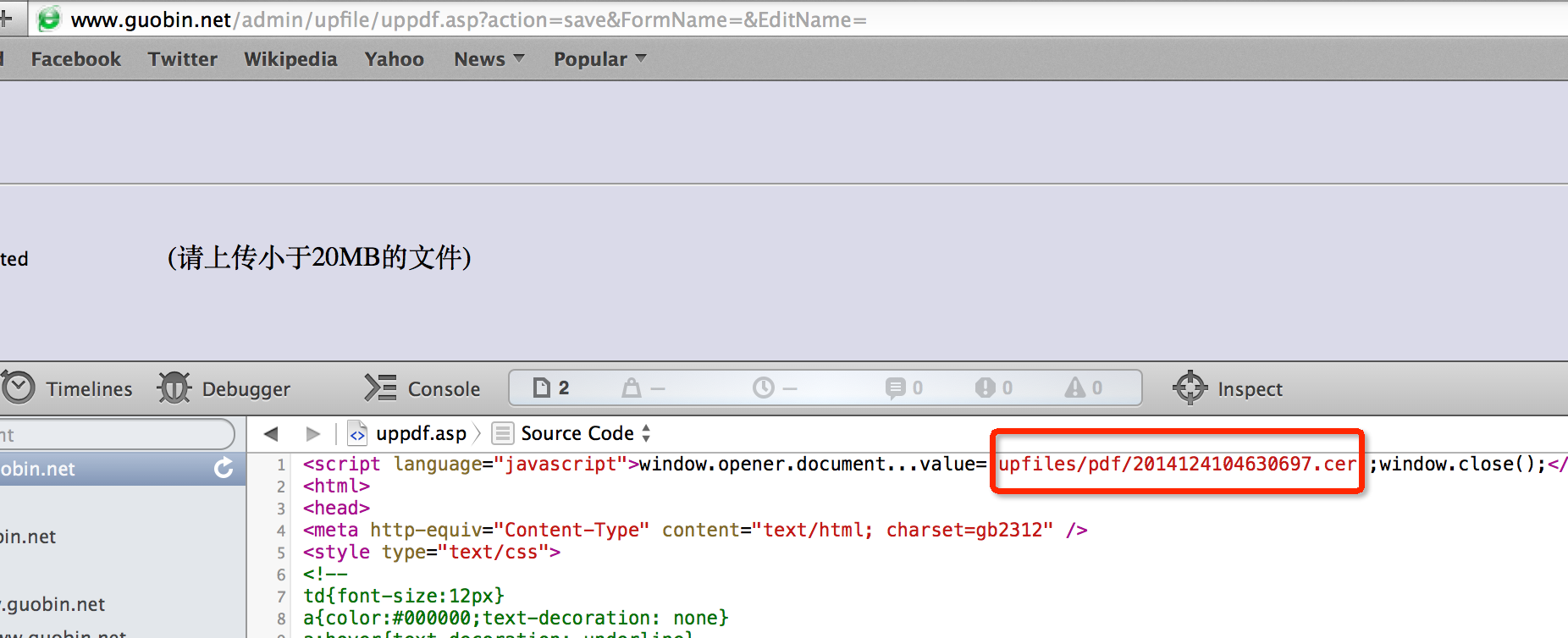

漏洞页面:http://www.guobin.net/admin/upfile/uppdf.asp (之前通过目录遍历发现该处文件),虽然是admin目录下的文件,但是无需登录即可访问,通过黑盒测试发现该处对上传文件名的后缀还是有过滤的,常见的asp、asa、aspx、php、jsp等等都过滤了,由于该站点是基于iis6中间件的,所以默认对cer也是传给asp.dll来解析,会被当做asp脚本执行,因此可以上传一个cer的木马。

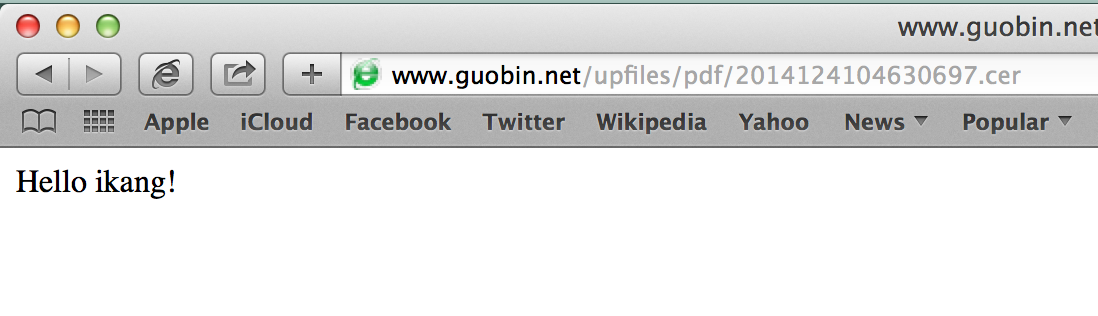

cer的内容为:

上传之后会直接返回文件路径,避免了暴力猜解的尴尬:

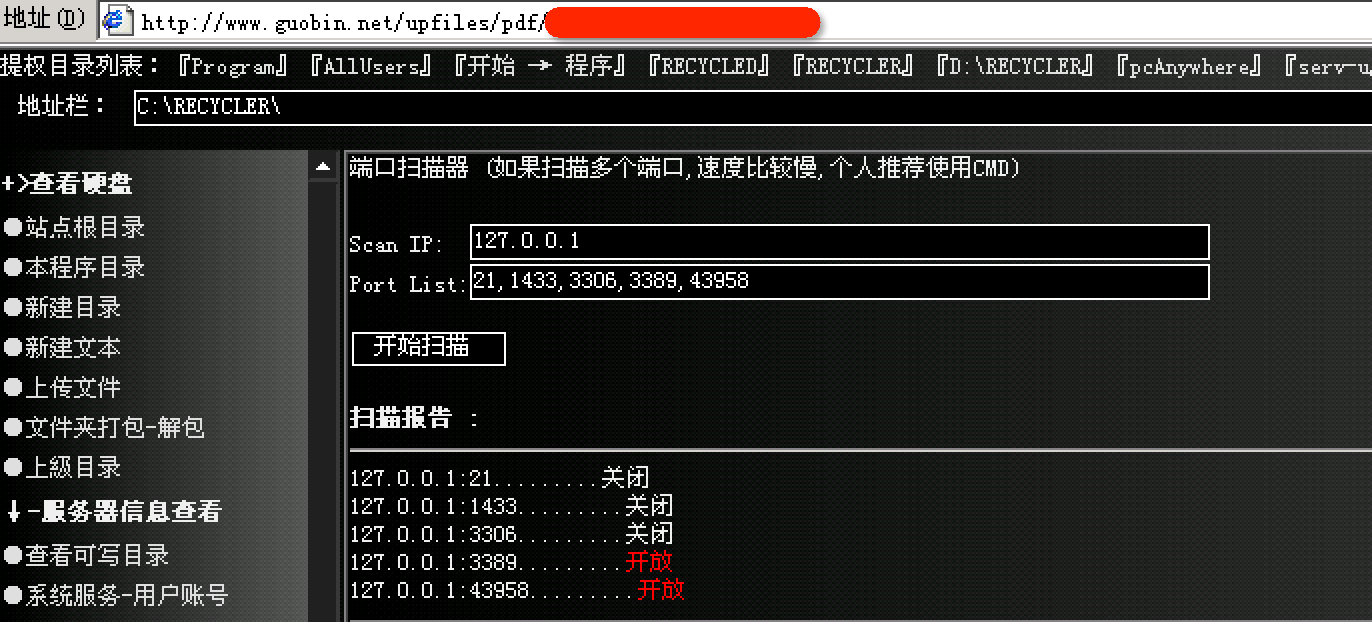

漏洞证明:

修复方案:

由于权限问题,该shell未删除,图片已经打码处理,烦请厂商自行删除该shell。

版权声明:转载请注明来源 pandas@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-12-04 11:22

厂商回复:

非常感谢,关注爱康国宾漏洞

最新状态:

暂无