PHP云人才系统二处SQL注入。

0x01: 问答首页

========================

URL为:

其中参数order可以注入。

看看代码/include/libs/Smarty_Compiler.class.php:5330

里面的5349行将$paramer[order]带入了SQL,由于有``,但是addslashs不会修改`,所以可以注入`闭合原来SQL,然后插入SQL语句。

再看看调用的地方,/ask/model/index.class.php:26

$this->yunset("order",$_GET['order']);没有过滤order,传递给参数@order。

然后在模版里面template/ask/index.htm:15

在第15行将@order传递给了_complie_qlist_start().

SQL出错没有任何数据

取一条数据:

取两条数据:

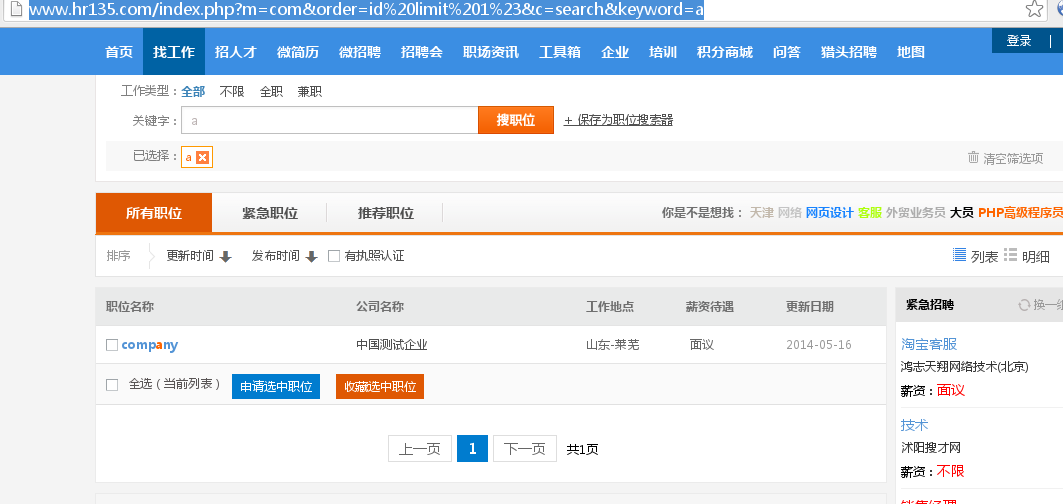

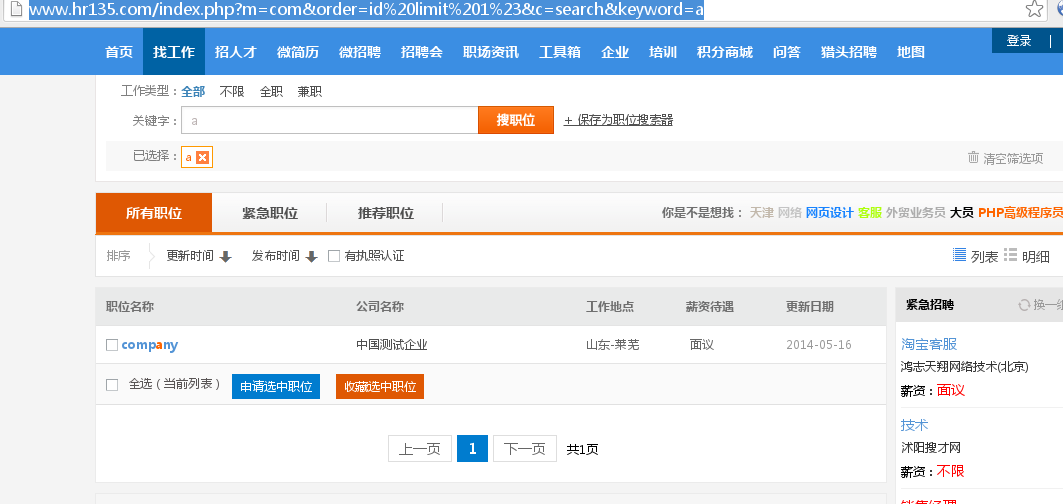

0x02: 找工作搜索页

========================

URL为:

order参数可以注入。

SQL出错,没有数据

取一条数据:

取两天数据:

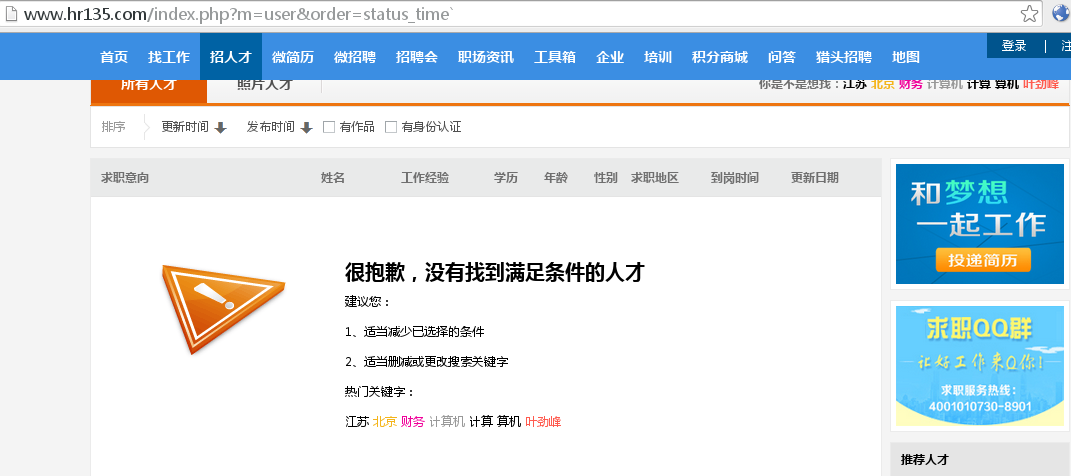

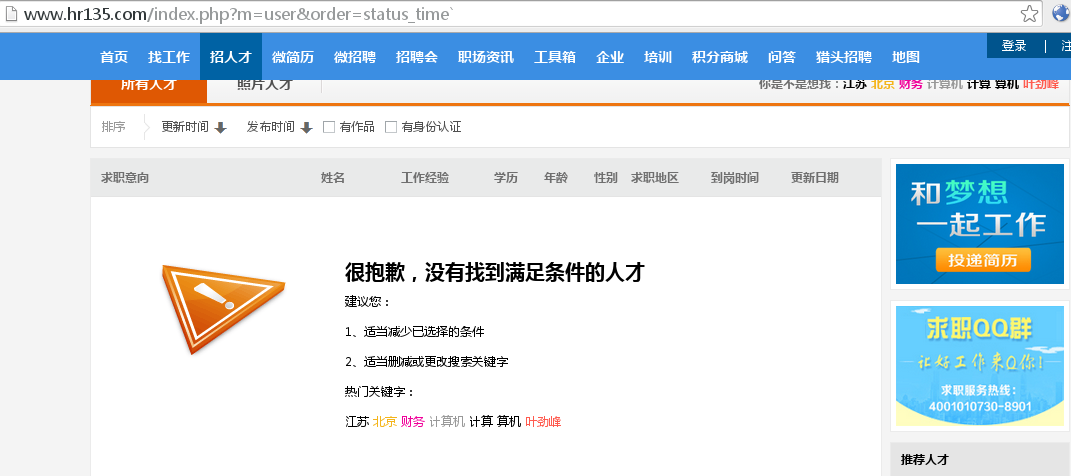

0x03: 招人才首页

========================

URL为:

其中参数order可以注入。

SQL出错,没有数据:

取一条数据:

取两条数据: