漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062304

漏洞标题:某省联通可转移他人某些流量实现自己下月免费上网

相关厂商:中国联通

漏洞作者: ppcat

提交时间:2014-05-29 13:49

修复时间:2014-07-13 13:50

公开时间:2014-07-13 13:50

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:11

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-29: 细节已通知厂商并且等待厂商处理中

2014-06-03: 厂商已经确认,细节仅向厂商公开

2014-06-13: 细节向核心白帽子及相关领域专家公开

2014-06-23: 细节向普通白帽子公开

2014-07-03: 细节向实习白帽子公开

2014-07-13: 细节向公众公开

简要描述:

妈妈再也不用担心我的上网!4G用户不可用哦~!

详细说明:

把某省联通所有用户红包流量转移到自己账户

先来到重置密码界面,http://17wo.cn/ForgetPassword.action

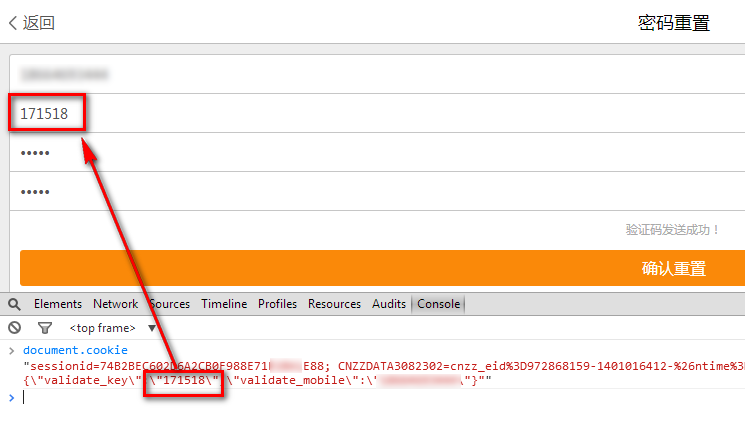

验证码写到Cookie,真的好高端的说!

既然这样的话,就可以写个程序,遍历手机号码,获取验证码,并从HTTP响应头获得到下发到手机的验证码,并自动重置用户密码。

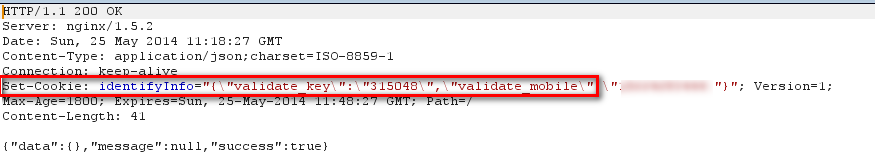

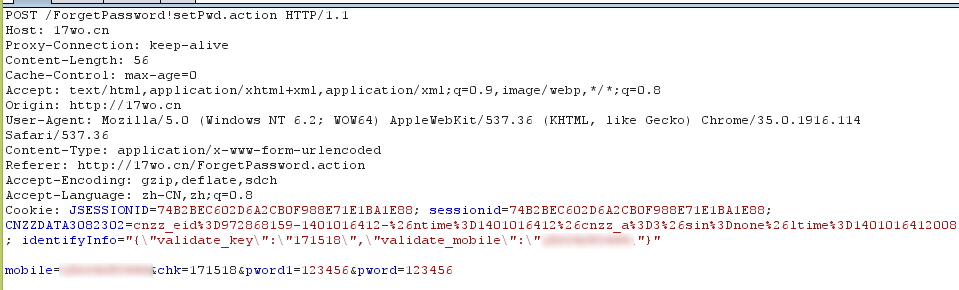

重置验证码的请求为POST请求,没有Token,请求如下所示:

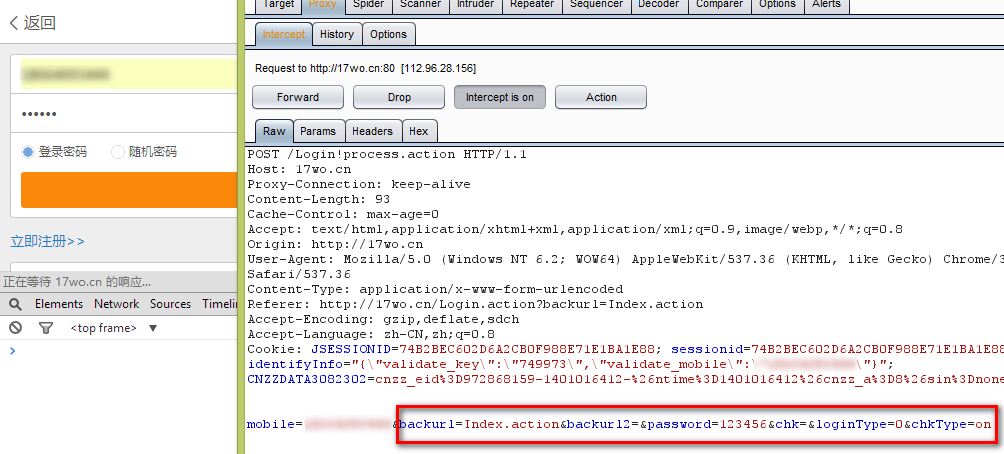

下面使用重置的密码进行登陆

登陆的地方没有验证码,也没有Token。OK!成功登陆!

下一步导航到转移流量页面

http://17wo.cn/FlowRedPacket!enterSendFlowRedPacket.action?pageName=sentdirect

输入要转给流量的号码和流量值,当前账户剩余的流量值可以从页面上通过正则表达式匹配到。

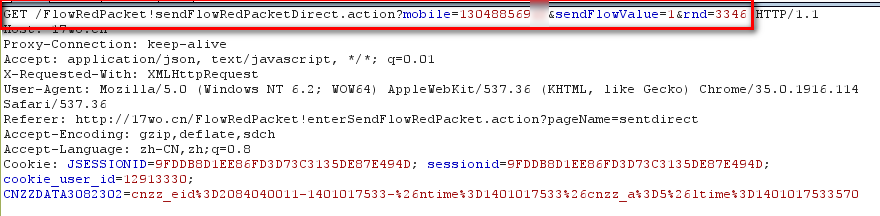

下面进行流量转移,流量转移的请求是通过GET请求发起,无Token。

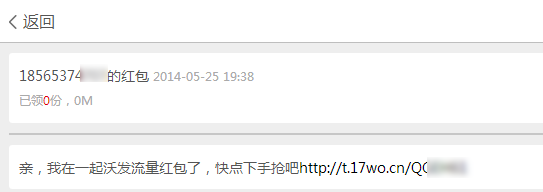

此时,会向被转移用户的手机发送一条短信,但是这条短信可以从转移用户的页面里获取到

http://17wo.cn/FlowRedPacket!sendRedPacketList.action

故,可用正则表达式匹配到该地址,访问该地址,并进行登陆,即可成功领取流量。

此处为了能够批量接收其他用户的流量,可以复用接收流量用户的SESSION,这样就不用再登陆了,非常方便。

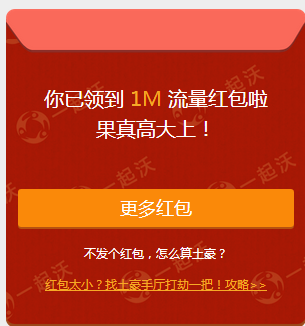

用户原来的红包流量是

转移之后的红包流量是

按照规则,流量红包本月赚取下月生效。

------------------------------------割-------------------------------------------------------

综合分析以上步骤,可以写出程序遍历该省联通手机号码,并批量进行密码重置(可采用代理),自动登录,进行红包流量转移,纯机器操作,忽略发送到手机上的领取流量的链接即可。

------------------------------------割-------------------------------------------------------

红包流量的获取是通过用户的一些活动产生,有许多用户未参加过,故可写程序自动参加,参加活动也是一个请求而已,一般每个用户可获得50M左右的红包流量。当然,对于未开通的手机号码,如网上营业厅的手机号码,也是有效的。

漏洞证明:

修复方案:

主要是短信验证码,改了还是有问题。再就是关键地方没有防止机器。

版权声明:转载请注明来源 ppcat@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2014-06-03 10:48

厂商回复:

CNVD确认所述情况,未直接复现,已经转由CNCERT下发给广东分中心,由其后续通报给当地基础电信企业处置。

最新状态:

暂无