#1 漏洞说明

受影响服务器:220.181.167.247

受影响服务:RSYNC 未启用身份识别机制,可匿名访问

#2 利用说明

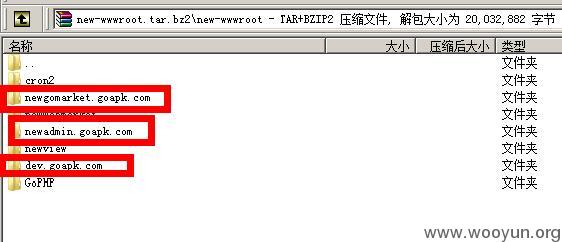

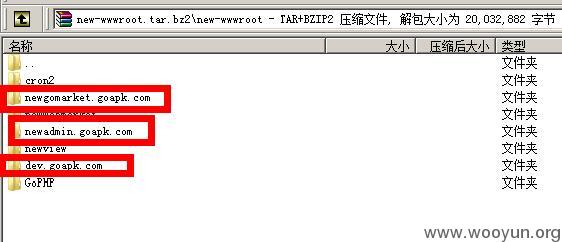

rsync 220.181.167.247::wwwroot

#3 敏感信息

http://admin.goapk.com/info.php # phpinfo

#4 某数据库

#5 新后台数据库配置

http://newadmin.goapk.com/index.php/Public/login

http://newadmin.goapk.com/Conf/config.php

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2014-05-07 15:56

厂商回复:

有台机器存放了一些已经废弃的11年的代码,代码属于无运行,非常感谢猪猪侠,我们赶紧再排查一下现网在用的相关代码服务器。

最新状态:

2014-05-07:更新一下,这种问题应该算是比较严重,只是评危害等级低是因为那台服务器的数据影响不大,如果是现网的话,就非常的严重,猪猪侠给我们提了很大的一个醒,非常感谢。