漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-014634

漏洞标题:腾讯旗下光华反病毒产品官网可导致第二次被拖库、篡改首页

相关厂商:腾讯

漏洞作者: 小蝎

提交时间:2012-11-11 23:02

修复时间:2012-12-26 23:03

公开时间:2012-12-26 23:03

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-11-11: 细节已通知厂商并且等待厂商处理中

2012-11-12: 厂商已经确认,细节仅向厂商公开

2012-11-22: 细节向核心白帽子及相关领域专家公开

2012-12-02: 细节向普通白帽子公开

2012-12-12: 细节向实习白帽子公开

2012-12-26: 细节向公众公开

简要描述:

这些杀毒厂商的官网被其他恶意黑客再次利用,连续的拖库、篡改是非常威胁的。

详细说明:

距离上一次传出腾讯收购的光华反病毒产品的官方网站被黑,服务器以为已经修复相关漏洞,经过渗透风险审计,发现爆出SQL盲注~

问题主要原因:

1、还是对非法字符串提交的数据未做任何过滤;

2、后台没有WAF防火墙进行防御;

漏洞证明:

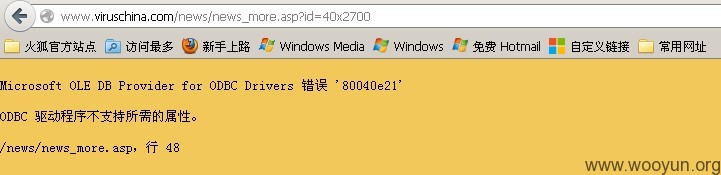

web server operating system: Windows 2003

web application technology: ASP.NET, Microsoft IIS 6.0, ASP

back-end DBMS: Microsoft SQL Server 2005

1、注射点:http://www.viruschina.com/news/news_more.asp?id=4

2、后台没有WAF防火墙进行防御;

3、SQL注射测试的部分数据,网速问题没有深入继续测试了~厂商看到了自己明白;

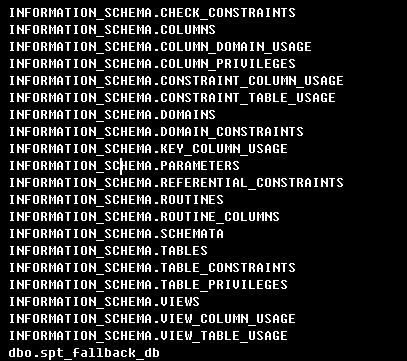

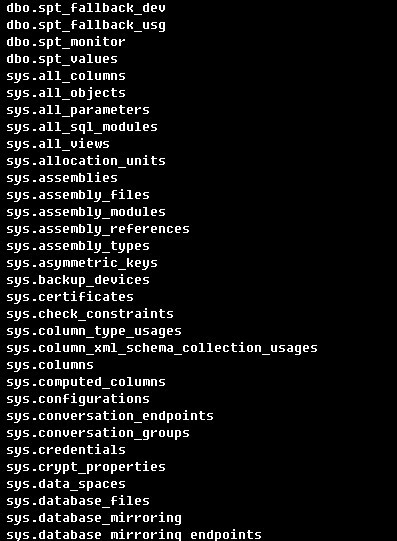

Database有6个:master、model、msdb、tempdb、vc071011、vc071217;

表有291个,篇幅问题,不全部罗列了~

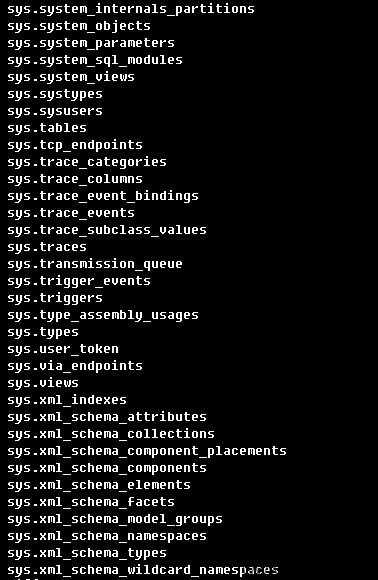

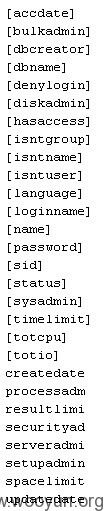

sys.syslogins表下面的字段属性:

用户名字段:

name

-----------

CHina9iRus

sa

修复方案:

1、部署防火墙等安全产品;

2、对SQL注入的特性做下过滤吧。

版权声明:转载请注明来源 小蝎@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2012-11-12 15:44

厂商回复:

感谢反馈,该站点属于第三方合作站点,非腾讯直属站点,因此给低评,目前已联系相关同事进行处理。

最新状态:

暂无