漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-045885

漏洞标题:小问题导致的慧聪网全站沦陷可导致各种数据库信息泄露

相关厂商:慧聪网

漏洞作者: Hxai11

提交时间:2013-12-13 21:57

修复时间:2014-01-27 21:57

公开时间:2014-01-27 21:57

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-13: 细节已通知厂商并且等待厂商处理中

2013-12-16: 厂商已经确认,细节仅向厂商公开

2013-12-26: 细节向核心白帽子及相关领域专家公开

2014-01-05: 细节向普通白帽子公开

2014-01-15: 细节向实习白帽子公开

2014-01-27: 细节向公众公开

简要描述:

小问题的威力也是不可小看的哦!

详细说明:

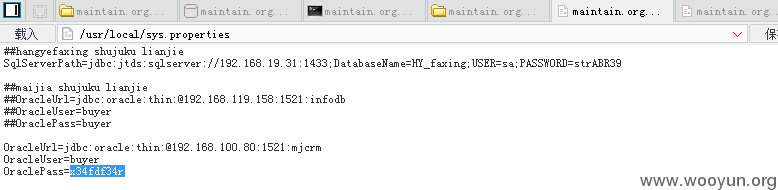

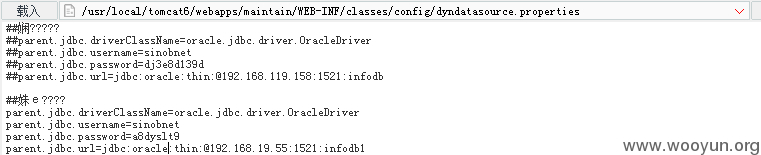

在寻找慧聪网sql注入的过程中,发现一处还没有修复的struts2命令执行漏洞,于是一切都明朗了。

命令执行地址:http://maintain.org.hc360.com/maintain/User/login.action

利用2013出的struts2命令执行漏洞可以直接执行

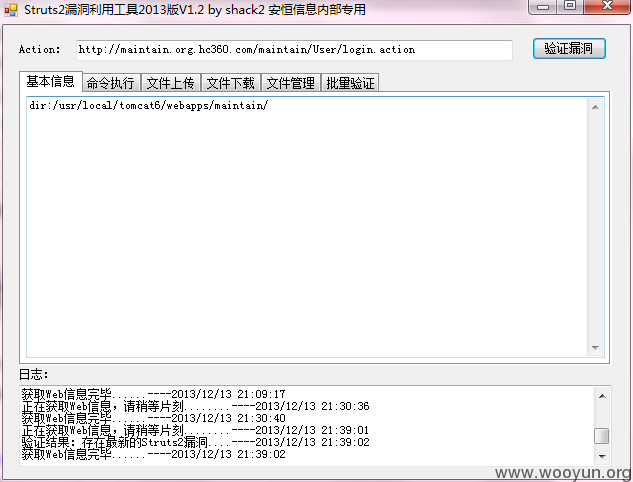

于是乎我上传了菜刀木马,之后在搜寻配置文件的过程中发现一处ftp登陆密码,于是怀着好奇心打开了ftp,之后。。

看到了吗,全是目录,在此我就推测,这是不是全部慧聪网分站的目录,之后我找到其中一个目录名对应二级域名和文件夹,在文件夹中添加了一个测试文件,没想到真的是

看

之后我在往下的寻找中找到一个wwwroot,随即猜想肯定是主站的,于是抱着试试的心态传个文件上去看看

之后真的是。。无语

。。之后在之前的shell中发现了各种数据库连接信息,这里就不连接了

好了就说这么多了

漏洞证明:

修复方案:

修复小漏洞,不要让黑客有机会

版权声明:转载请注明来源 Hxai11@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2013-12-16 12:01

厂商回复:

谢谢

最新状态:

暂无

![RO[532S]1%~SXVFB[P]Q`52.jpg](http://wimg.zone.ci/upload/201312/132141355ab0b6f3c8c86870658b16622d6116cb.jpg)

![4B{9(8T4Z@8OJZ91RQ]`}XW.jpg](http://wimg.zone.ci/upload/201312/13214456eea765b10af8a2235c9720ed5000eb58.jpg)

![65]0@M558BG~G7~O7E_0MJP.jpg](http://wimg.zone.ci/upload/201312/132145323e263d63ce6db25fcac86b48944928b4.jpg)

![4]X%[H(KK0[D1)U3GZ`[P7F.jpg](http://wimg.zone.ci/upload/201312/1321481991e061e9757e8150d9f22e9e678c5bb8.jpg)