漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-044738

漏洞标题:extmail sid 漏洞

相关厂商:extmail.org

漏洞作者: andyxl

提交时间:2013-12-02 22:28

修复时间:2014-03-02 22:29

公开时间:2014-03-02 22:29

漏洞类型:默认配置不当

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-12-02: 积极联系厂商并且等待厂商认领中,细节不对外公开

2014-03-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

通过sid登录任意账户

详细说明:

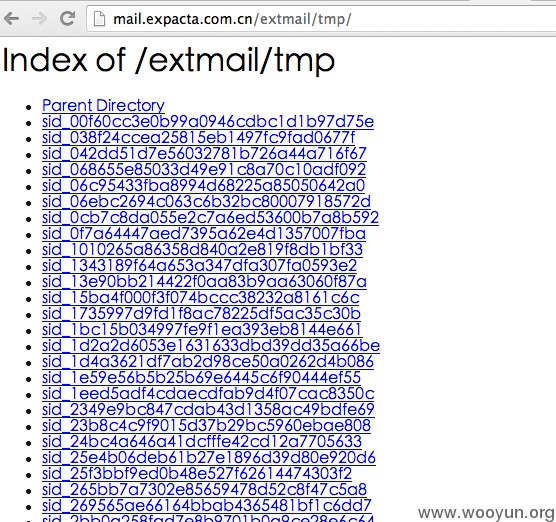

1. 访问:http://mail.expacta.com.cn/extmail/tmp/

获取到未过期sid(比如:http://mail.expacta.com.cn/extmail/tmp/sid_2bb0a258fad7e8b9701b0a9ce28e6c64, “2bb0a258fad7e8b9701b0a9ce28e6c64”为sid)

2. 访问http://mail.expacta.com.cn,通过firebug或者其他方式 新增cookie(sid=2bb0a258fad7e8b9701b0a9ce28e6c64)

3. 刷新当前页面,即可登录

漏洞证明:

修复方案:

禁止web服务器“浏览目录功能”

版权声明:转载请注明来源 andyxl@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝