漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153289

漏洞标题:浙江宇视某安防数据库管理服务器产品存在通用型设计不当

相关厂商:浙江宇视科技有限公司

漏洞作者: 路人甲

提交时间:2015-11-17 22:05

修复时间:2015-12-17 14:48

公开时间:2015-12-17 14:48

漏洞类型:默认配置不当

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-17: 细节已通知厂商并且等待厂商处理中

2015-11-19: 厂商已经确认,细节仅向厂商公开

2015-11-22: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2016-01-13: 细节向核心白帽子及相关领域专家公开

2016-01-23: 细节向普通白帽子公开

2016-02-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

浙江华三某产品同样受影响。

详细说明:

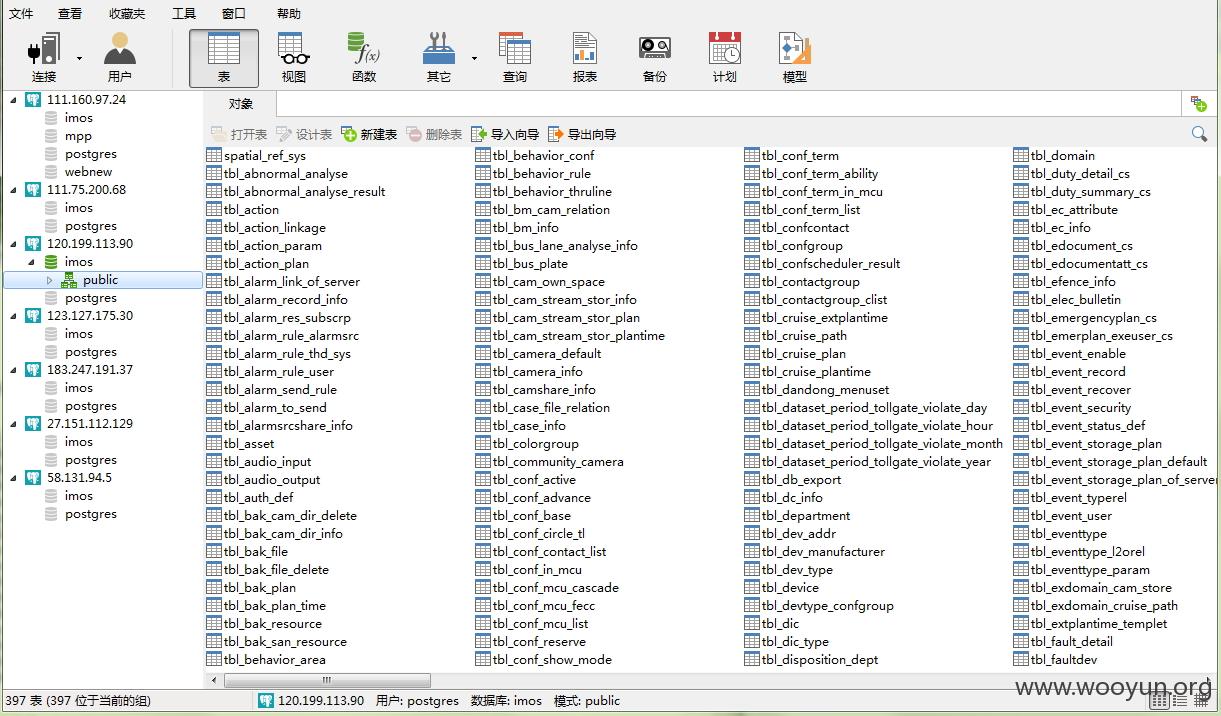

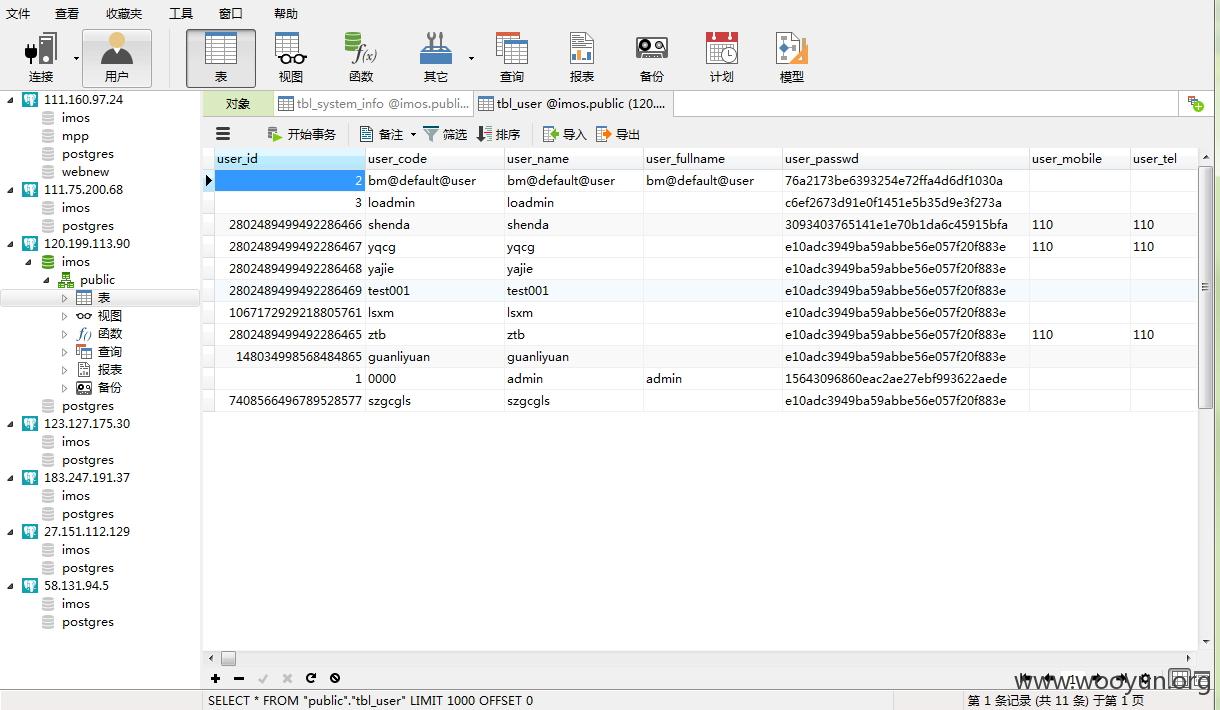

H3C DM8500数据管理服务器

浙江宇视 DM8500数据管理服务器

相关数据库服务器使用postgresSQL 数据库且端口对外开放,居然还是使用默认端口5432

问题最严重是使用通用型口令:postgres:passwd

漏洞证明:

修复方案:

修改密码

限制端口访问等

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-11-19 19:20

厂商回复:

感谢您的发现!在早期的产品设计中,我们对弱密码未做限制,因此有少部分用户在首次使用时没有修改默认设置。我们现在正在联系这部分用户修改默认密码,并提请用户重视网络安全。在最新的产品中,我们已经通过技术手段采取相应措施,以杜绝类似的事情再次发生。

希望您一如既往地支持宇视科技,如有问题亦可直接联系: 我爱乌云 。再次感谢!

最新状态:

暂无