漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-041084

漏洞标题:户外资料网任意用户密码重置漏洞

相关厂商:8264.com

漏洞作者: 爱小菜

提交时间:2013-10-28 17:12

修复时间:2014-01-23 17:13

公开时间:2014-01-23 17:13

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:12

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-10-28: 细节已通知厂商并且等待厂商处理中

2013-11-02: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2013-12-27: 细节向核心白帽子及相关领域专家公开

2014-01-06: 细节向普通白帽子公开

2014-01-16: 细节向实习白帽子公开

2014-01-23: 细节向公众公开

简要描述:

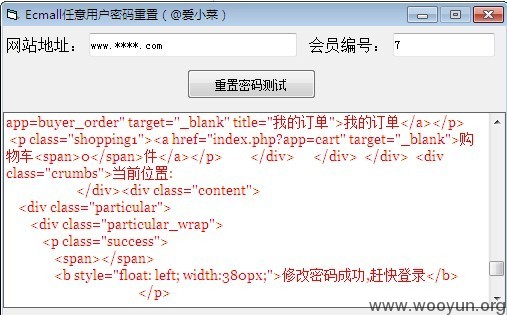

户外资料网(www.8264.com)任意用户密码重置漏洞可以重置该网站500多万会员的用户密码,其影响大家懂的,请该网站管理员看到该漏洞后及时修复。

详细说明:

户外资料网(www.8264.com)任意用户密码重置漏洞的形成是由于该网站采用了用户权限集成功能(例:UC-Center)类似于一个通行证方式对用户权限进行验证,只要任意采用该方式验证的站点受到威胁,即可对所有站点的用户信息构成威胁,因此在这种架构中要格外注意各平台安全。

漏洞证明:

修复方案:

1. 升级存在高危漏洞的网站程序,对用户重置密码操作设置一些限制条件,从而杜绝此类情况再次产生。

2. 采用通行证架构的网站群中,要格外注意每个网站的安全性,从而杜绝此类情况再次发生。

版权声明:转载请注明来源 爱小菜@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2014-01-23 17:13

厂商回复:

最新状态:

暂无