漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-028747

漏洞标题:某省建管办网站存在任意上传、数据库任意下载等多处问题致轻松拿下服务器

相关厂商:甘肃省建设管理办公室

漏洞作者: nauscript

提交时间:2013-07-13 10:35

修复时间:2013-08-27 10:36

公开时间:2013-08-27 10:36

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-13: 细节已通知厂商并且等待厂商处理中

2013-07-17: 厂商已经确认,细节仅向厂商公开

2013-07-27: 细节向核心白帽子及相关领域专家公开

2013-08-06: 细节向普通白帽子公开

2013-08-16: 细节向实习白帽子公开

2013-08-27: 细节向公众公开

简要描述:

某省建管办网站存在任意上传、目录遍历、数据库任意下载等多处问题致轻松拿下服务器

详细说明:

甘肃省建设管理办公室网站:

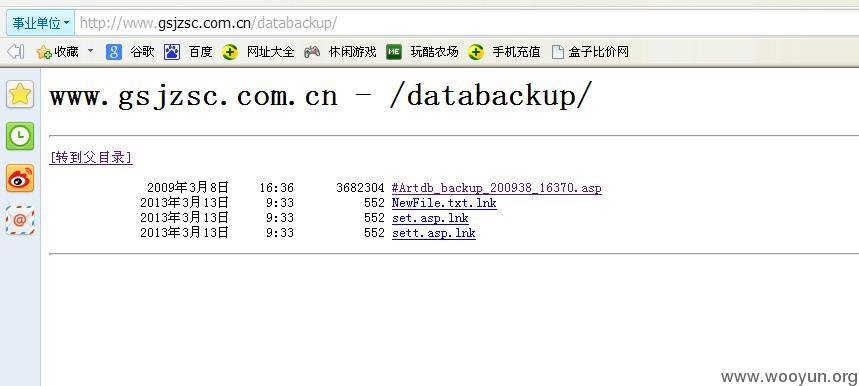

数据库直接爆出并下载破解

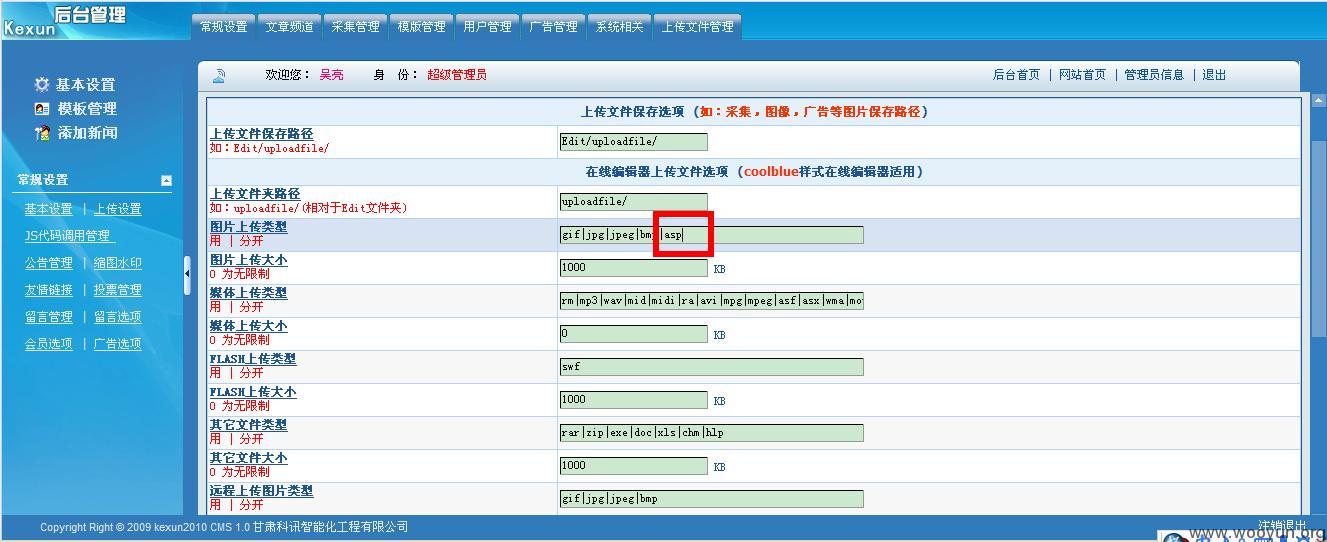

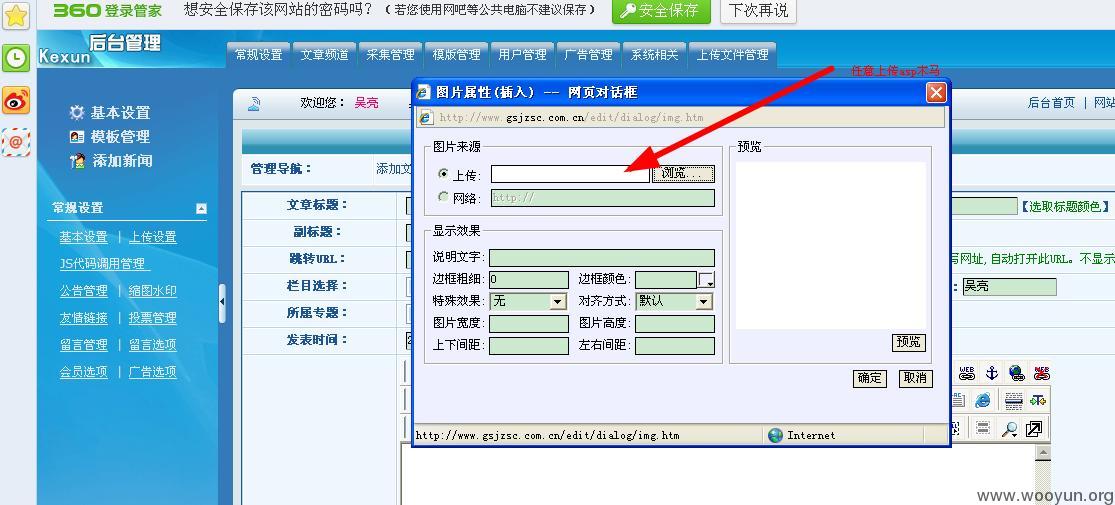

利用得到的帐号和密码登入后台管理,在上传管理中添加允许上传asp即可直接上传大马。

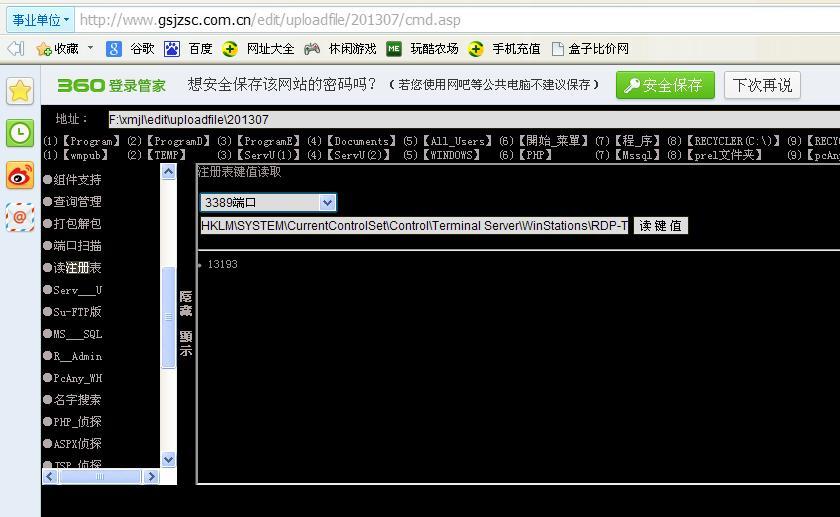

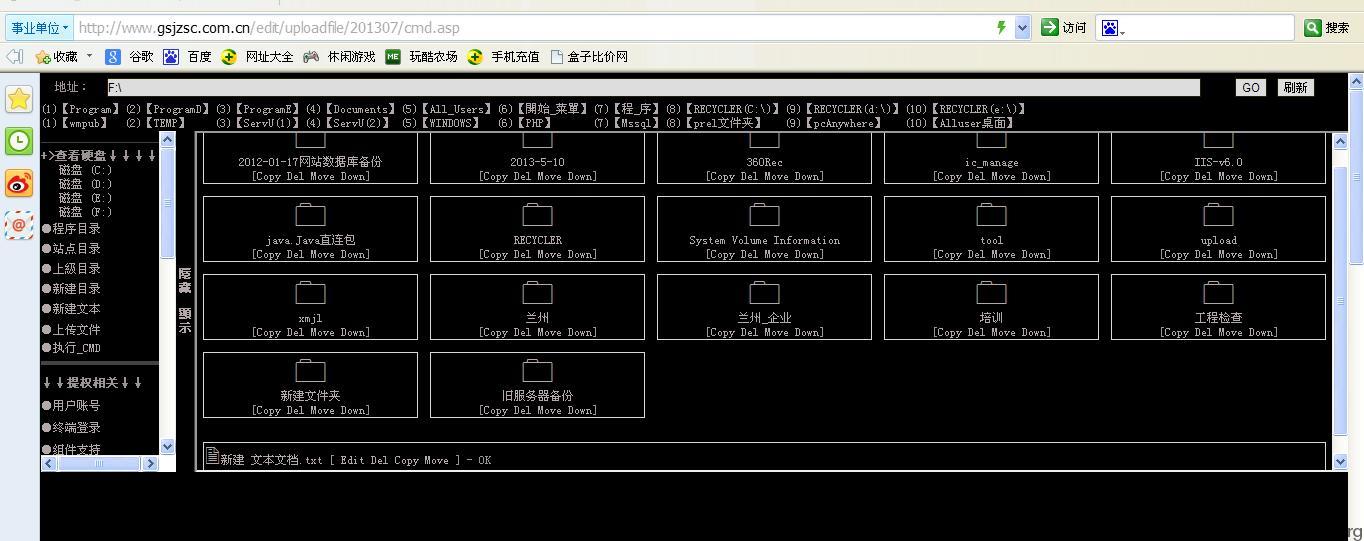

拿下webshell后发现PCanywhere 下载CIF文件很轻松的爆出了密码帐号密码,cmd也可执行命,因此,拿下这个服务器可谓轻而易举了

3389的端口开着但是换为了13193,但这不碍事

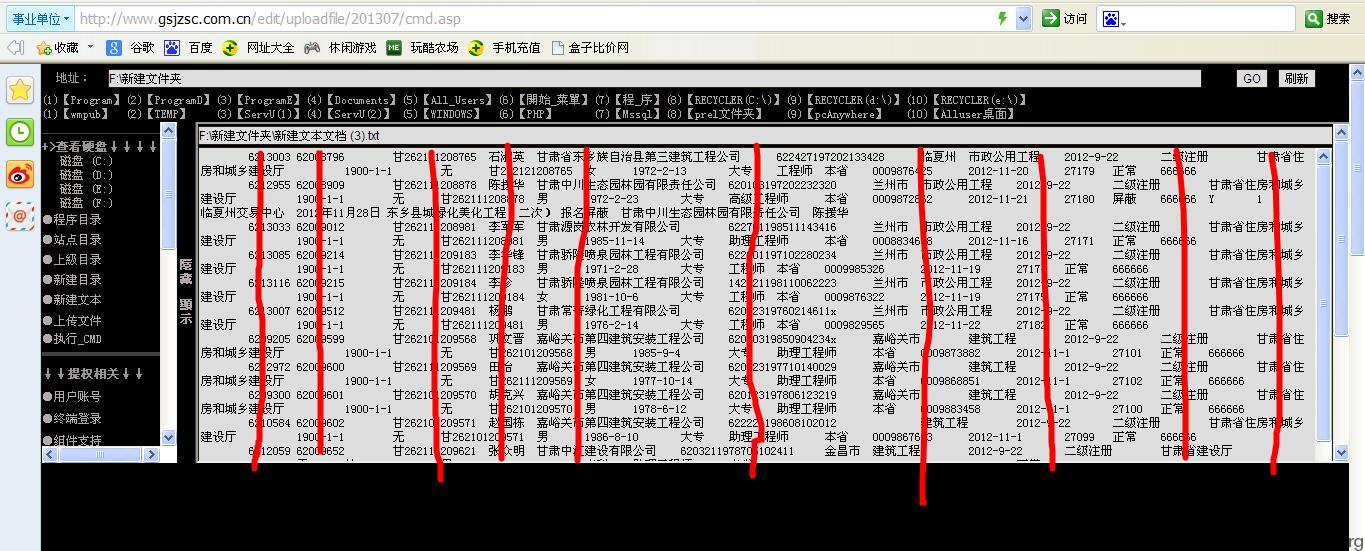

c盘下个别文件夹中各种3389双开、135扫肉鸡软件(已经全部清理过了),看来已经有前人入侵过,而f盘中保存着该办公室的巨多文件资料,包括全省各级别建筑师的个人信息

漏洞证明:

最近发现几个养鸡场,里面的大马我都收藏了,随便传两个,留着方便cncert提高审核效率,他们也不容易,http://www.gsjzsc.com.cn/edit/uploadfile/201307/cmd.asp 密码就是xucu吧,捡来的大马没改密码

修复方案:

需要修复的很多

版权声明:转载请注明来源 nauscript@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:14

确认时间:2013-07-17 23:23

厂商回复:

最新状态:

暂无