漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-092839

漏洞标题:爱卡汽车多个问题shell入内网可导致全网用户库泄露

相关厂商:爱卡汽车网

漏洞作者: 杀器王子

提交时间:2015-01-20 11:29

修复时间:2015-03-06 11:30

公开时间:2015-03-06 11:30

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-01-20: 细节已通知厂商并且等待厂商处理中

2015-01-20: 厂商已经确认,细节仅向厂商公开

2015-01-30: 细节向核心白帽子及相关领域专家公开

2015-02-09: 细节向普通白帽子公开

2015-02-19: 细节向实习白帽子公开

2015-03-06: 细节向公众公开

简要描述:

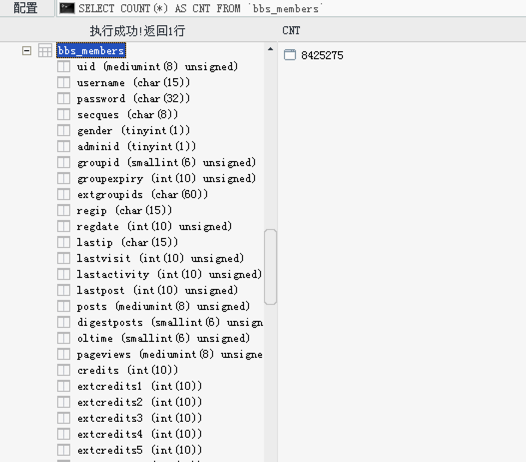

爱卡汽车多个问题shell入内网可导致全网用户库泄露

详细说明:

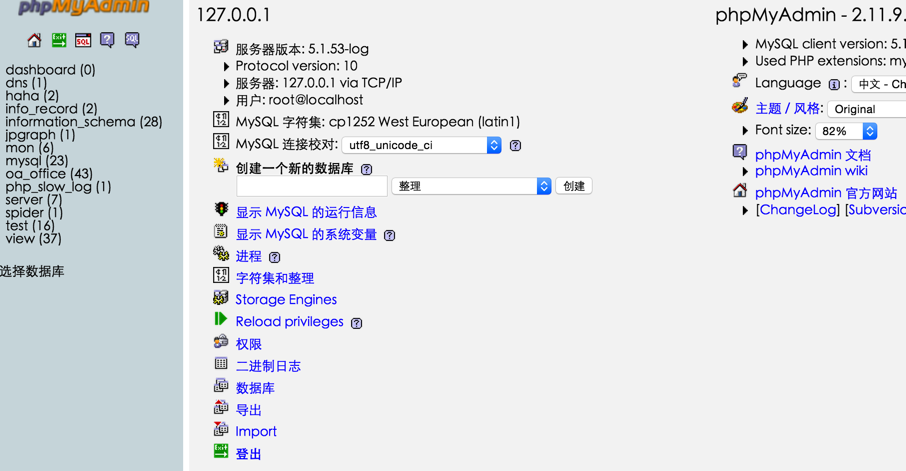

http://sms.xcar.com.cn/phpmyadmin/ 这里有一个phpmyadmin

弱口令 root/1q2w3e4r

物理路径

本来想从这里突破的 但是web目录不可写 没有shell成功

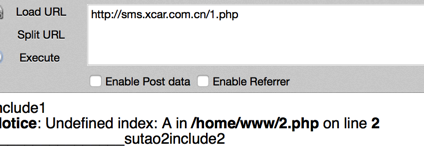

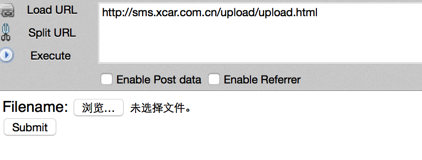

然后扫到这个

http://sms.xcar.com.cn/upload/upload.php

用pma读源码

毛都没过来 直接传shell

(其实这里已经有一个表单了,没发现,哎)

漏洞证明:

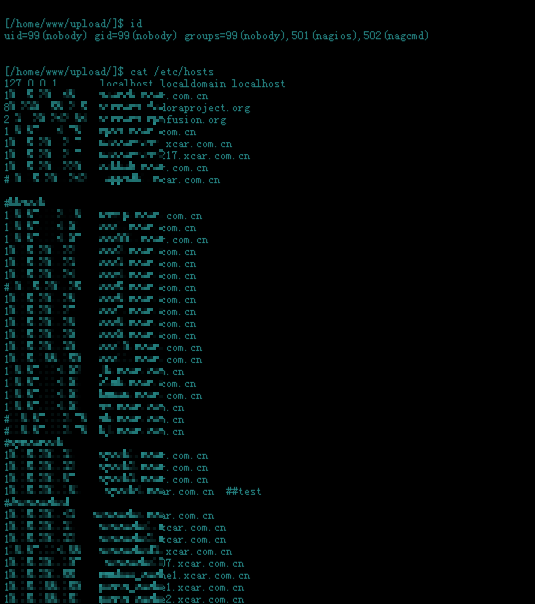

下一个问题

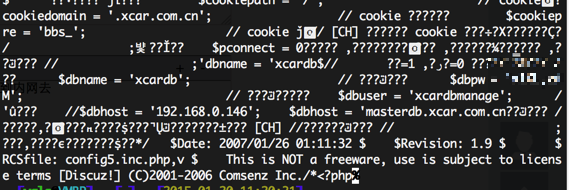

http://www.xcar.com.cn:80/bbs/.config.inc.php.swp

直接linux上编辑配置文件不太好吧:( 那个那个 好多台机器有这个文件 自己排查

全漏了 用刚才的shell连接

嗯 很不安全 内网渗透都不用了

修复方案:

这台机器好像跑着nagios zabbix cacti 高危啊 赶紧移到内网去

版权声明:转载请注明来源 杀器王子@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-01-20 11:33

厂商回复:

感谢@杀器王子 大牛的测试报告,我们马上着手修复!

最新状态:

暂无