漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-023642

漏洞标题:记事狗微博存储型XSS

相关厂商:记事狗

漏洞作者: 雨落凡尘

提交时间:2013-05-13 18:09

修复时间:2013-08-11 18:09

公开时间:2013-08-11 18:09

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:7

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-05-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2013-08-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

特殊字符过滤不完整及长度判断可绕过导致xss注入

详细说明:

0.学校搭了一个内网微博,打听得知是记事狗搭建,遂手痒一试;

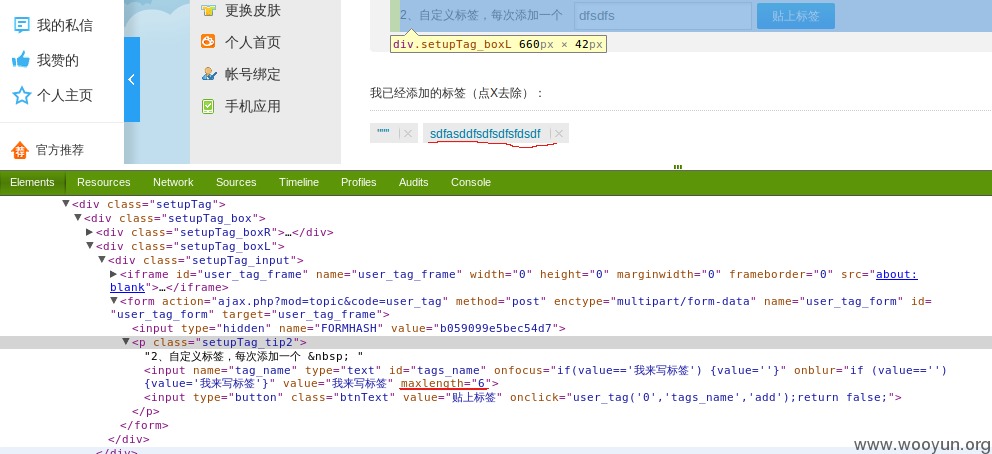

1.存在问题的地方为标签设置页面,先用

测试:

发现过滤掉了<>,但是对单引号及双引号未作过滤或转义,可做xss注入;

2.发现输入框对字符长度有限制,但是可本地修改并提交生效,未在服务端做判断:

将maxlength="6"删除即可

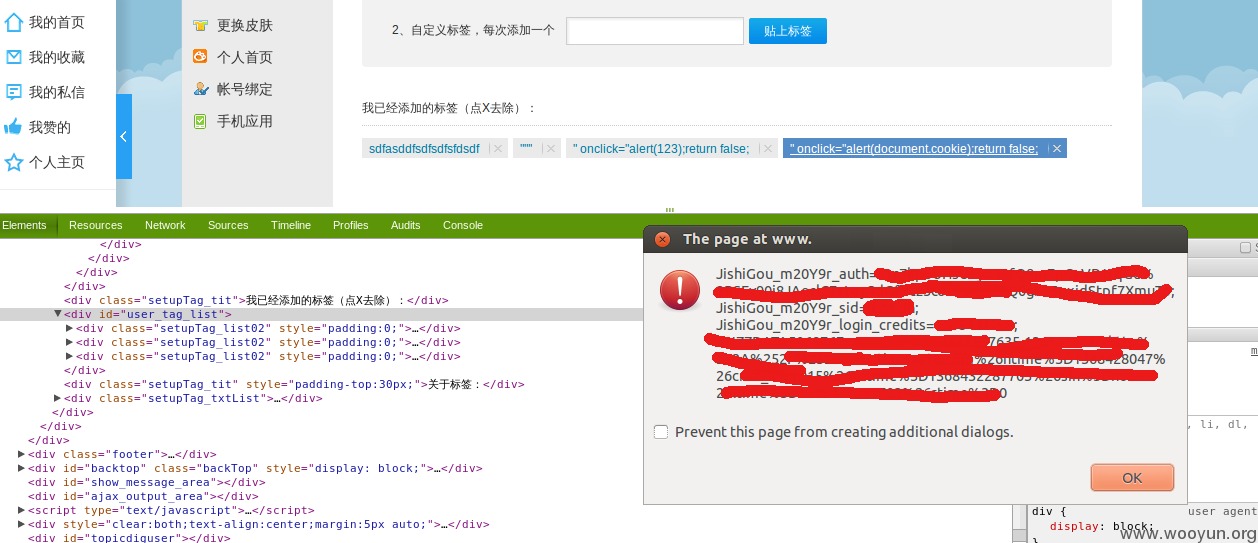

3.构造注入字符串:

4.拿cookie:

漏洞证明:

见详细说明

修复方案:

你们更懂吧~~~=。=

版权声明:转载请注明来源 雨落凡尘@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝