漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0126055

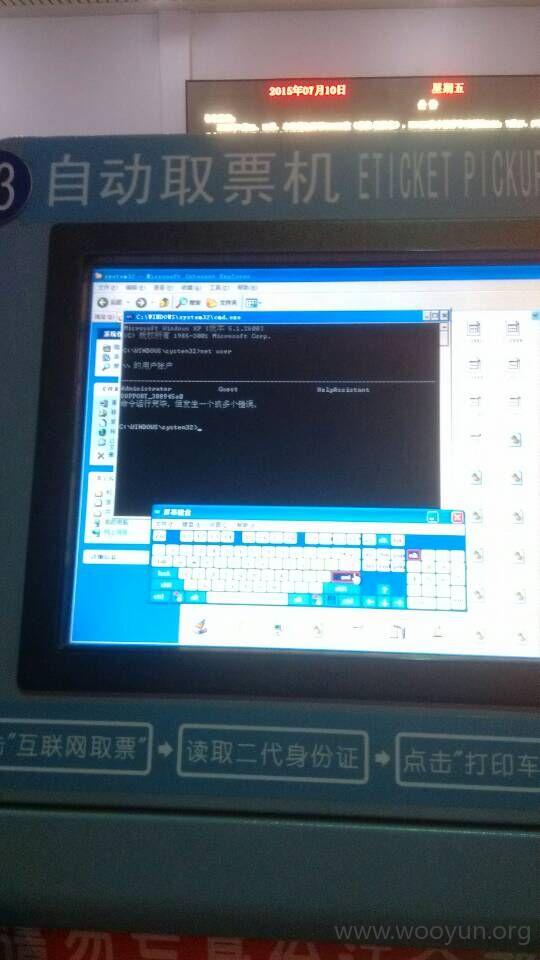

漏洞标题:CRH取票终端机跳出漏洞目测全国通用第二波(非图片/ windows帮助按钮绕过)

相关厂商:铁科院

漏洞作者: 路人甲

提交时间:2015-07-11 07:48

修复时间:2015-10-14 07:51

公开时间:2015-10-14 07:51

漏洞类型:权限控制绕过

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-11: 细节已通知厂商并且等待厂商处理中

2015-07-16: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-09-09: 细节向核心白帽子及相关领域专家公开

2015-09-19: 细节向普通白帽子公开

2015-09-29: 细节向实习白帽子公开

2015-10-14: 细节向公众公开

简要描述:

不同于第一次的绕过方法

这是第一次的地址 http://www.wooyun.org/bugs/wooyun-2010-048615 绕过方法:图片绕过 利用"高级"按钮

貌似漏洞修补了 以前的方法不起作用了

第二次:非图片绕过 windows自带帮助绕过

详细说明:

经测试 长按图片会出现右键菜单 同时打开“高级”按钮 这是第一次漏洞的利用方法

第二次利用的不需要图片 直接在页面就可以直接利用 有时测试会失败 建议多次测试

在图片画圈的地方首先利用四只手指长按 当出现鼠标箭头的时候 立即放开 同时改为三只手指在图片画圈的地方下面大约1厘米处长按 出现以下画面

以前的利用方法打开“高级”貌似已经不起作用了 ,在这里我们利用Windows的帮助图标绕过 长按画面的问号图标 终端自动打开一个网页 然后右键查看源代码之类的就行了

漏洞证明:

修复方案:

:)

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-10-14 07:51

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无