漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-081427

漏洞标题:全国某大型学生信息公共查询平台运维不当(上百万学生信息泄露)

相关厂商:cncert国家互联网应急中心

漏洞作者: 黑暗游侠

提交时间:2014-10-31 14:45

修复时间:2014-12-15 14:46

公开时间:2014-12-15 14:46

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-10-31: 细节已通知厂商并且等待厂商处理中

2014-11-05: 厂商已经确认,细节仅向厂商公开

2014-11-15: 细节向核心白帽子及相关领域专家公开

2014-11-25: 细节向普通白帽子公开

2014-12-05: 细节向实习白帽子公开

2014-12-15: 细节向公众公开

简要描述:

全国某大型学生信息公共查询平台运维不当#上百万学生信息泄露

详细说明:

全站源代码、全国民办高校的学生信息全部泄露

隶属于国家教育部

漏洞证明:

运维不当,导致全部源码+数据库泄露:

源码是一方面,我们再来看下数据方面:

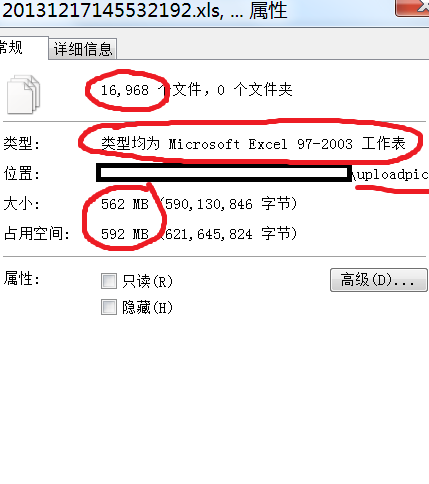

解压后大小有1个多G,搜索*.xls,发现有16975个文件

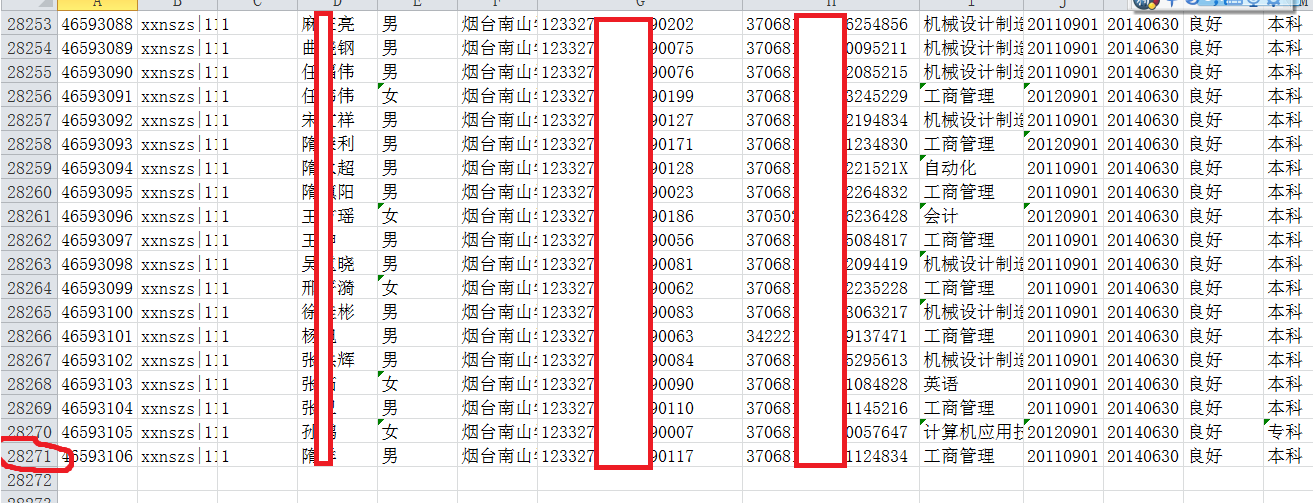

随便选择一个文件打开,比如admin_fone\byz_m\data目录下的 2014年7月25日10时26分25秒.xls

发现有28271个学生的信息,包括姓名、性别、地址、身份证、学校等!

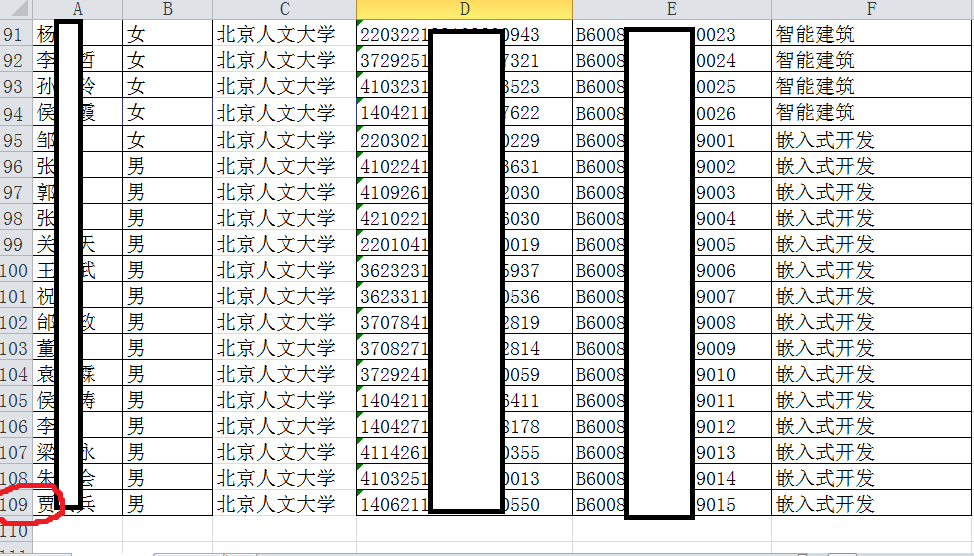

这个文件比较大,有9M所有包含了2万多个学生信息,其它的1百多K的包含100多个学生信息,比如

uploadpic目录下的2014611153528882.xls文件,有100k大小,其中包含了109名学生的信息

16975个对象,其中admin_fone\byz_m\data目录下7个9M的xls文件,每个文件包含了超过2.7万个学生,总学生数超过2.7*7=18.9万学生

剩下的16975-7=16968个xls文件在uploadpic目录下,我统计了一下有562M的大小

保守估计超过90万学生信息

那么总的加起来超过1百万了!此外,很多目录下还有大量的学生证件照之类的

源代码部分内容如下:

<%

SqlLocalName ="(local)" '连接IP [ 本地用 (local) 外地用IP ]

SqlUserName ="cxedu" 'SQL用户名

SqlPassword ="dslkjf*#$&Fklsu4839fu8(JFD" 'SQL用户密码

SqlDataBase ="cxedu" '数据库名

SqlProvider ="SQLOLEDB" '驱动程序 [ SQLOLEDB SQLNCLI ]

ConnStr="Provider="&SqlProvider&"; User ID="&SqlUserName&"; Password="&SqlPassword&"; Initial CataLog="&SqlDataBase&"; Data Source="&SqlLocalName&";"

On Error Resume Next

Set Conn=Server.CreateObject("ADODB.Connection")

Conn.open ConnStr

修复方案:

加强运维

版权声明:转载请注明来源 黑暗游侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2014-11-05 09:52

厂商回复:

最新状态:

暂无