漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0210588

漏洞标题:从一处信息泄露到进入中科院超级计算中心内网

相关厂商:中科院

漏洞作者: goldsnakeman

提交时间:2016-05-23 16:40

修复时间:2016-07-08 14:40

公开时间:2016-07-08 14:40

漏洞类型:网络敏感信息泄漏

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-23: 细节已通知厂商并且等待厂商处理中

2016-05-24: 厂商已经确认,细节仅向厂商公开

2016-06-03: 细节向核心白帽子及相关领域专家公开

2016-06-13: 细节向普通白帽子公开

2016-06-23: 细节向实习白帽子公开

2016-07-08: 细节向公众公开

简要描述:

如题

详细说明:

找到一处信息泄露:

https://**.**.**.**/jasine/buildpgap/blob/a1156e863638c25657946c0e25fc82a7b022a40f/services/gridService.js

里面有两组帐号密码,使用打方框的那一组:

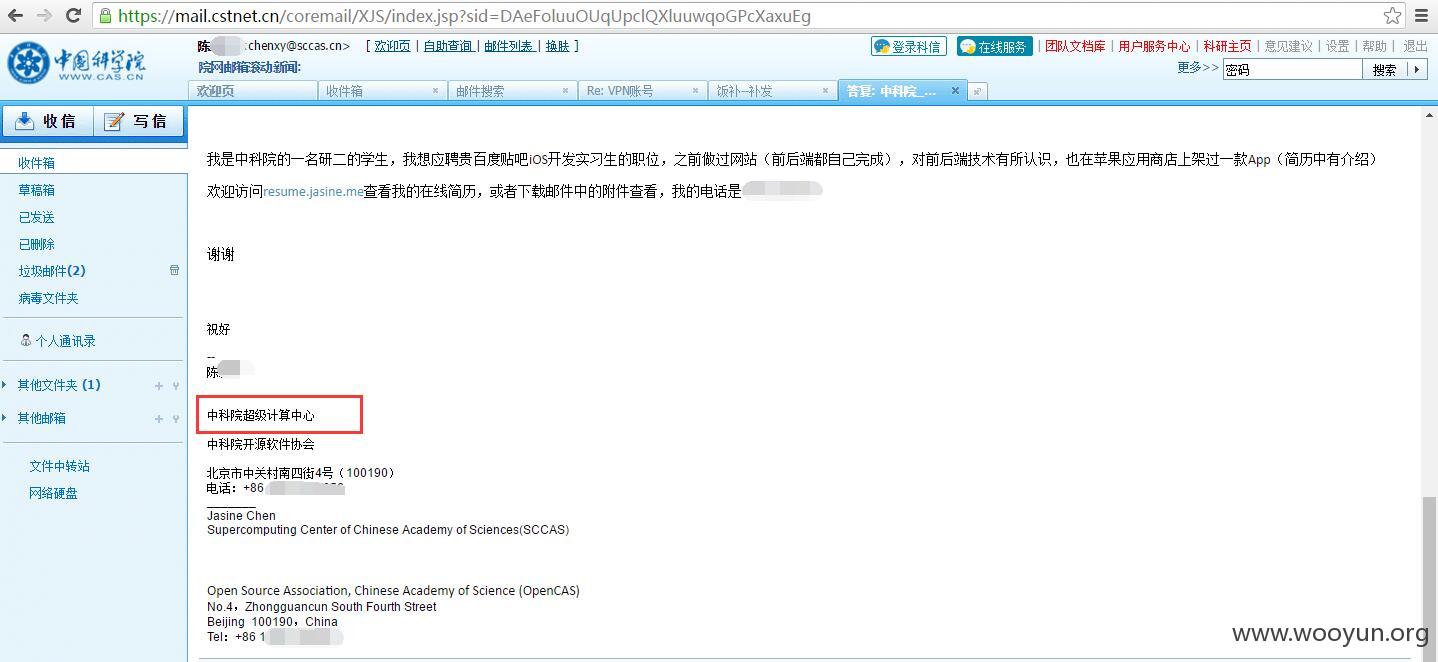

访问**.**.**.**会自动跳转到https://**.**.**.**,登录成功,这个人属于中科院超级计算中心,搜了下邮箱还有不少关于超级计算中心的文档:

搜索一下敏感信息,查找到一个关于vpn的帐号密码信息:

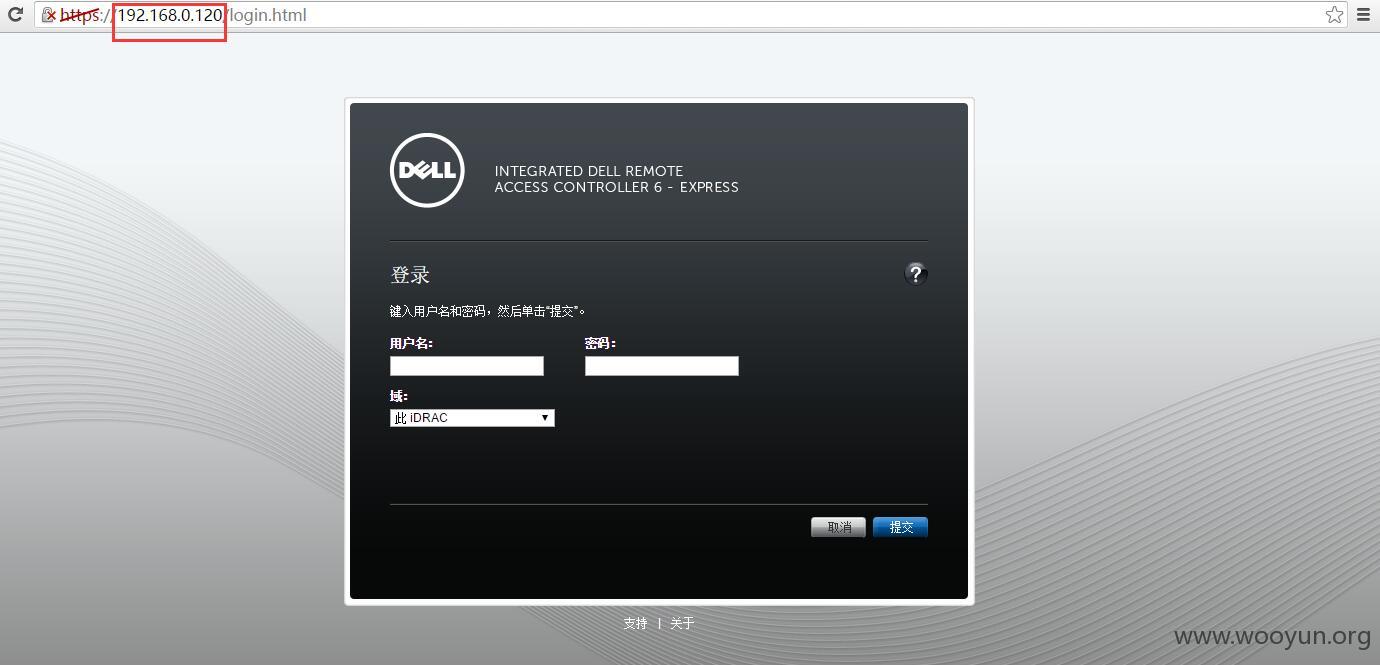

连接成功:

随便扫一下存活的ip,访问个URL证明一下进内网了:

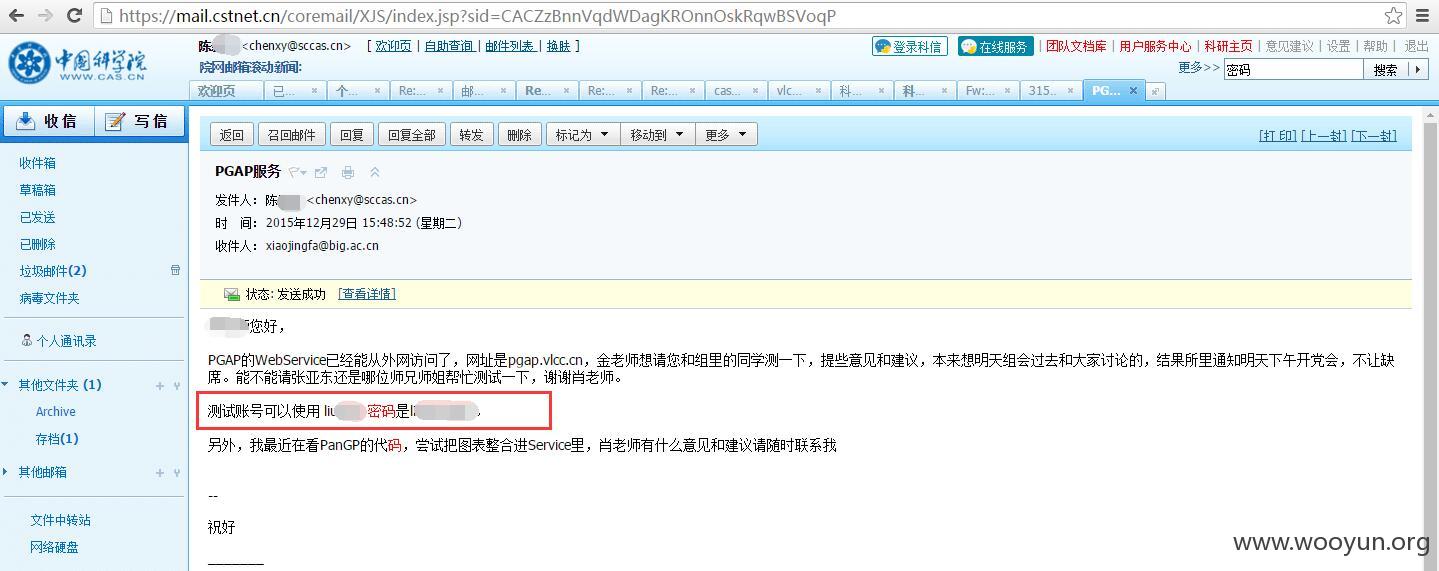

还搜到一个他们PGAP系统的帐号密码:

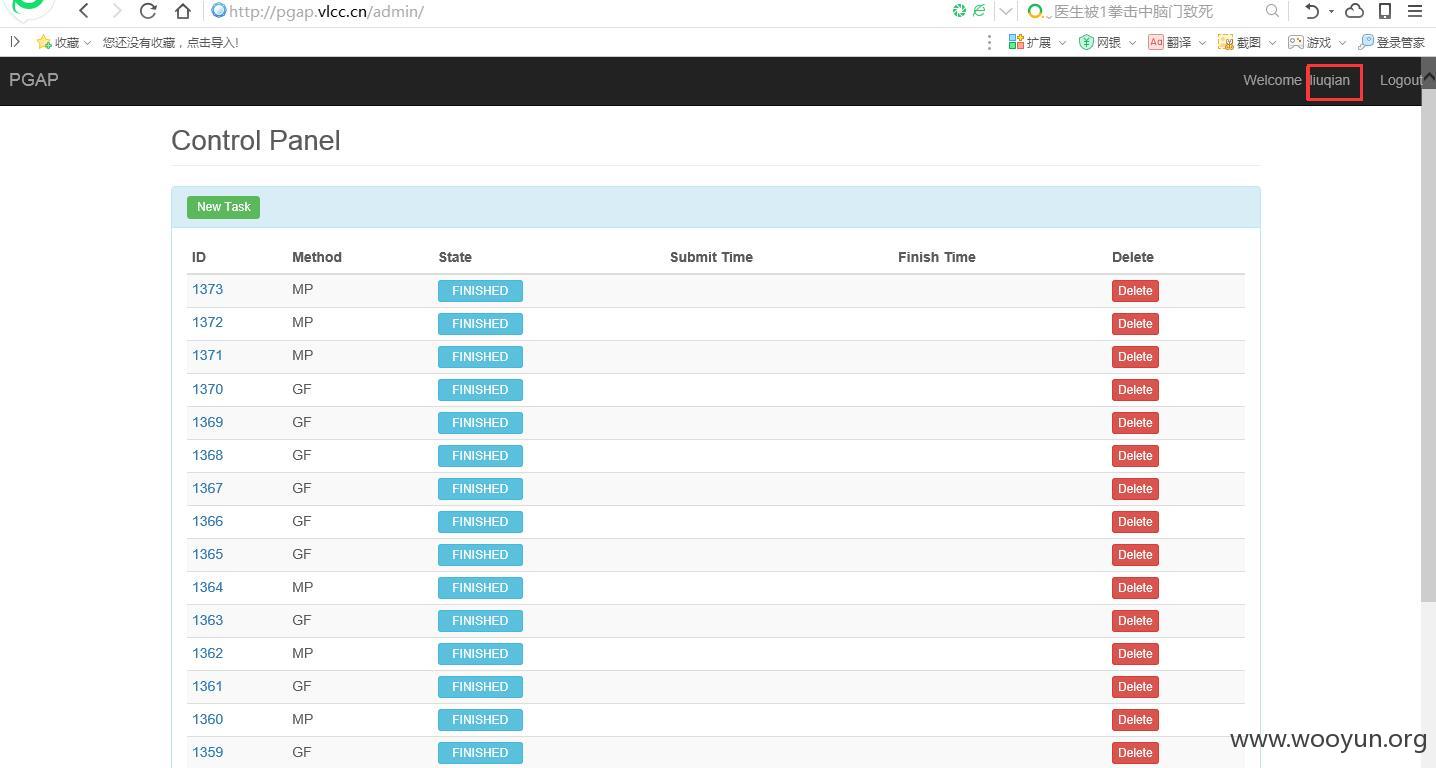

登录一下:

使用第一张截图的另一组帐号也登录成功:

漏洞证明:

只证明进了内网就结束了,没有做任何其他操作,也没获取啥内部机密啥的

修复方案:

修改相关帐号密码

版权声明:转载请注明来源 goldsnakeman@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2016-05-24 14:38

厂商回复:

CNVD确认所述情况,已经转由CNCERT发给中科院办公厅,由其后续协调网站管理单位处置。

最新状态:

暂无