漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0210355

漏洞标题:医疗企业安全之春雨医生多系统存在漏洞Getshell(涉及全部员工信息/大量客户信息/ad/mail/oa/crm客户关系系统等)

相关厂商:chunyuyisheng.com

漏洞作者: 管管侠

提交时间:2016-05-19 00:01

修复时间:2016-07-03 08:40

公开时间:2016-07-03 08:40

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-19: 细节已通知厂商并且等待厂商处理中

2016-05-19: 厂商已经确认,细节仅向厂商公开

2016-05-29: 细节向核心白帽子及相关领域专家公开

2016-06-08: 细节向普通白帽子公开

2016-06-18: 细节向实习白帽子公开

2016-07-03: 细节向公众公开

简要描述:

最近装了这个应用,接触到春雨

问题不少吖!友情提醒厂商,避免被坏人利用!!

详细说明:

https://e.chunyuyisheng.com/login.action

ST2命令执行,但是不是普遍存在的那种,需要找高手调试代码才能写进去shell

测试的漏洞存在方法

https://adsy.chunyuyisheng.com/login.action?debug=command&expression=3*2-1

https://e.chunyuyisheng.com/login.action?debug=command&expression=3*2-1

getshell:

https://e.chunyuyisheng.com/ksi.jsp

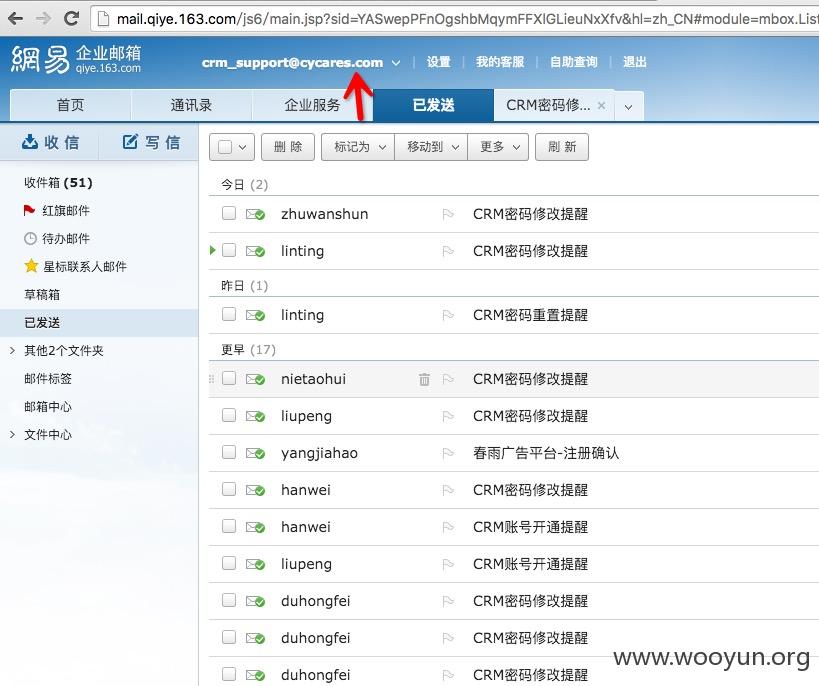

这个邮箱可以重置各种账号密码

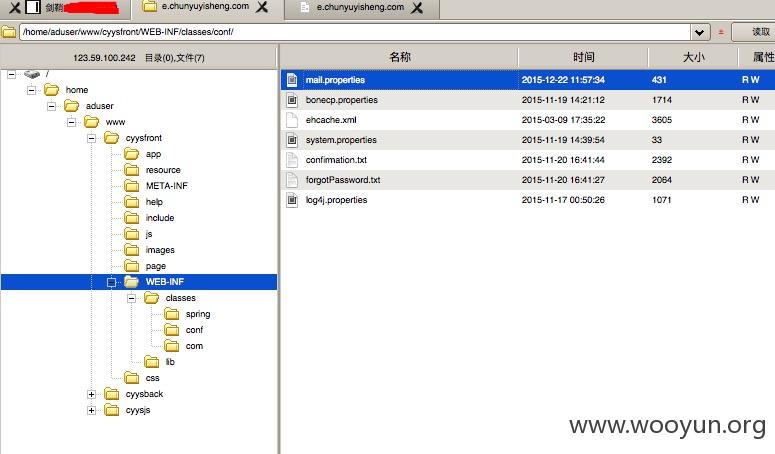

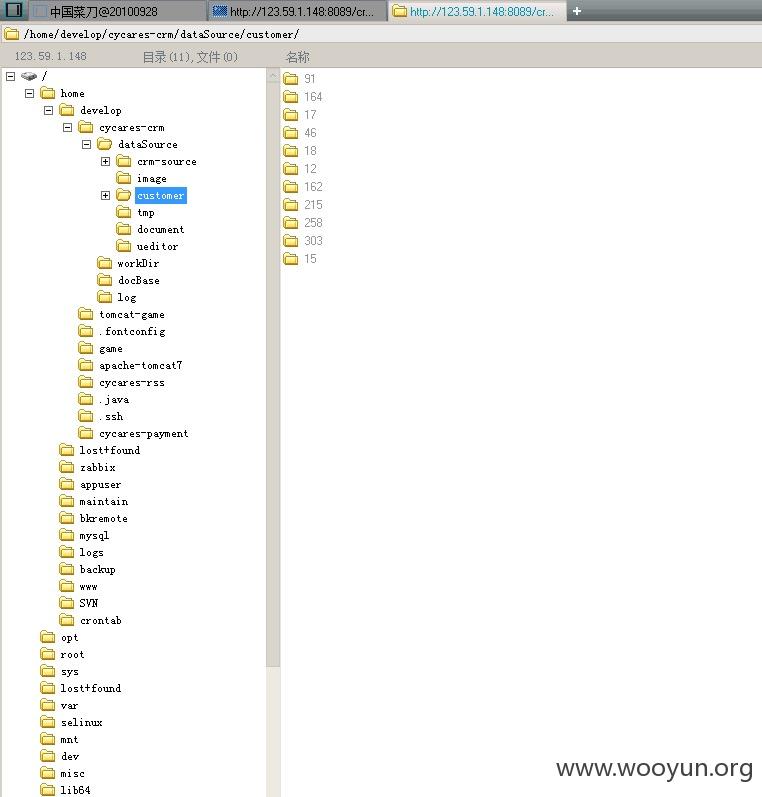

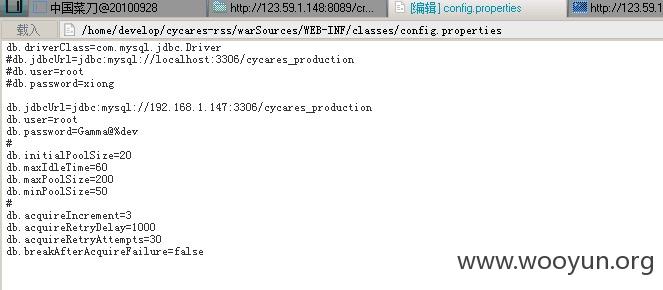

内部架构出现1次

内部文件

内部架构出现2次

漏洞证明:

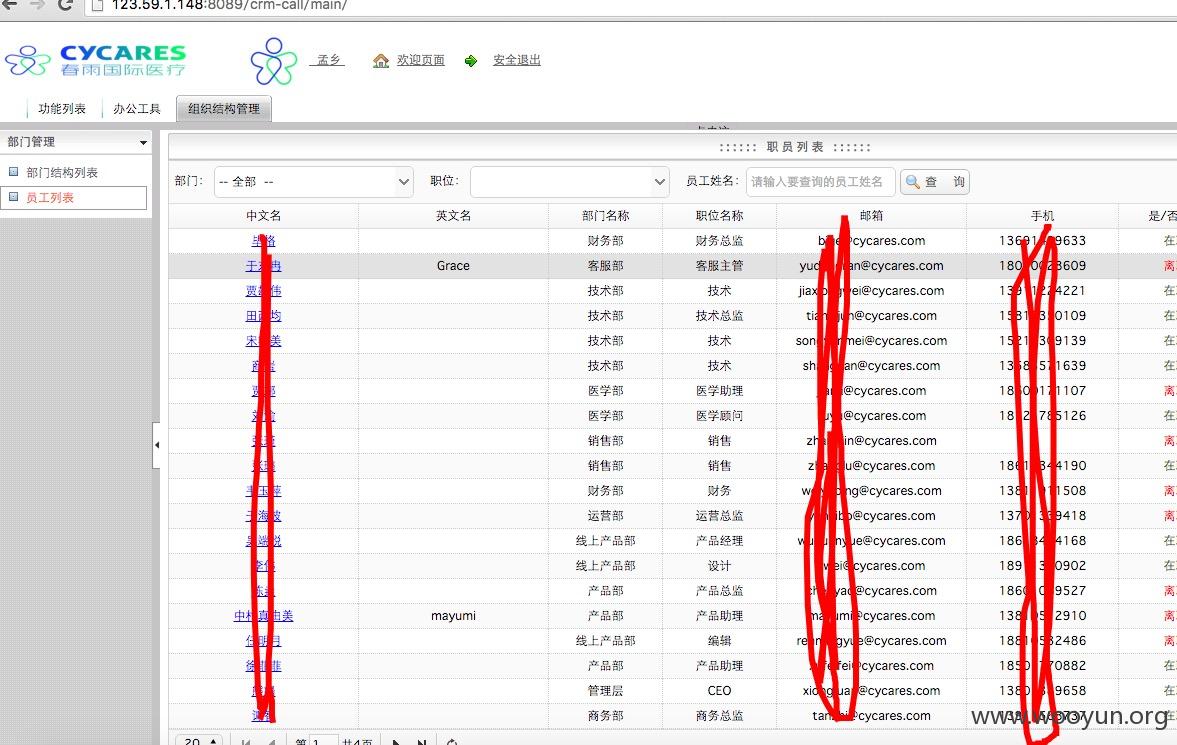

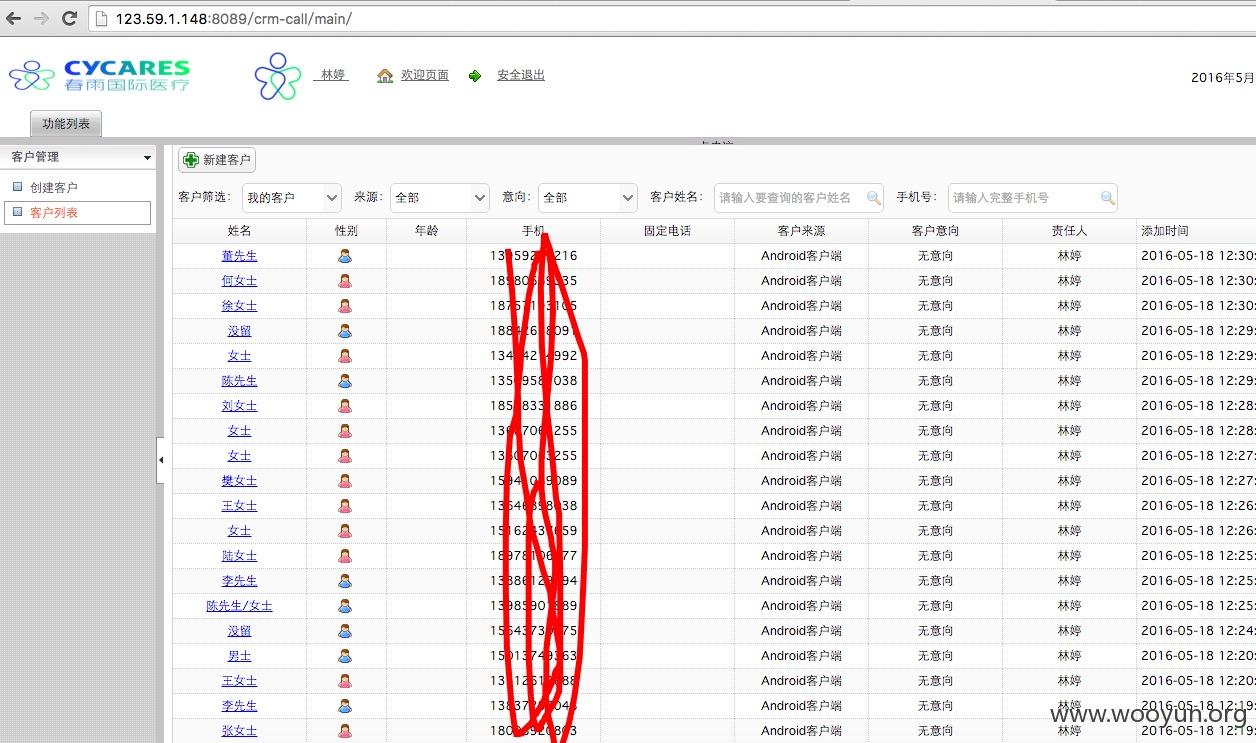

涉及大量客户信息

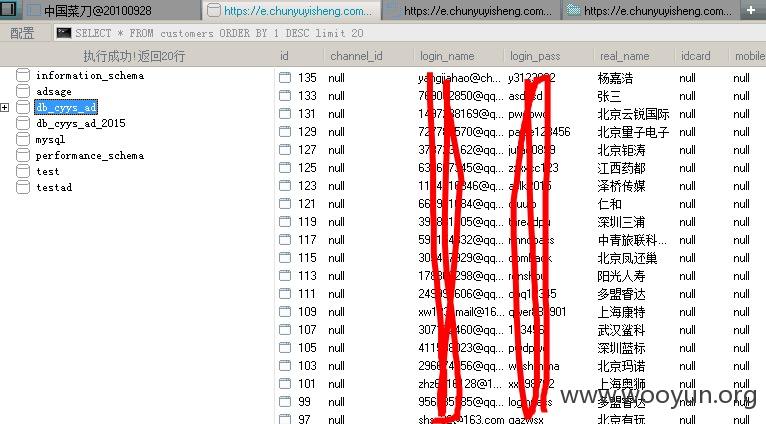

广告客户信息,还是明文密码

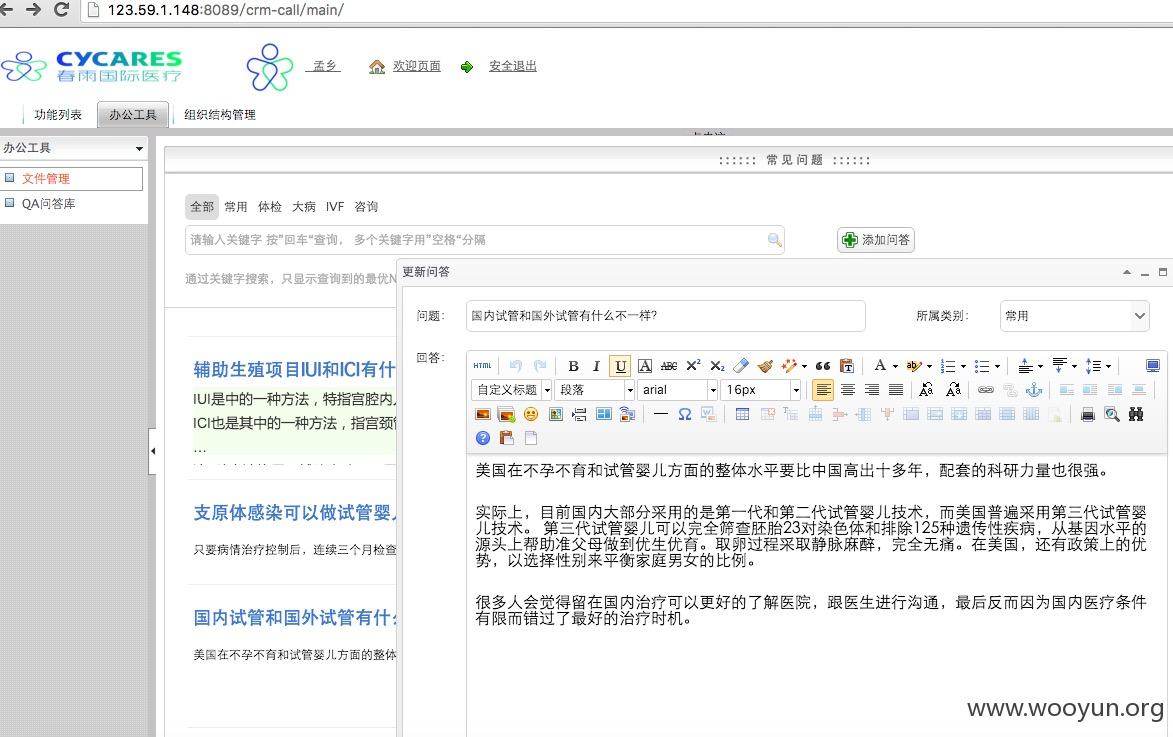

那个客户关系管理系统有好几处可以上传,可以shell

http://123.59.1.148:8089/crm-source/image/93/20160518231948593gnav.jspx

这样的话全客户的数据就...没去连数据库了,算了

内部架构出现3次

修复方案:

漏洞百出,继续测,应该还有其他地方还有高危漏洞,有空再看吧!!!

版权声明:转载请注明来源 管管侠@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-05-19 08:38

厂商回复:

多谢,多谢,确实帮助太大了

最新状态:

暂无