漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0198113

漏洞标题:医脉通某站源代码泄漏/导致整个公司员工和网站会员信息泄漏(姓名/手机号/邮箱/地址)/已进入内网

相关厂商:medlive.cn

漏洞作者: 路人甲

提交时间:2016-04-19 13:39

修复时间:2016-06-03 19:10

公开时间:2016-06-03 19:10

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-19: 细节已通知厂商并且等待厂商处理中

2016-04-19: 厂商已经确认,细节仅向厂商公开

2016-04-29: 细节向核心白帽子及相关领域专家公开

2016-05-09: 细节向普通白帽子公开

2016-05-19: 细节向实习白帽子公开

2016-06-03: 细节向公众公开

简要描述:

不知不觉就走进去了

详细说明:

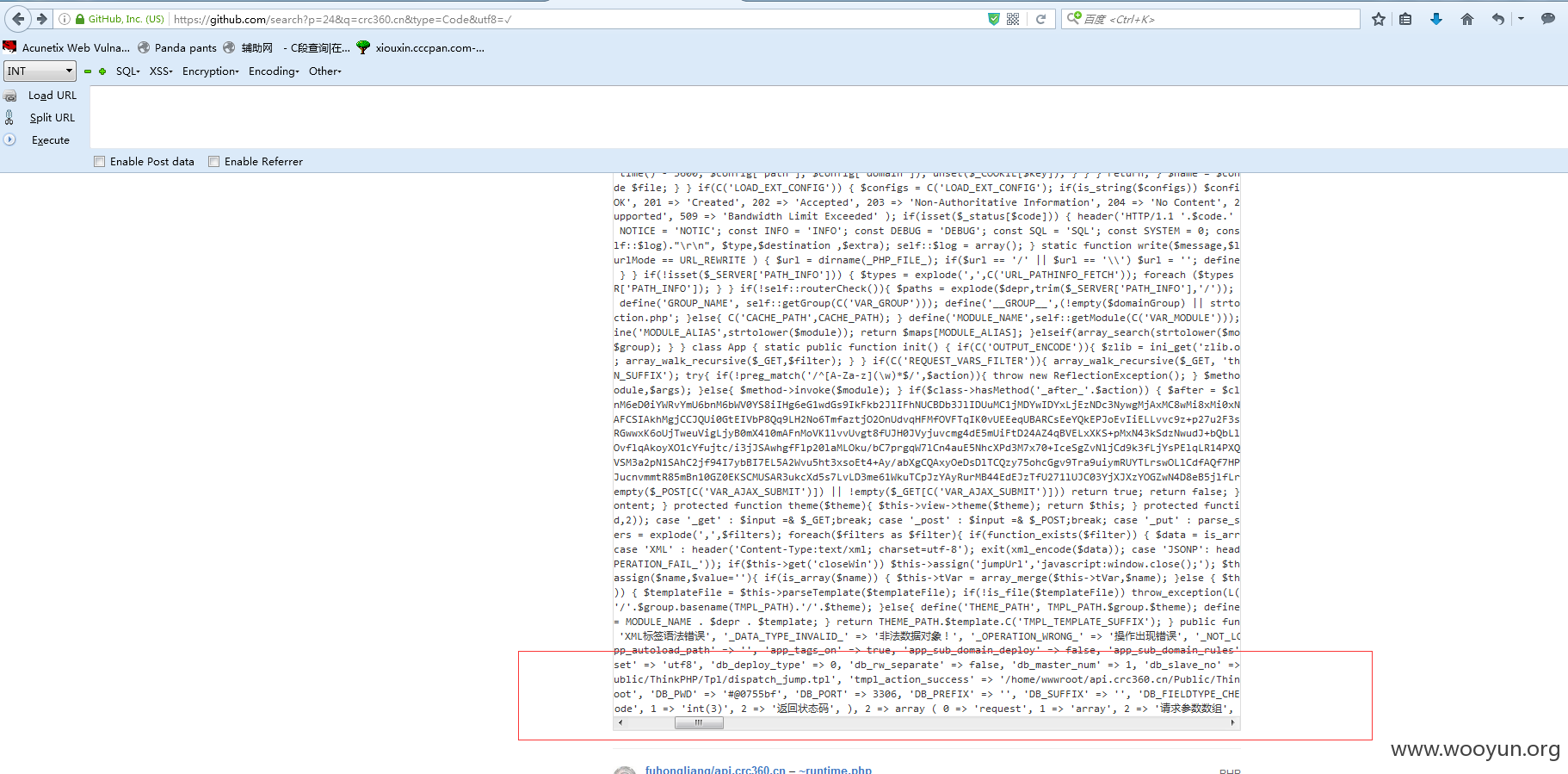

guihub上找到了这个

然后呢

下载了下来,翻到了一个文件

root账号密码拿到了

uckey也拿到了,没去拿shell

root #@0755bf

直接显示了内网IP 192.168.62.40

root貌似被降权了还是不知道什么原因,没能写入shell

路径在这里

貌似是日志文件

不管他,继续看

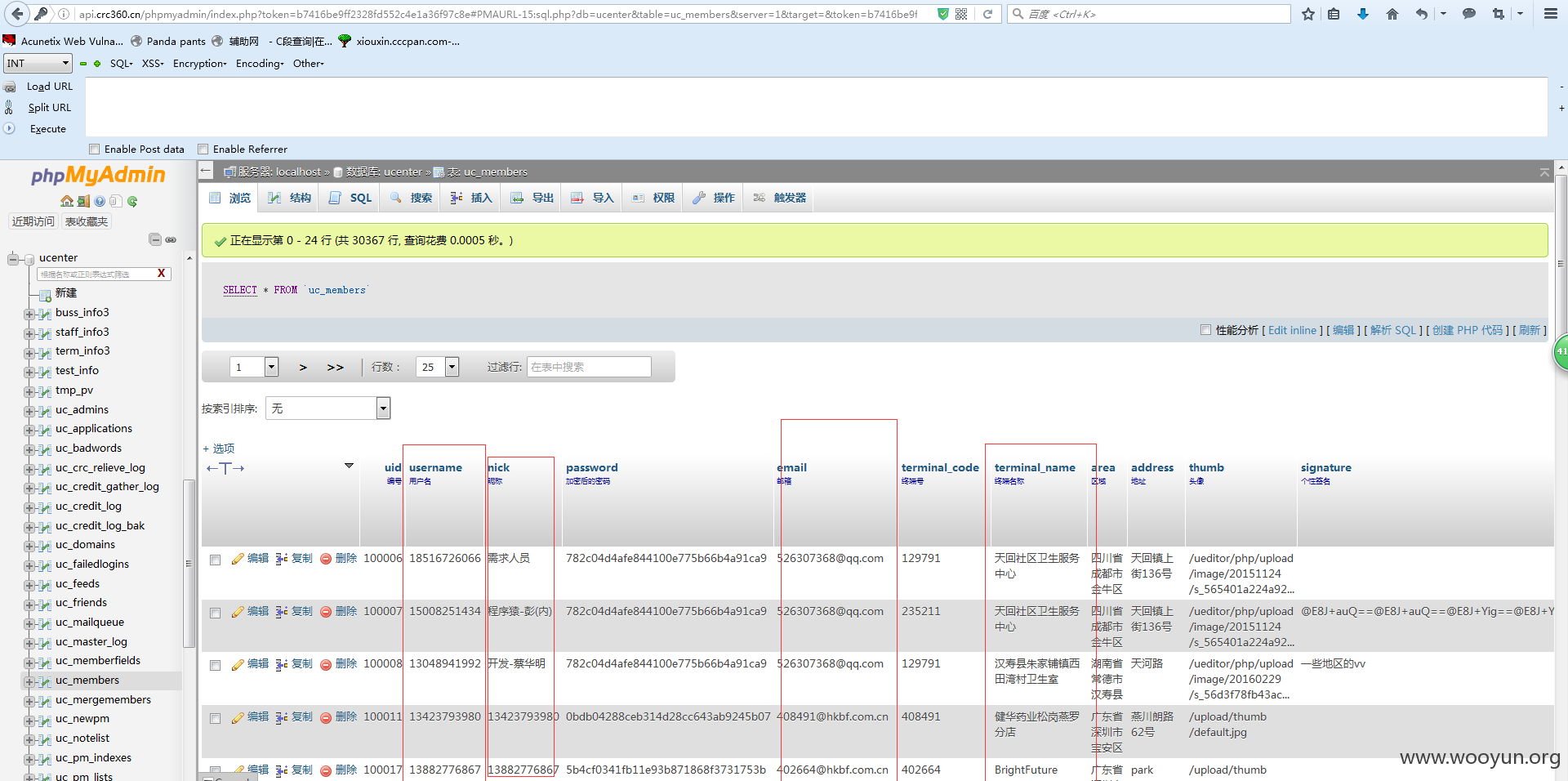

翻啊翻,在ucenter数据库下就翻到了安装终端的代理药店终端用户信息

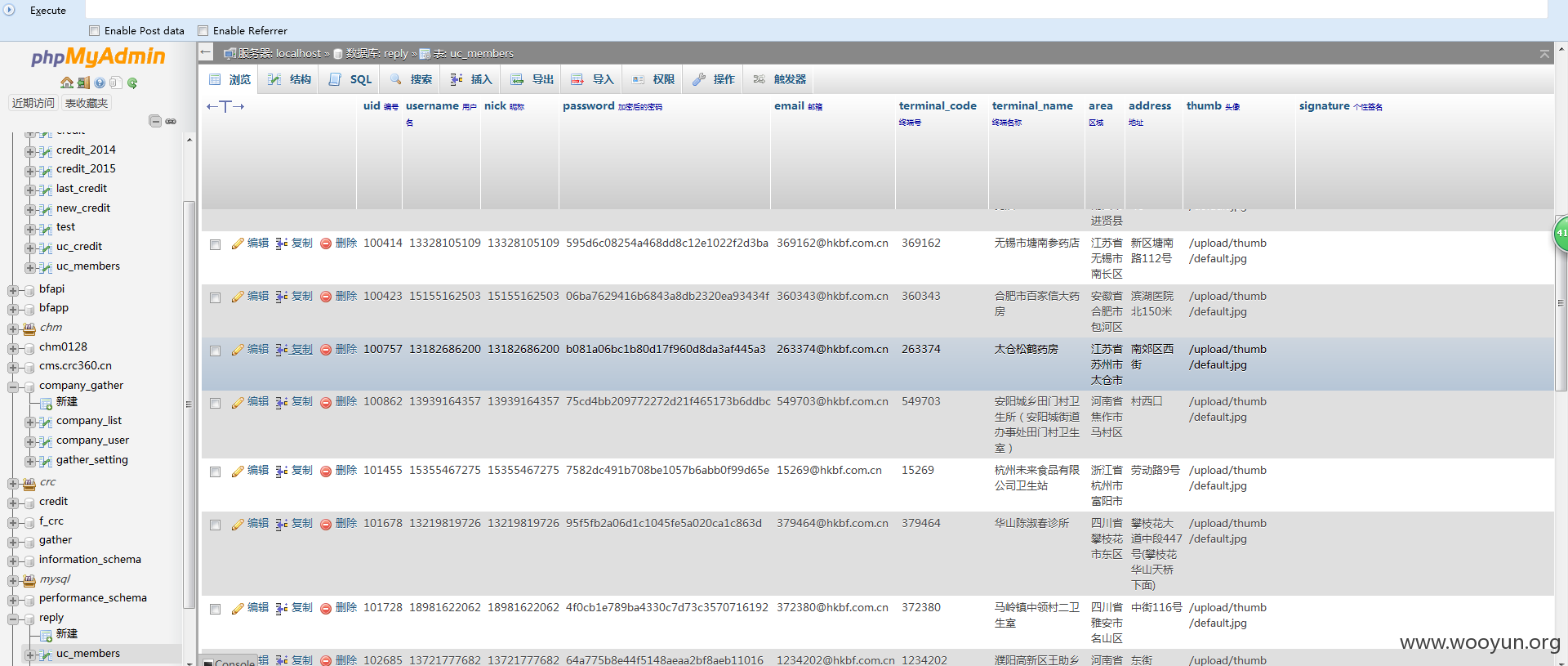

这也有,太多终端信息了,,打起来大概十多万条分店哦

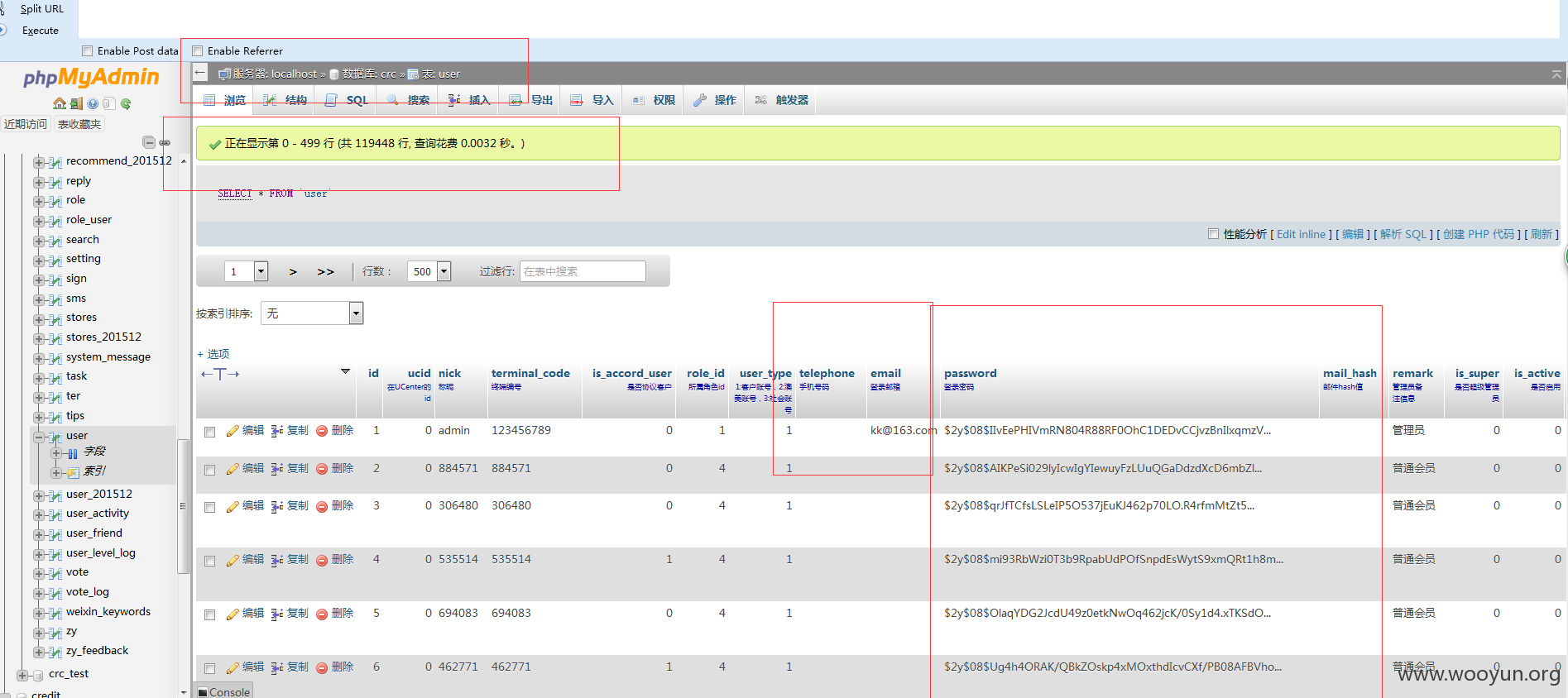

接下来就是会员数据了

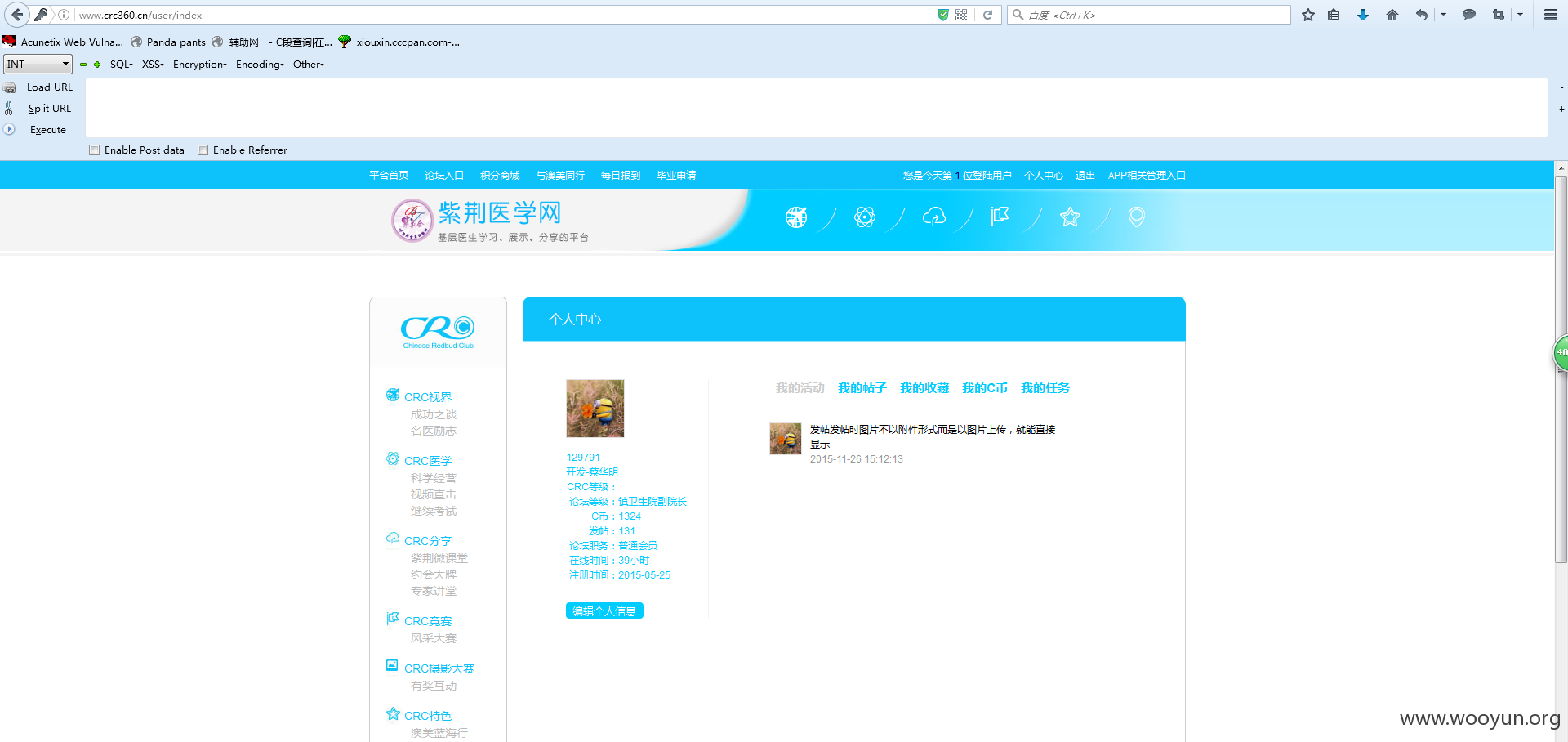

尝试登陆一下

啪啪啪,登陆成功

漏洞证明:

guihub上找到了这个

然后呢

下载了下来,翻到了一个文件

root账号密码拿到了

uckey也拿到了,没去拿shell

root #@0755bf

直接显示了内网IP 192.168.62.40

root貌似被降权了还是不知道什么原因,没能写入shell

路径在这里

貌似是日志文件

不管他,继续看

翻啊翻,在ucenter数据库下就翻到了安装终端的代理药店终端用户信息

这也有,太多终端信息了,,打起来大概十多万条分店哦

接下来就是会员数据了

尝试登陆一下

啪啪啪,登陆成功

修复方案:

未深入,是时候来一波高rank了

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:4

确认时间:2016-04-19 19:00

厂商回复:

这是我公司几年前给某药企开发的网站,全部源码已于2015年提供给该药企,他们找了另外一个供应商部署网站,结果该供应商太业余了,居然把源码传到了github上(汗!)。我们这边只是放了一个网站链接。再次感谢您提交的漏洞,希望您继续支持我们的网站,提出宝贵的意见!

最新状态:

暂无