漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0110756

漏洞标题:第三方厂商漏洞导致腾讯等相关公司员工信息泄露

相关厂商:car2share.com.cn

漏洞作者: 路人甲

提交时间:2015-05-14 15:37

修复时间:2015-05-14 16:01

公开时间:2015-05-14 16:01

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-05-14: 细节已通知厂商并且等待厂商处理中

2015-05-14: 厂商已经确认,细节仅向厂商公开

2015-05-14: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

鹅厂用的必须高大上啊~

详细说明:

根据相关新闻

http://auto.qq.com/a/20131230/013010.htm

Car2Share将向腾讯大厦及周边一万多名在深圳工作的腾讯员工提供这一创新性服务,为他们的出行提供便利。同时,为更好地使腾讯公司员工享受到这一服务,Car2Share还借助腾讯公司自有财付通以及微信平台,满足员工本地差旅及个人用车的多元需求。

根据相关文档可知平台通过微信预定车辆,通过线下钥匙柜的形式进行取车.如果平台被拿下是否意味着线下的车辆可被开走呢? 嘿嘿 去腾讯总部的童鞋 可留意下钥匙柜.

https://github.com/tecshuttle/car/blob/40247b966a8b47692343be4a6d04030bc2ccb207/application/config/production/database.php

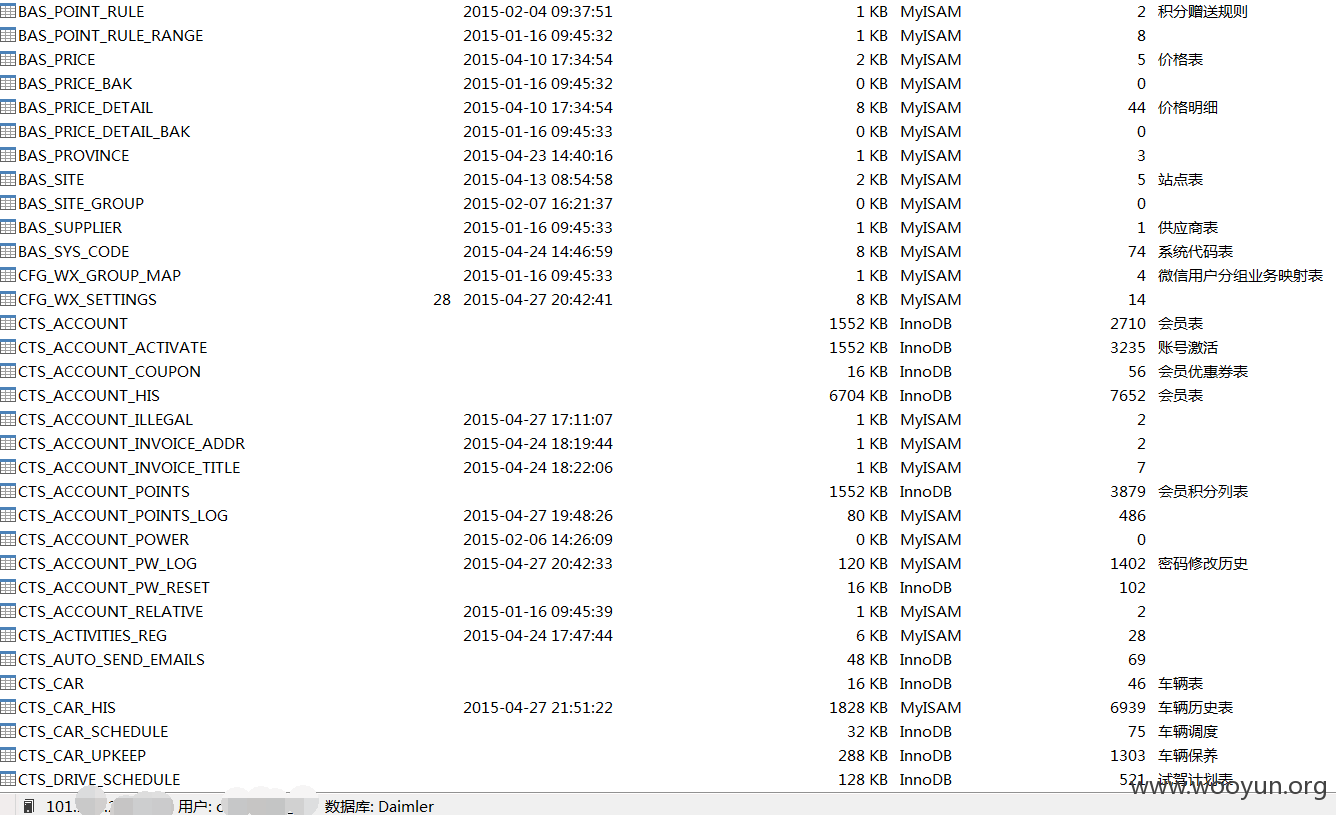

数据库

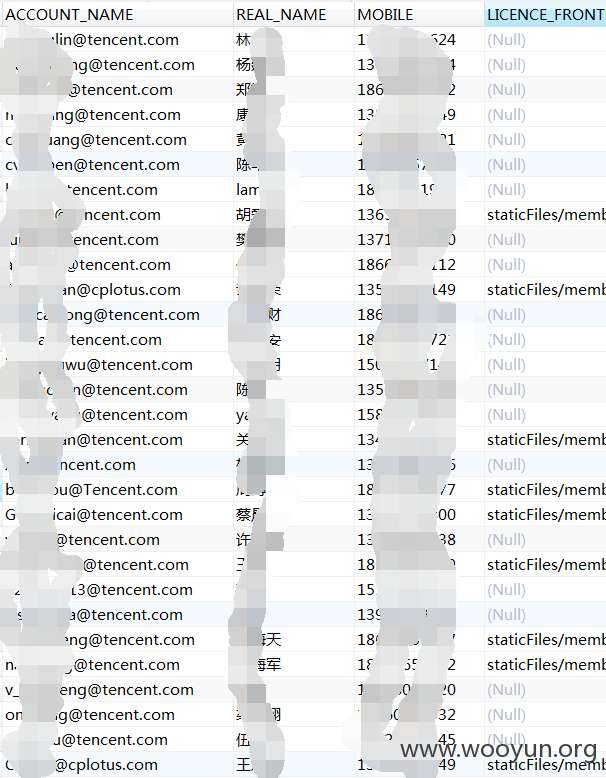

有员工邮箱地址,联系方式,驾照正反面照片.

这些信息要是给猎头知道了 嘿嘿 挖人一挖一个准吧

见证明↓(求高RANK)

漏洞证明:

修复方案:

删吧

用了第三方就要帮第三方做好安全嘛

特别是这种有员工信息的平台.

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-05-14 15:58

厂商回复:

非常感谢您的报告!

因之前未在WooYun注册,故得到此报告的时间较晚。51节前,在收到WooYun邮件反馈之前我们的安全团队也发现到了相关漏洞,我们第一时间修复了此漏洞。

本次漏洞是因软件供应商人员将数据库账号密码登记在GITHUB引起的数据库账号密码泄露,我们已向该公司追究责任。同时,我们进一步强化了系统信息安全管理标准,杜绝此类事宜的发生。

谢谢!

最新状态:

2015-05-14:已修复