漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0198007

漏洞标题:北京黑米某漏洞导致getshell(十六万的明文储存wifi密钥)

相关厂商:747.cn

漏洞作者: mango

提交时间:2016-04-19 11:40

修复时间:2016-06-03 11:50

公开时间:2016-06-03 11:50

漏洞类型:应用配置错误

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-19: 细节已通知厂商并且等待厂商处理中

2016-04-19: 厂商已经确认,细节仅向厂商公开

2016-04-29: 细节向核心白帽子及相关领域专家公开

2016-05-09: 细节向普通白帽子公开

2016-05-19: 细节向实习白帽子公开

2016-06-03: 细节向公众公开

简要描述:

恩~ 听说厂商会送礼物~

详细说明:

第一个漏洞可能跟之前提交的重复 那我也说下吧

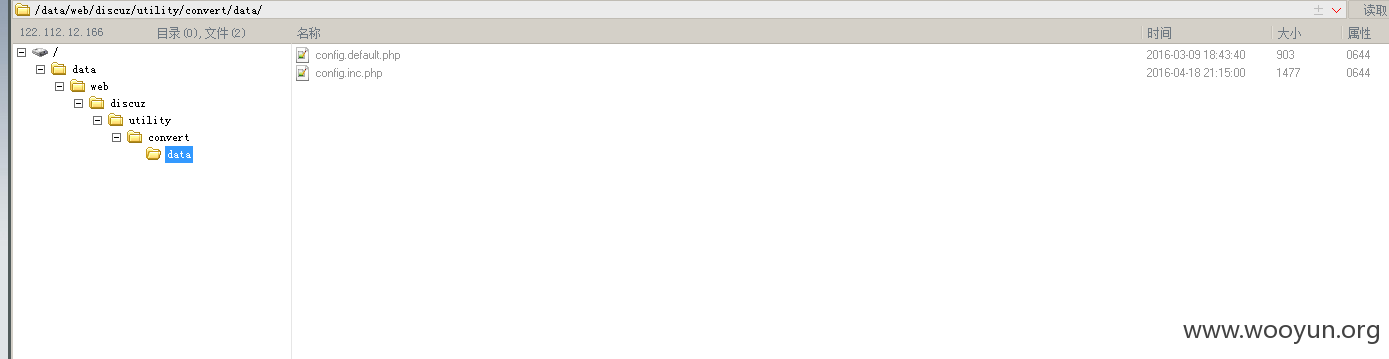

http://bbs.showboom.cn/utility/convert/index.php 自带的工具可以进行getshell

参考这个http://wooyun.org/bugs/wooyun-2013-045611

然后去的webshell

这是第一个~ 后来反找到http://mall.showboom.cn/ 并且密码是弱口令admin q1w2e3r4

通过 WooYun: ECShop网店系统最新版-后台getshell漏洞 取得了webshell

http://mall.showboom.cn/wuyun.php 密码fuck

漏洞证明:

然后不断的寻找信息~

让我找到了数据库

jdbc.url=jdbc:mysql://10.0.3.16:3306/mqtt_db?characterEncoding=utf8

jdbc.username=heimi747

[email protected]

连接后

其中wifiapi里面放着明文的wifi密码

查看有多少条

16万~~~真多~

哪两个shell是可以内网渗透的~~就不继续了

修复方案:

版权声明:转载请注明来源 mango@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-04-19 11:43

厂商回复:

感谢!

最新状态:

暂无

![{B%6N1TOK055]JTJ(XW(@VV.png](http://wimg.zone.ci/upload/201604/18232925bcebab9f681648da3b7d5b0381e2f678.png)

![ZZ{B9]N_6RN]T)(KP6807}E.png](http://wimg.zone.ci/upload/201604/1823300151811958a93fd20cd9347e36c7fe0f8f.png)

![DB}$`25G1@[Y9M]U$V%]Y)L.png](http://wimg.zone.ci/upload/201604/1823305856e81e3a252e54ea416a0e69e8a4de58.png)

![8$6IDNJI2R_SEYC(@A3]%I4.png](http://wimg.zone.ci/upload/201604/182331177ad1d50cabb3fbec388e208fdf734212.png)

![[RE89B56Y7~X8@JRV]WZXWO.png](http://wimg.zone.ci/upload/201604/182331201e4c1ead2252421b89001d81ffe16db6.png)

![)T%G0X5]9TMEAHNG4YSVOSV.png](http://wimg.zone.ci/upload/201604/182331287209077f600574c385a27fa82c08808f.png)