漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0143201

漏洞标题:p2p金融安全之合力贷某站注入漏洞

相关厂商:合力贷

漏洞作者: Nelion

提交时间:2015-09-25 11:46

修复时间:2015-11-09 13:32

公开时间:2015-11-09 13:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:18

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-25: 细节已通知厂商并且等待厂商处理中

2015-09-25: 厂商已经确认,细节仅向厂商公开

2015-10-05: 细节向核心白帽子及相关领域专家公开

2015-10-15: 细节向普通白帽子公开

2015-10-25: 细节向实习白帽子公开

2015-11-09: 细节向公众公开

简要描述:

RT

详细说明:

“合力贷”是一个先进的P2P借贷平台。通过专业的担保,将网络借贷的优势和传统的风险控制进行有机结合,实现借贷风险的专业化管理和控制,是大众投资、借款的安全、规范、开放、透明的P2P交易平台。

之前也看见有人提交过了,但是都已经被确认过了,好像也修复过,但是现在还是存在这个漏洞。用SQLmap我居然搞不出来,我这次用的是“胡萝卜”Havij。下面详细讲解一下这个漏洞吧(渣渣技术,大牛勿喷啦)。

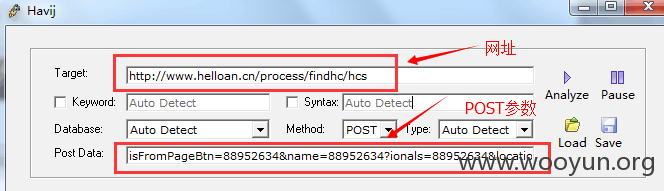

主站:http://www.helloan.cn/ 存在POST注入漏洞:

http://www.helloan.cn/process/findhc/hcs

isFromPageBtn=88952634&name=88952634?ionals=88952634&location=88952634

“胡萝卜”注入一下:

漏洞证明:

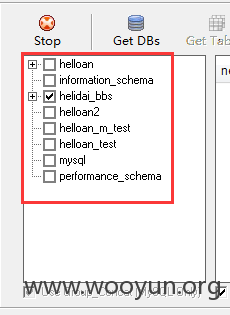

获取一下数据库,看到有如下这么多的库(感觉这个库都挺关键的):

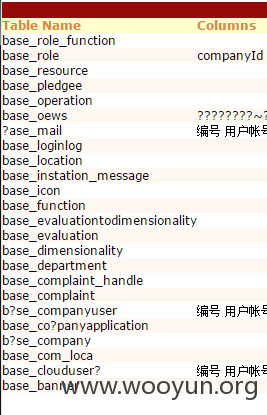

获取一下helloan这个数据库的表格。生成报告查看一下:

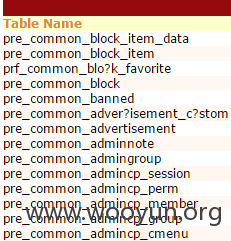

再获取一下helidai_bbs(应该是论坛)这个库的表格,同样生成表格查看一下(表格挺多的,我就截一部分的图吧):

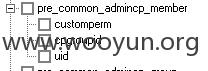

就再获取一下helidai_bbs这个库的pre_common_admincp_member表看看有哪些字段吧:

之后就不继续了吧,应该算证明存在漏洞了吧。

修复方案:

相关参数过滤吧;

其他方法,程序员应该更清楚吧。

版权声明:转载请注明来源 Nelion@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-09-25 13:31

厂商回复:

谢谢 白帽子,谢谢乌云,我们将尽快修复

最新状态:

暂无