漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0189364

漏洞标题:小满科技(SaaS厂商)各种系统沦陷(服务器监控等等)

相关厂商:xiaoman.cn

漏洞作者: 爱上平顶山

提交时间:2016-03-29 18:20

修复时间:2016-05-16 17:40

公开时间:2016-05-16 17:40

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心,深圳市小满科技有限公司)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-29: 细节已通知厂商并且等待厂商处理中

2016-04-01: 厂商已经确认,细节仅向厂商公开

2016-04-11: 细节向核心白帽子及相关领域专家公开

2016-04-21: 细节向普通白帽子公开

2016-05-01: 细节向实习白帽子公开

2016-05-16: 细节向公众公开

简要描述:

深圳市小满科技有限公司(小满科技)是一家创新型的互联网公司,旨在通过云计算面向企业提供服务和生产力工具。我们面向中小型企业,帮助客户提高他们企业的管理水平,提升销售力,从而带来业绩的持续增长,让企业更上台阶。小满有完整的团队体系,包括研发、销售、市场、客服等,目前员工共有180人。

详细说明:

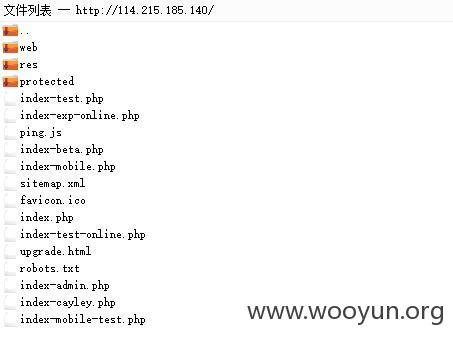

1、

快发企业

SVN

**.**.**.**/.svn/entries

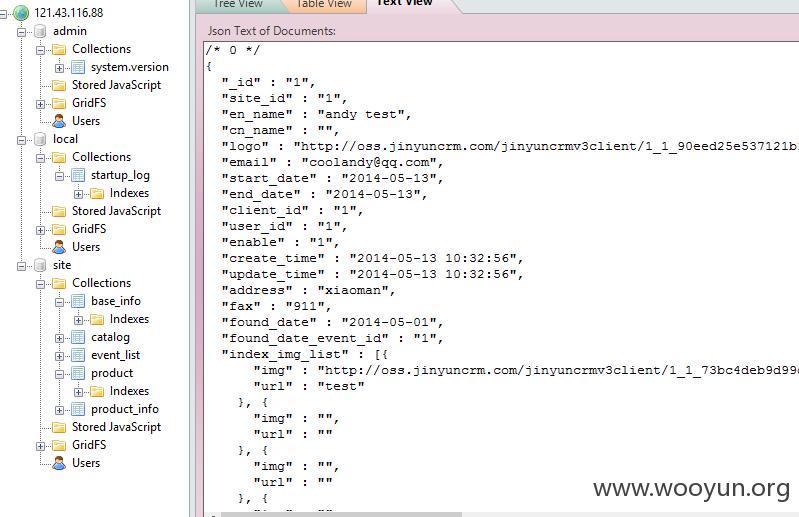

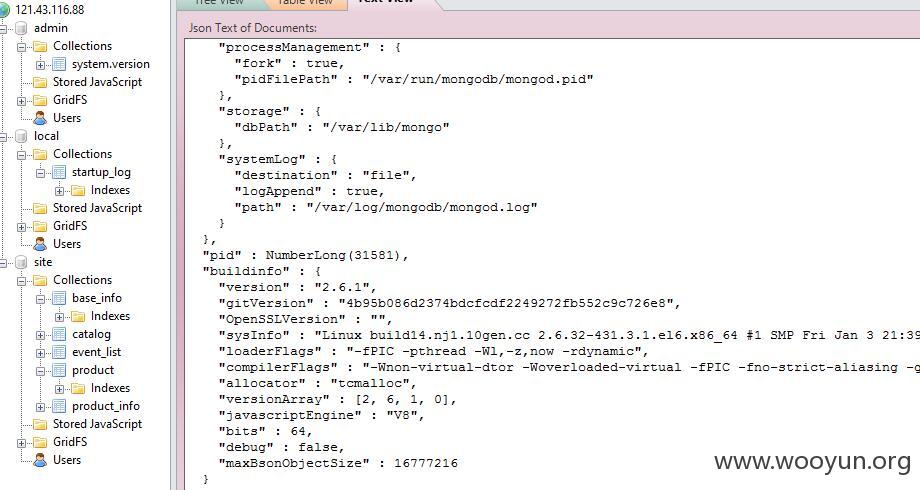

2、

CRM外贸版

mongodb 未授权

**.**.**.** 27017

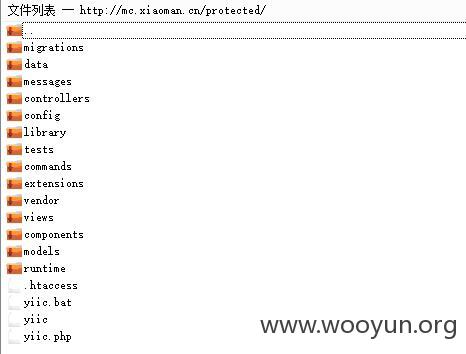

3、

xiaoman mailcloud

http://mc.X**.**.**.**/.svn/entries

4、

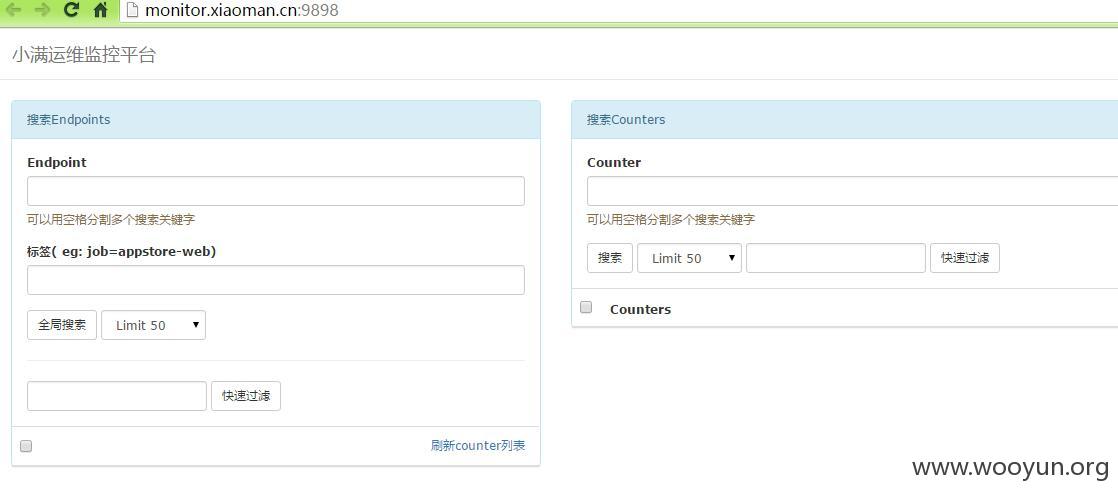

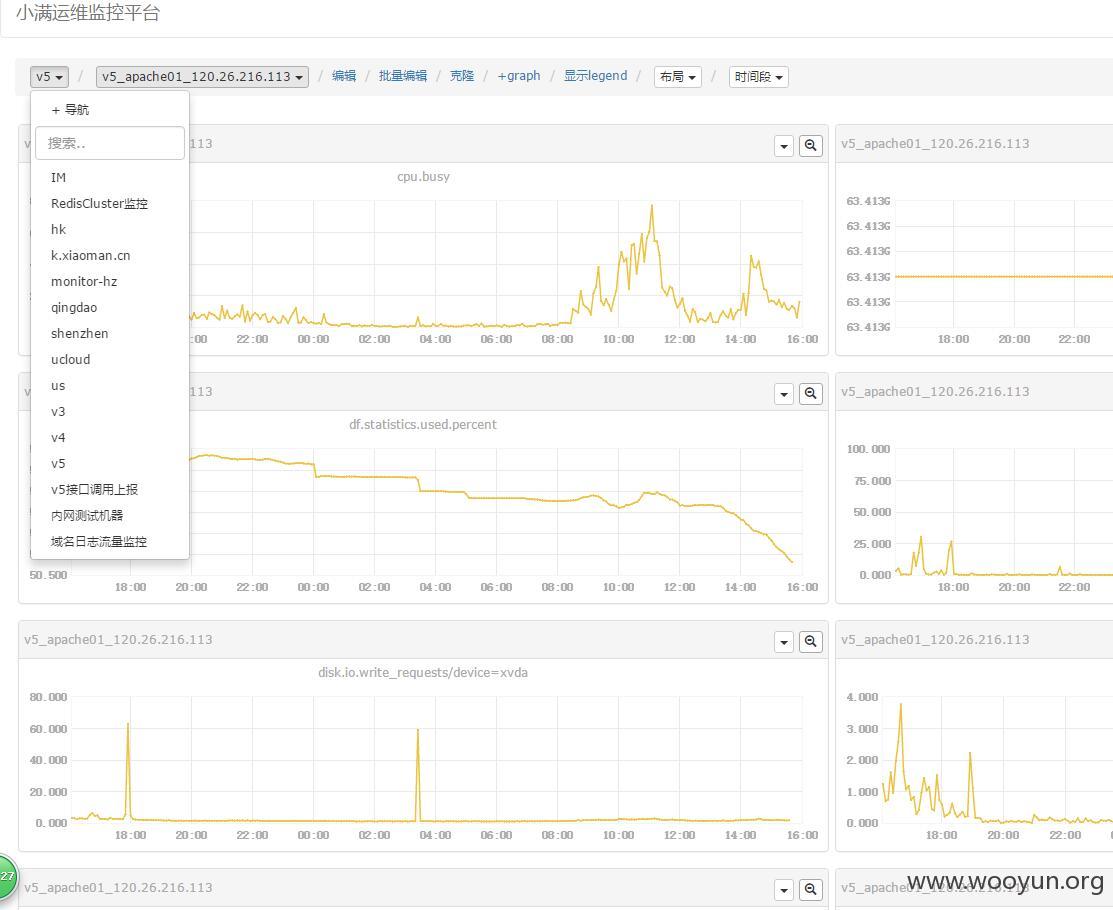

小满运维监控平台

**.**.**.**:1234/

监控

http://monitor.x**.**.**.**:9898/

小满运维监控平台

http://monitor.x**.**.**.**:9898/screen/968

报警

等

先这样

漏洞证明:

···

修复方案:

乌云众测欢迎您

版权声明:转载请注明来源 爱上平顶山@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-04-01 17:39

厂商回复:

非常感谢。处理中。

最新状态:

2016-04-11:已修复