漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0188448

漏洞标题:uc浏览器改版本后处理不恰当导致跨域脚本漏洞

相关厂商:UC Mobile

漏洞作者: Xser

提交时间:2016-03-29 10:38

修复时间:2016-06-29 15:40

公开时间:2016-06-29 15:40

漏洞类型:设计错误/逻辑缺陷

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-29: 细节已通知厂商并且等待厂商处理中

2016-03-31: 厂商已经确认,细节仅向厂商公开

2016-04-03: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-05-25: 细节向核心白帽子及相关领域专家公开

2016-06-04: 细节向普通白帽子公开

2016-06-14: 细节向实习白帽子公开

2016-06-29: 细节向公众公开

简要描述:

改版本后可能对以前旧的某些参数没过滤好重新导致漏洞产生

详细说明:

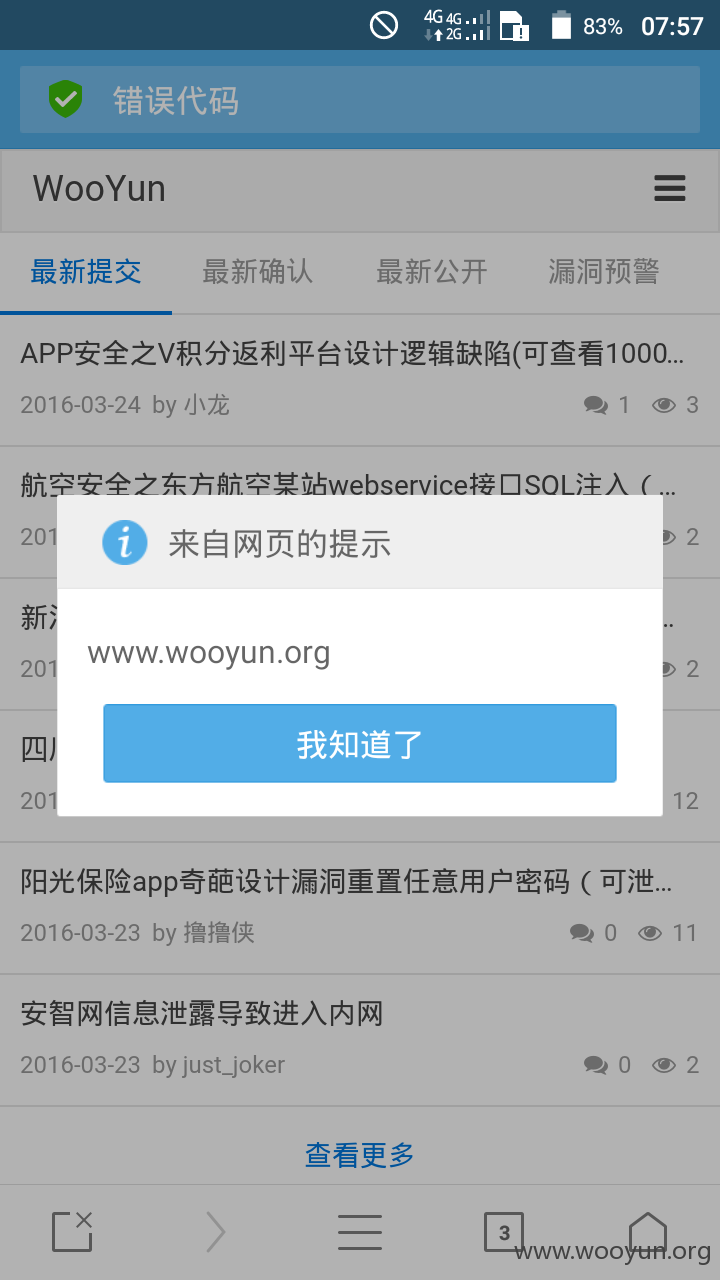

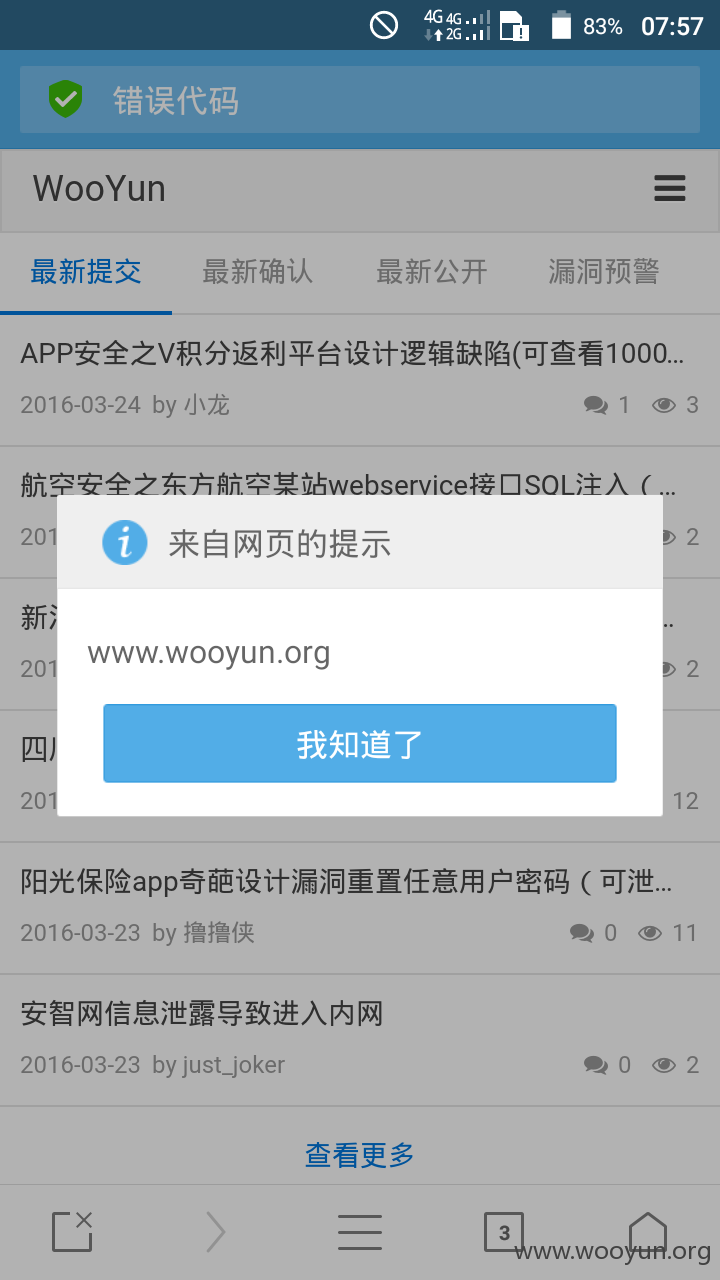

和前辈的漏洞http://**.**.**.**/bugs/wooyun-2010-0125244对比了下错误页面

发现新版把URL后错误的字符全删了可是ip却被解析为#导致前辈说的可以把poc解码导致漏洞产生

图如下

直接用前辈的poc即可

访问

http://utf7.ml/t/uc3.html

点击

Test it!

漏洞证明:

修复方案:

不要解码

版权声明:转载请注明来源 Xser@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2016-03-31 15:34

厂商回复:

您好,漏洞已确认,正在修复中。感谢您对我们的关注和支持。

最新状态:

暂无