漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2013-035733

漏洞标题:豆瓣导致百度xss

相关厂商:百度

漏洞作者: M4sk

提交时间:2013-08-31 14:36

修复时间:2013-10-15 14:37

公开时间:2013-10-15 14:37

漏洞类型:xss跨站脚本攻击

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2013-08-31: 细节已通知厂商并且等待厂商处理中

2013-08-31: 厂商已经确认,细节仅向厂商公开

2013-09-10: 细节向核心白帽子及相关领域专家公开

2013-09-20: 细节向普通白帽子公开

2013-09-30: 细节向实习白帽子公开

2013-10-15: 细节向公众公开

简要描述:

RT 应该是百度某处储存型XSS(由豆瓣某站引起)都不知道这标题到底怎么写了....到底是豆瓣 还是百度的问题

详细说明:

这个嘛 不知道到底说是百度的xss还是豆瓣的xss

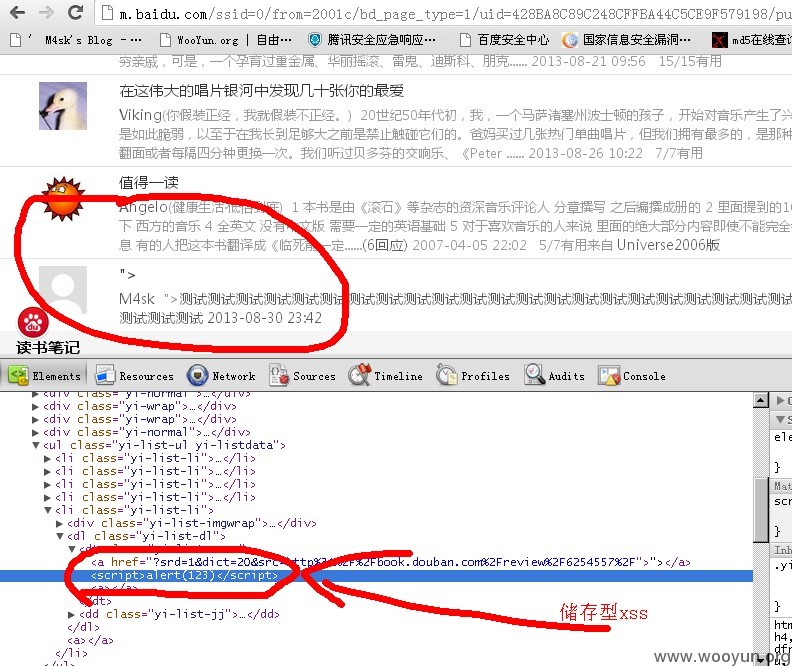

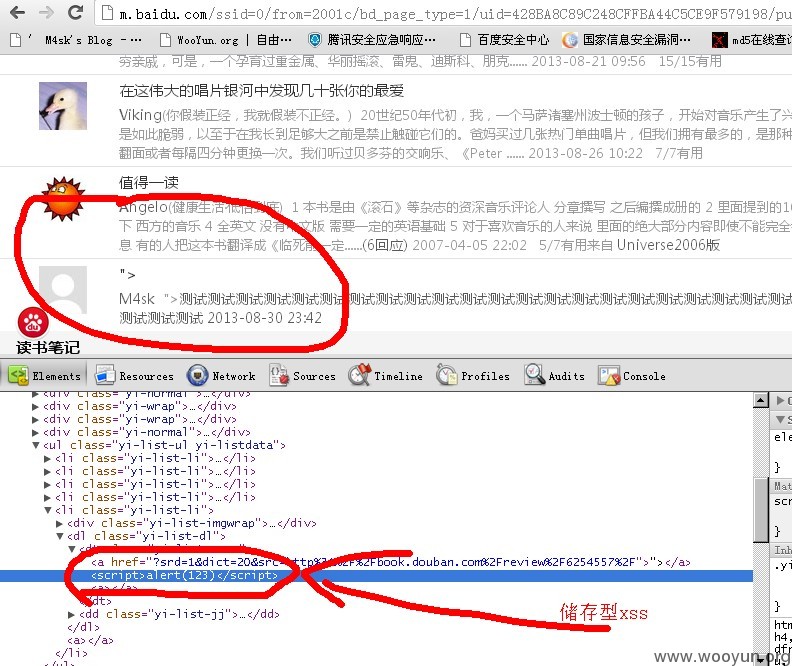

先在豆瓣读书评论里面插入xss 在豆瓣里面不是储存的 也没效果

评论后 发现豆瓣读书网站没问题 然后我们

打开

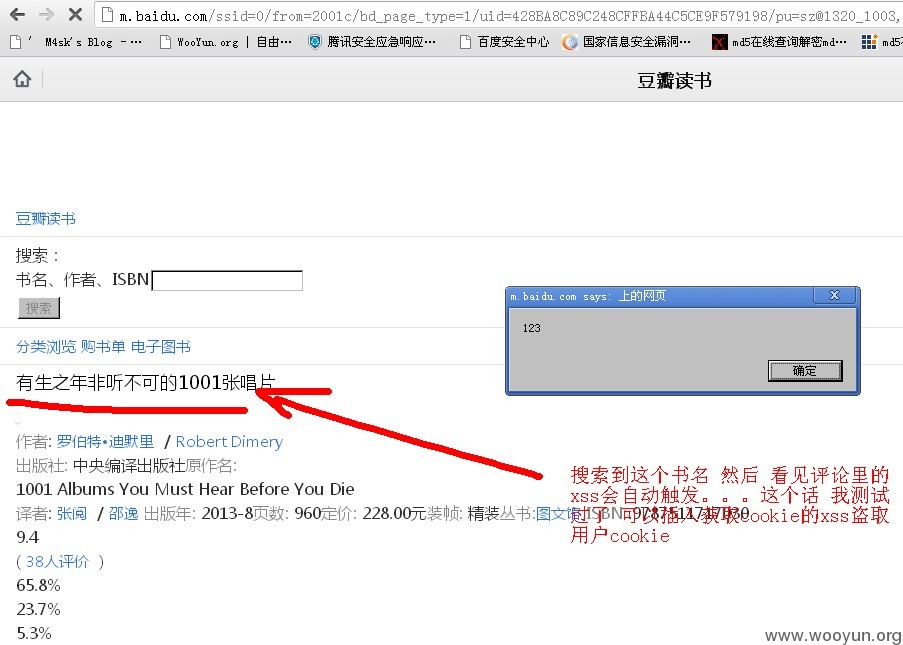

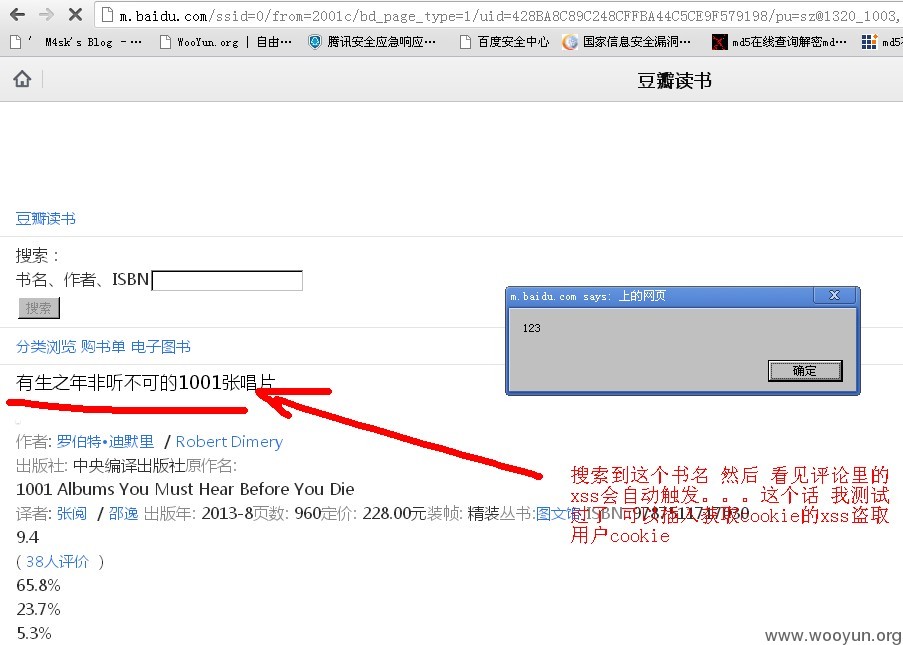

http://m.baidu.com/ssid=0/from=2001c/bd_page_type=1/uid=428BA8C89C248CFFBA44C5CE9F579198/pu=sz@1320_1003,ta@iphone_2_4.1_1_9.2,usm@0/baiduid=09599FAFC56C1B9A4DDEF52E13B76316/w=0_10_%E6%B6%93%E5%B6%87%E6%99%B1%E7%81%8F%E5%97%98%E6%BD%B5%20%E6%B6%93%E5%B6%85%E5%BA%B7%E6%9D%A9%E5%9B%A7%E5%B9%93%E7%92%87%E8%AF%B2%E6%82%97%E9%8E%B0%EF%BF%BD/t=iphone/l=3/tc?srd=1&dict=20&ua=1&src=http%3A%2F%2Fdouban.com

搜索到刚刚的书名 :有生之年非听不可的1001张唱片

打开后 触发评论里面的xss

储存的...

还能盗取cookie

这个我都不知道咋写标题了。。。麻烦审核的改下~ o(∩_∩)o 这个可以通过吗?

漏洞证明:

修复方案:

你比我懂

版权声明:转载请注明来源 M4sk@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2013-08-31 22:12

厂商回复:

该漏洞内部监控系统已经发现,且先前有人已经通过其他渠道报过,目前正在修复中。“百度,因你更安全”。

最新状态:

暂无