漏洞概要

关注数(24)

关注此漏洞

漏洞标题:TodayMail邮件系统存在命令执行至少上万邮箱可被控制(官网演示)

提交时间:2016-03-21 16:59

修复时间:2016-06-19 17:40

公开时间:2016-06-19 17:40

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

Tags标签:

无

漏洞详情

披露状态:

2016-03-21: 细节已通知厂商并且等待厂商处理中

2016-03-21: 厂商已经确认,细节仅向厂商公开

2016-03-24: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航、无声信息)

2016-05-15: 细节向核心白帽子及相关领域专家公开

2016-05-25: 细节向普通白帽子公开

2016-06-04: 细节向实习白帽子公开

2016-06-19: 细节向公众公开

简要描述:

可轻松导致上万企业邮箱被控制,一条命令即可批量shell,影响非常大,请移交cert.

详细说明:

对于使用量就不多说了,如下链接

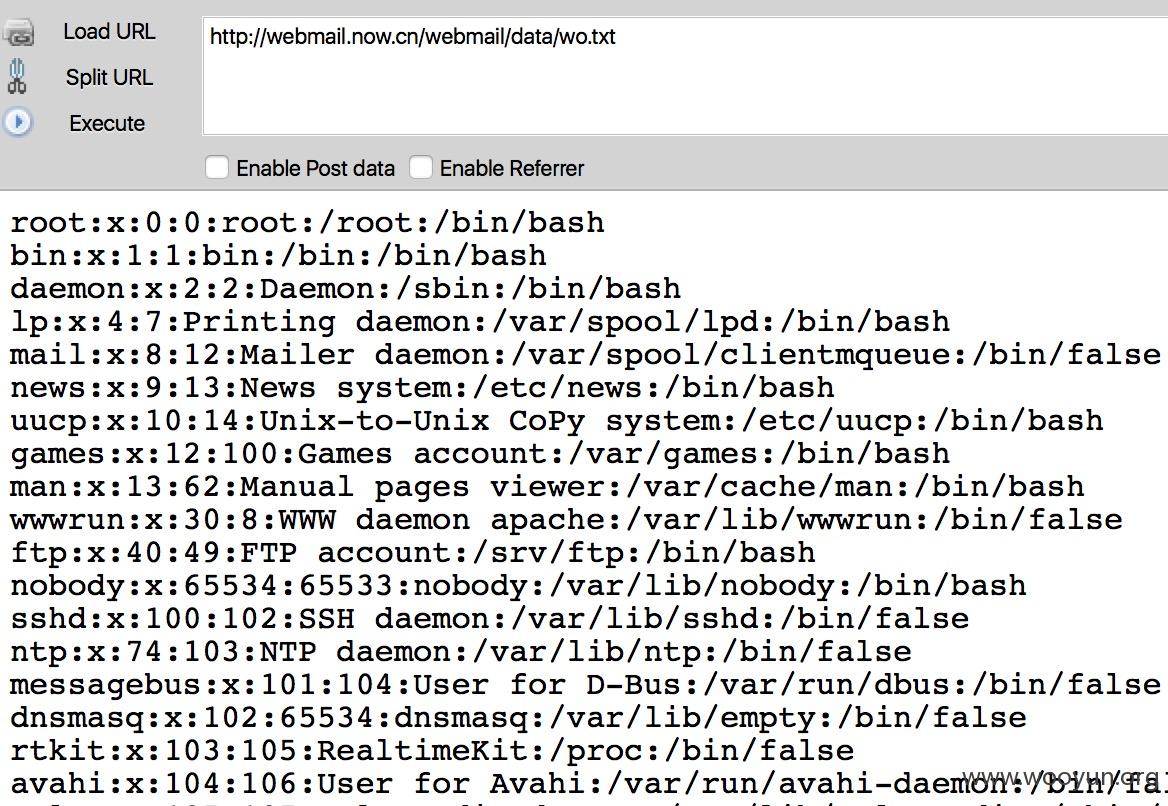

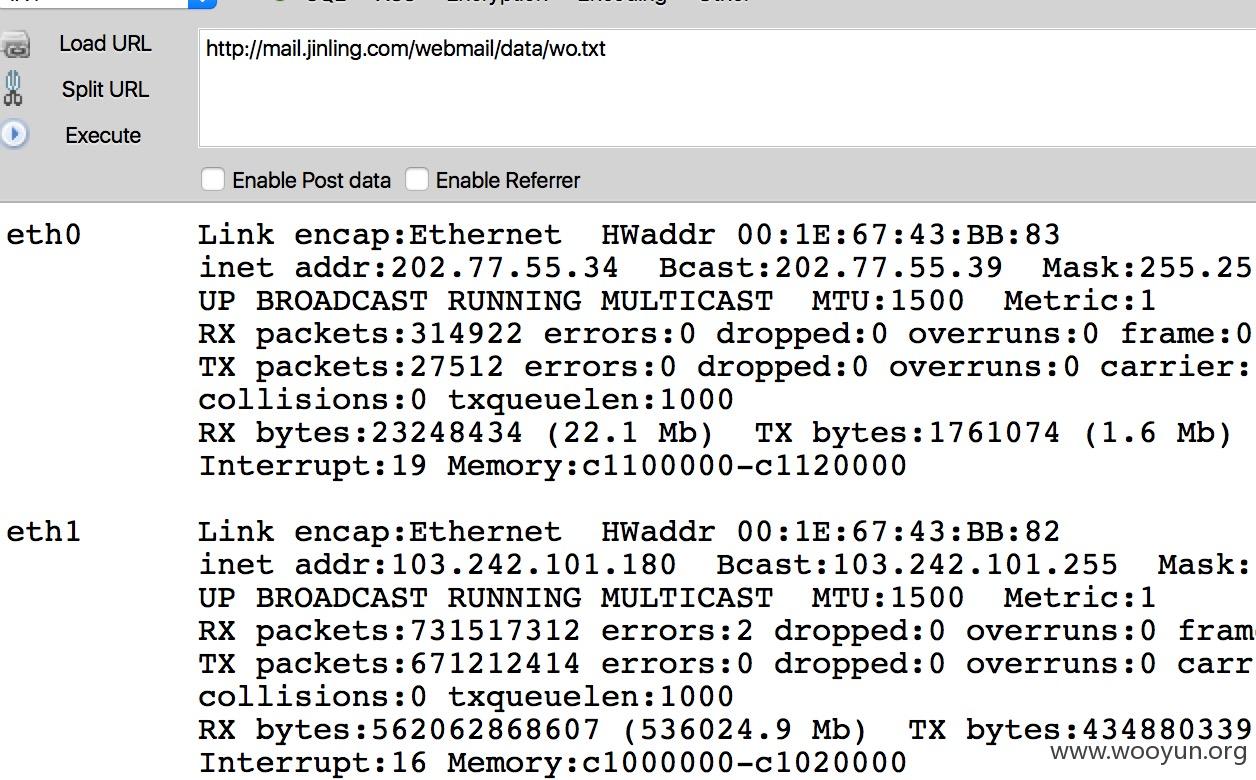

可直接执行任意命令,获取服务器权限

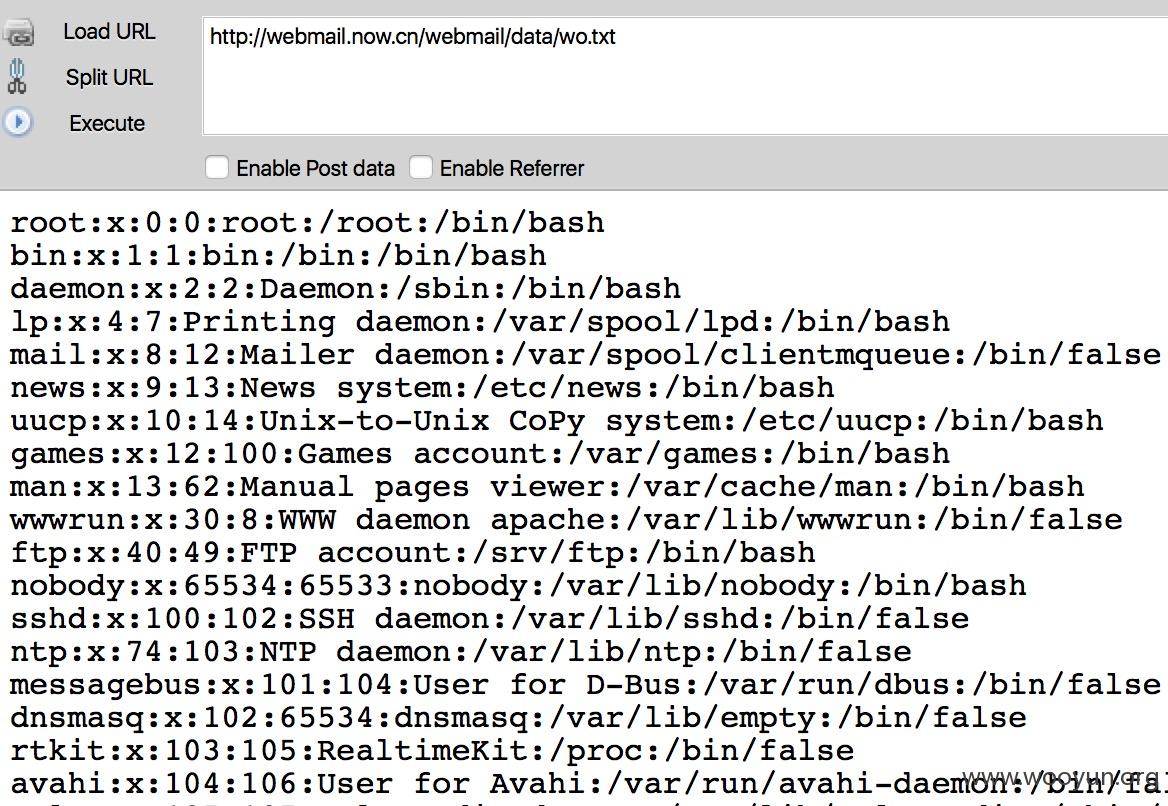

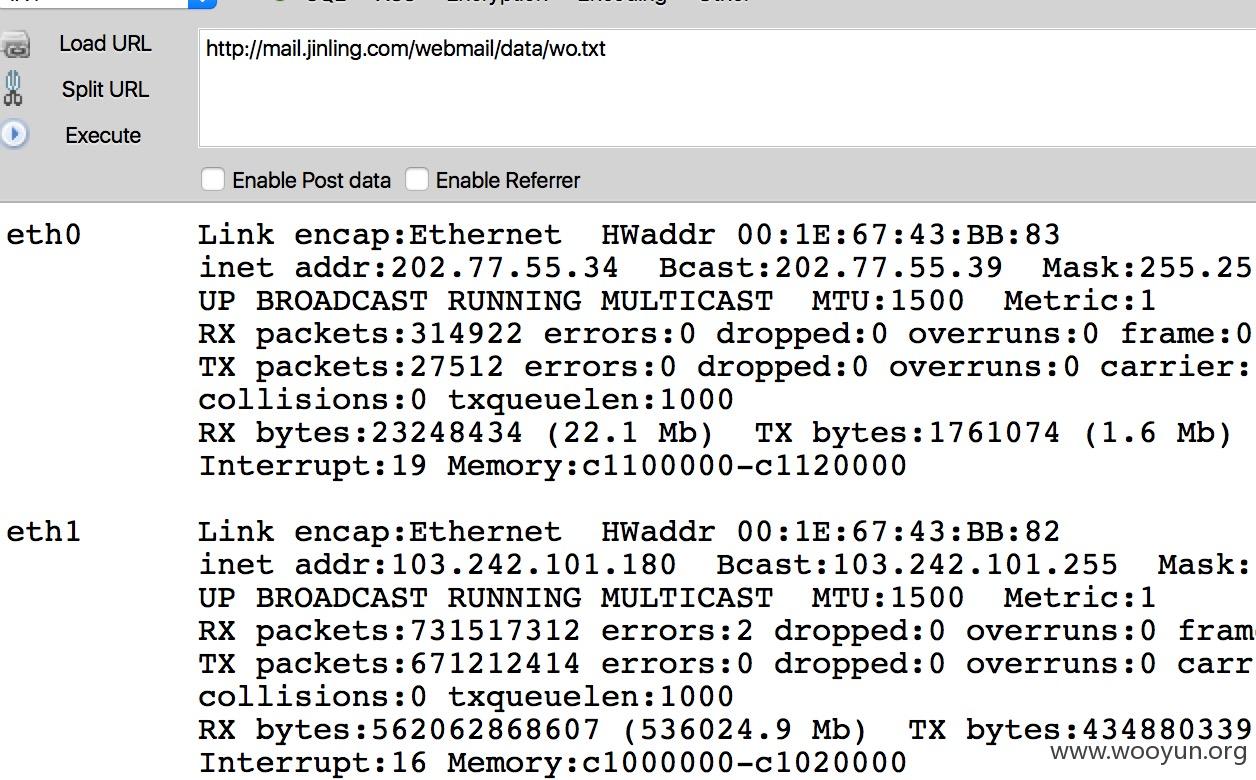

官网demo测试:

0x1 http://**.**.**.**/webmail/login.php

访问

即可在data目录下生成wo.txt

0x2 http://**.**.**.**/webmail/login.php

案例那是非常多啊,随便给出100+案例:

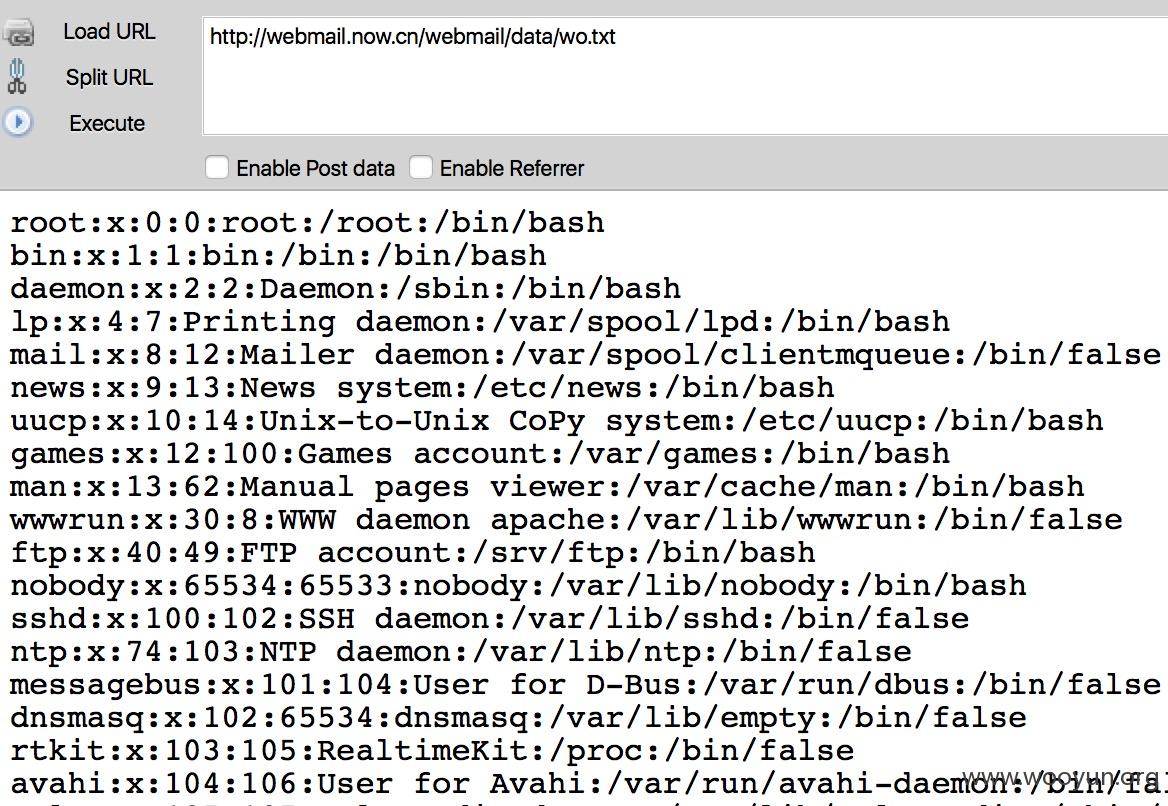

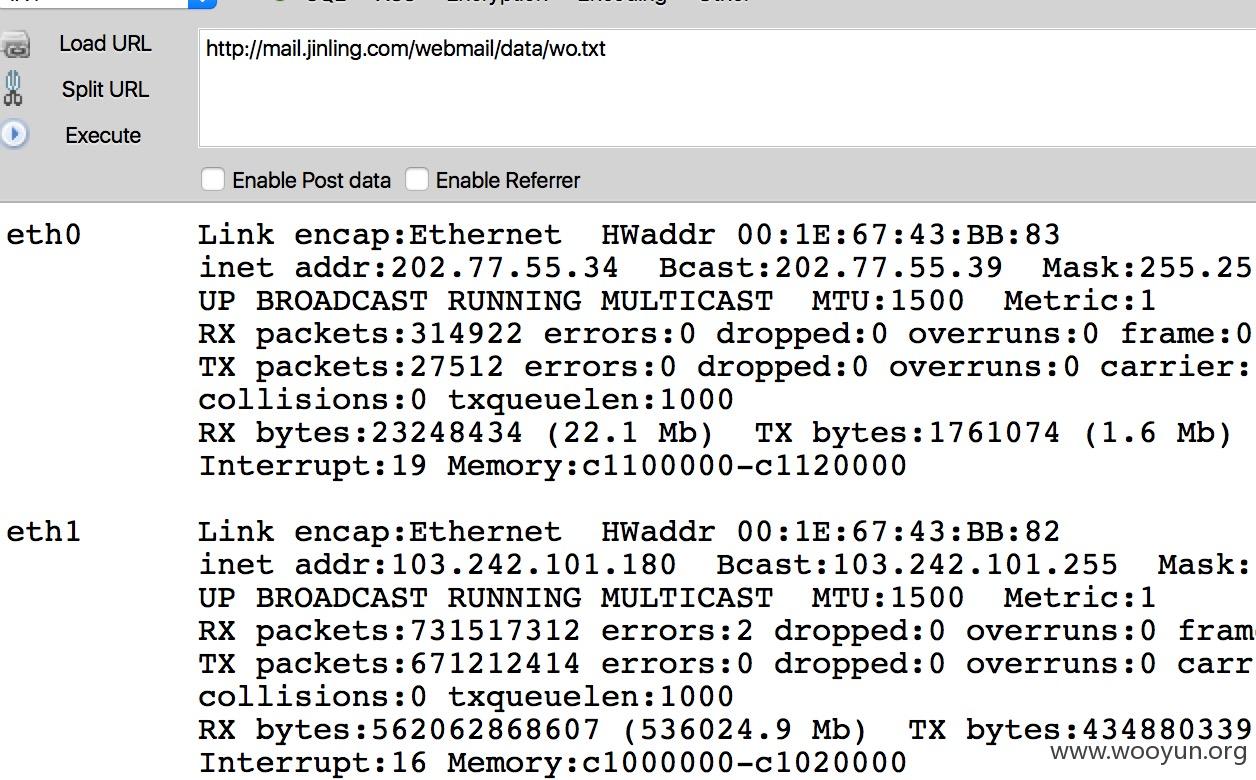

漏洞证明:

对于使用量就不多说了,如下链接

可直接执行任意命令,获取服务器权限

官网demo测试:

0x1 http://**.**.**.**/webmail/login.php

访问

即可在data目录下生成wo.txt

0x2 http://**.**.**.**/webmail/login.php

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2016-03-21 17:39

厂商回复:

谢谢

最新状态:

暂无